ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 17.03.2024

Просмотров: 49

Скачиваний: 0

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Virtualbox, можно сделать не один, а целых 4 к примеру. Это очень удобно, бюджетно и много кто уже так делает.

Зачем он вам скажите вы? Были ли у вас ситуации, что у вас стоит Windows 7 дома, а программа запускается только на XP. Или ситуация когда вам надо хранить где-то свои скрытые файлы от жены. И пусть есть и такой замечательный способ для шифровки данных, отдельная операционная система для своей работы ничем не хуже (если у вас жена не системный администратор =))

А как же не попробовать MacOs x или пощупать его сперва перед покупкой например Mac. Устанавить программы на него, пощупать изнутри. Полазить по настройкам?? Мммм…. Заинтриговал? Также можно поставить и Windows 8.1 preview и посмотреть, что же изменилось в нём. Стоит ли переходить на него и другое.

Кстати много роликов с экрана (запись с рабочего стола) делают именно в Virtualbox (например в системе WindowsXp), чтобы не “палить” свои закладки на сайтах, рабочий стол и др.

EventViewer

«Просмотр событий» - это средство, предназначенное для просмотра подробных сведений о значимых событиях, которые возникают в системе (например, ненадлежащий запуск программ или обновлений, загружаемых автоматически). Эти сведения могут быть полезны для устранения неполадок и ошибок в ОС Windows и других программах.

Способы решения проблем программного сбоя в системном реестре при использовании программ отраслевой направленности

Реестр Windows (системный реестр) - это иерархическая (древовидная) база данных, содержащая записи, определяющие параметры и настройки операционных систем Microsoft Windows. Реестр в том виде, как он выглядит при просмотре редактором реестра, формируется из данных, источниками которых являются файлы реестра и информация об оборудовании, собираемая в процессе загрузки. В описании файлов реестра на английском языке используется термин "Hive". В некоторых работах его переводят на русский язык как "Улей". В документации от Microsoft этот термин переводится как "Куст".

Файлы реестра создаются в процессе установки операционной системы и хранятся в папке %SystemRoot%\system32\config (обычно C:\windows\system32\config). Для операционных систем Windows 2000/XP это файлы с именами

default

sam

security

software

system

В процессе загрузки система получает монопольный доступ к файлам реестра и, поэтому, их невозможно открыть для просмотра, скопировать, удалить или переименовать обычным образом. Для работы с содержимым системного реестра используется специальное программное обеспечение - редакторы реестра (REGEDIT.EXE, REGEDT32.EXE), являющиеся стандартными компонентами операционной системы. Для запуска редактора реестра можно использовать меню кнопки "Пуск"- "Выполнить" - regedit.exe

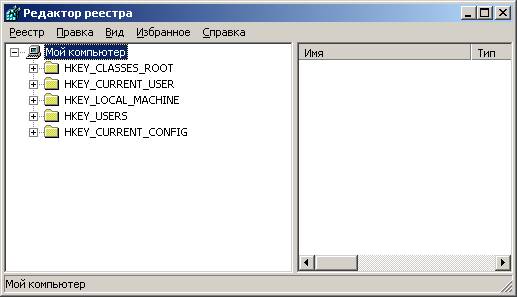

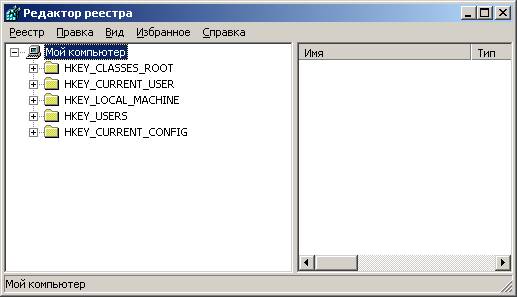

После старта редактора, в левой части основного окна вы видите список корневых разделов (root keys) реестра. Каждый корневой раздел может включать в себя вложенные разделы (subkeys) и параметры (value entries) или ключи реестра.

Основное назначение корневых разделов:

HKEY_CLASSES_ROOT ( Общепринятое сокращенное обозначение HKCR) - Ассоциации между приложениями и расширениями файлов и информацию о зарегистрированных объектах COM и ActiveX.

HKEY_CURRENT_USER (HKCU)- Настройки для текущего пользователя (рабочий стол, личные папки, настройки приложений). Этот раздел представляет собой ссылку на раздел HKEY_USERS\Идентификатор пользователя (SID) в виде S-1-5-21-854245398-1035525444-...

SID - это уникальный номер, идентифицирующий учетную запись пользователя, группы или компьютера. Он присваивается учетной записи при создании каждого нового пользователя системы. Внутренние процессы Windows обращаются к учетным записям по их кодам SID, а не по именам пользователей или групп. Если удалить, а затем снова создать учетную запись с тем же самым именем пользователя, то предоставленные прежней учетной записи права и разрешения не сохранятся для новой учетной записи, так как их коды безопасности будут разными. Аббревиатура SID образована от Security ID.

Идентификатор SID представляет собой числовое значение переменной длины, формируемое из номера версии структуры SID, 48-битного кода агента идентификатора и переменного количества 32-битных кодов субагентов и/или относительных идентификаторов (Relative IDentifiers, RID). Код агента идентификатора определяет агент, выдавший SID, и обычно таким агентом является локальная операционная система или домен под управлением Windows. Коды субагентов идентифицируют попечителей, уполномоченных агентом, который выдал SID, а RID - дополнительный код для создания уникальных SID на основе общего базового SID.

Для идентификатора S-1-5-21-854245398-1035525444: 1000, номер версии равен 1, код агента идентификатора - 5, а далее следуют коды четырех субагентов. В Windows NT и старше, при установке системы, создается один фиксированный (код 21) и три генерируемых случайным образом (числа после "S-1-5-21") кода субагентов. Также в процессе установки создаются некоторые (одинаковые для всех систем) учетные записи, как например, учетная запись администратора, которая всегда имеет RID равный 500

Для просмотра соответствия SID и имени пользователя можно воспользоваться утилитой PsGetSID.exe из пакета PSTools

HKEY_LOCAL_MACHINE (HKLM) - в данном разделе реестра хранятся глобальные аппаратные и программные настройки системы - записи для системных служб, драйверов, наборов управляющих параметров, общие настройки программного обеспечения, применимые ко всем пользователям. Это самая большая и самая важная часть реестра. Здесь сосредоточены основные параметры операционной системы, оборудования, программного обеспечения.

HKEY_USERS( HKU) - индивидуальные настройки среды для каждого пользователя системы (пользовательские профили) и профиль по умолчанию для вновь создаваемых пользователей.

HKEY_CURRENT_CONFIG (HKCC) - конфигурация для текущего аппаратного профиля. Обычно профиль один единственный, но имеется возможность создания нескольких с использованием "Панель управления" - "Система" - "Оборудование"- "Профили оборудования". На самом деле HKCC не является полноценным разделом реестра, а всего лишь ссылкой на подраздел из HKLM

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\CurrentControlSet\Hardware Profiles\Current

Возможности конкретного пользователя при работе с данными реестра определяются правами его учетной записи. Далее по тексту, предполагается, если это не оговорено особо, что пользователь имеет права администратора системы.

Вообще-то, в корневом разделе HKLM есть еще 2 подраздела с именами SAM и SECURITY, но доступ к ним разрешен только для локальной системной учетной записью (Local System Account), под которой обычно выполняются системные службы (system services). Обычно, учетные записи пользователей и даже администраторов, таких прав не имеют, и редактор реестра, запущенный от их имени, не отображает содержимое разделов SAM и SECURITY. Для доступа к ним нужно, чтобы regedit был запущен от имени учетной записи с правами Local System, для чего можно воспользоваться утилитой PSExec

psexec.exe -i -s regedit.exe

Можно также воспользоваться стандартными средствами операционной системы, например, планировщиком заданий. С помощью команды at создаем задание на запуск regedit.exe в интерактивном режиме через 2-3 минуты от текущего времени (например- в 16час 14 мин.)

at 16:14 /interactive regedit.exe

Поскольку сам планировщик работает как системная служба, то порожденная им задача также будет выполняться с наследуемыми правами, а ключ /interactive позволит текущему пользователю взаимодействовать с запущенным заданием, т.е. с редактором реестра, выполняющимся с правами локальной системной учетной записи.

В процессе загрузки и функционирования операционной системы выполняется постоянное обращение к данным реестра, как для чтения, так и для записи. Файлы реестра постоянно изменяются, поскольку не только система, но и отдельные приложения могут использовать реестр для хранения собственных данных, параметров и настроек. Другими словами, обращение к реестру - это одна из наиболее распространенных операций. Даже если пользователь не работает за компьютером, обращения к реестру все равно выполняются системными службами, драйверами и приложениями.

Нарушение целостности файлов реестра (нарушение структуры данных) или неверное значение отдельных критических параметров может привести к краху системы. Поэтому, прежде чем экспериментировать с реестром, позаботьтесь о возможности его сохранения и восстановления.

Инструмент AppLocker

Application Compatibility Toolkit (ACT)

Это средство, которое устраняет проблемы совместимости программ, возникающие при переходе на другую операционную систему.

ACTоблегчит жизнь программистам и IT-профессионалам.

Microsoft знает о проблемах совместимости программ для разных версий Windows. Программы, нормально работающие под XP, могут не запускаться под Vista.

Чтобы это не стало правилом в жизни людей, тесно связанных с компьютерами, и был создан ACT.

Windows Troubleshooting Platform или Платформа диагностики Windows была создана, чтобы упростить решение известных проблем как для конечных пользователей, так и для IT-специалистов.

Преимущества:

Частой головной болью многих отделов поддержки является необходимость выполнения набора известных действий для того, чтобы починить ту или иную проблему с компьютером пользователя.

Причем в этой ситуации время теряет как сам пользователь, так и IT-специалист, который мог потратить его на решение более сложных задач.

Платформа диагностики Windows состоит из нескольких скриптов на Powershell, автоматически диагностирующих и решающих конечную проблему, применяя заданный набор действий.

По умолчанию Windows 7 содержит 20 скриптов для решения разных задач, однако многие новые скрипты будут появляться на Windows Update в будущем.

Кроме того Windows Troubleshooting Platform абсолютно открыта для включения в нее собственных скриптов диагностики, так что любой IT-отдел может составить собственный набор скриптов диагностики и интегрировать его в состав Windows.

Индекс производительности Windows — это инструмент измерения, с помощью которого можно судить о том, хорошо ли компьютер работает с Windows, и который использует общий результат для оценки ожидаемого взаимодействия. Более высокая общая оценка обычно означает, что ваш компьютер будет работать быстрее и быстрее реагировать на запросы, чем компьютер с более низкой общей оценкой.

Учетные записи пользователей

Идентификация и аутентификация

Идентификация дает каждому пользователю (группе пользователей) соответствующую ему разграничительную политику доступа на защищаемом объекте.

Для этого пользователь должен себя идентифицировать – указать своё «имя» (идентификатор). Таким образом, проверяется, относится ли регистрирующийся пользователь к пользователям, идентифицируемым системой. И в соответствии с введённым идентификатором пользователю будут сопоставлены соответствующие права доступа.

Аутентификация предназначена для контроля процедуры идентификации. Для этого пользователь должен ввести пароль. Правильность вводимого пароля подтверждает однозначное соответствие между регистрирующимся пользователем и идентифицированным пользователем.

В общем случае, идентифицируются и аутентифицируются не только пользователи, но и другие субъекты доступа к ресурсам.

Совокупность выполнения процедур идентификации и аутентификации принято называть процедурой авторизации. Иногда не требуется идентифицировать пользователя, а достаточно только выполнения процедуры аутентификации. Например, это происходит когда требуется подтвердить текущего (уже зарегистрированного) пользователя при выполнении каких-либо действий, требующих дополнительной защиты. В свою очередь, не всегда требуется осуществлять контроль идентификации, то есть в некоторых случаях аутентификация может не производиться.

Зачем он вам скажите вы? Были ли у вас ситуации, что у вас стоит Windows 7 дома, а программа запускается только на XP. Или ситуация когда вам надо хранить где-то свои скрытые файлы от жены. И пусть есть и такой замечательный способ для шифровки данных, отдельная операционная система для своей работы ничем не хуже (если у вас жена не системный администратор =))

А как же не попробовать MacOs x или пощупать его сперва перед покупкой например Mac. Устанавить программы на него, пощупать изнутри. Полазить по настройкам?? Мммм…. Заинтриговал? Также можно поставить и Windows 8.1 preview и посмотреть, что же изменилось в нём. Стоит ли переходить на него и другое.

Кстати много роликов с экрана (запись с рабочего стола) делают именно в Virtualbox (например в системе WindowsXp), чтобы не “палить” свои закладки на сайтах, рабочий стол и др.

EventViewer

«Просмотр событий» - это средство, предназначенное для просмотра подробных сведений о значимых событиях, которые возникают в системе (например, ненадлежащий запуск программ или обновлений, загружаемых автоматически). Эти сведения могут быть полезны для устранения неполадок и ошибок в ОС Windows и других программах.

Способы решения проблем программного сбоя в системном реестре при использовании программ отраслевой направленности

Реестр Windows (системный реестр) - это иерархическая (древовидная) база данных, содержащая записи, определяющие параметры и настройки операционных систем Microsoft Windows. Реестр в том виде, как он выглядит при просмотре редактором реестра, формируется из данных, источниками которых являются файлы реестра и информация об оборудовании, собираемая в процессе загрузки. В описании файлов реестра на английском языке используется термин "Hive". В некоторых работах его переводят на русский язык как "Улей". В документации от Microsoft этот термин переводится как "Куст".

Файлы реестра создаются в процессе установки операционной системы и хранятся в папке %SystemRoot%\system32\config (обычно C:\windows\system32\config). Для операционных систем Windows 2000/XP это файлы с именами

default

sam

security

software

system

В процессе загрузки система получает монопольный доступ к файлам реестра и, поэтому, их невозможно открыть для просмотра, скопировать, удалить или переименовать обычным образом. Для работы с содержимым системного реестра используется специальное программное обеспечение - редакторы реестра (REGEDIT.EXE, REGEDT32.EXE), являющиеся стандартными компонентами операционной системы. Для запуска редактора реестра можно использовать меню кнопки "Пуск"- "Выполнить" - regedit.exe

После старта редактора, в левой части основного окна вы видите список корневых разделов (root keys) реестра. Каждый корневой раздел может включать в себя вложенные разделы (subkeys) и параметры (value entries) или ключи реестра.

Основное назначение корневых разделов:

HKEY_CLASSES_ROOT ( Общепринятое сокращенное обозначение HKCR) - Ассоциации между приложениями и расширениями файлов и информацию о зарегистрированных объектах COM и ActiveX.

HKEY_CURRENT_USER (HKCU)- Настройки для текущего пользователя (рабочий стол, личные папки, настройки приложений). Этот раздел представляет собой ссылку на раздел HKEY_USERS\Идентификатор пользователя (SID) в виде S-1-5-21-854245398-1035525444-...

SID - это уникальный номер, идентифицирующий учетную запись пользователя, группы или компьютера. Он присваивается учетной записи при создании каждого нового пользователя системы. Внутренние процессы Windows обращаются к учетным записям по их кодам SID, а не по именам пользователей или групп. Если удалить, а затем снова создать учетную запись с тем же самым именем пользователя, то предоставленные прежней учетной записи права и разрешения не сохранятся для новой учетной записи, так как их коды безопасности будут разными. Аббревиатура SID образована от Security ID.

Идентификатор SID представляет собой числовое значение переменной длины, формируемое из номера версии структуры SID, 48-битного кода агента идентификатора и переменного количества 32-битных кодов субагентов и/или относительных идентификаторов (Relative IDentifiers, RID). Код агента идентификатора определяет агент, выдавший SID, и обычно таким агентом является локальная операционная система или домен под управлением Windows. Коды субагентов идентифицируют попечителей, уполномоченных агентом, который выдал SID, а RID - дополнительный код для создания уникальных SID на основе общего базового SID.

Для идентификатора S-1-5-21-854245398-1035525444: 1000, номер версии равен 1, код агента идентификатора - 5, а далее следуют коды четырех субагентов. В Windows NT и старше, при установке системы, создается один фиксированный (код 21) и три генерируемых случайным образом (числа после "S-1-5-21") кода субагентов. Также в процессе установки создаются некоторые (одинаковые для всех систем) учетные записи, как например, учетная запись администратора, которая всегда имеет RID равный 500

Для просмотра соответствия SID и имени пользователя можно воспользоваться утилитой PsGetSID.exe из пакета PSTools

HKEY_LOCAL_MACHINE (HKLM) - в данном разделе реестра хранятся глобальные аппаратные и программные настройки системы - записи для системных служб, драйверов, наборов управляющих параметров, общие настройки программного обеспечения, применимые ко всем пользователям. Это самая большая и самая важная часть реестра. Здесь сосредоточены основные параметры операционной системы, оборудования, программного обеспечения.

HKEY_USERS( HKU) - индивидуальные настройки среды для каждого пользователя системы (пользовательские профили) и профиль по умолчанию для вновь создаваемых пользователей.

HKEY_CURRENT_CONFIG (HKCC) - конфигурация для текущего аппаратного профиля. Обычно профиль один единственный, но имеется возможность создания нескольких с использованием "Панель управления" - "Система" - "Оборудование"- "Профили оборудования". На самом деле HKCC не является полноценным разделом реестра, а всего лишь ссылкой на подраздел из HKLM

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\CurrentControlSet\Hardware Profiles\Current

Возможности конкретного пользователя при работе с данными реестра определяются правами его учетной записи. Далее по тексту, предполагается, если это не оговорено особо, что пользователь имеет права администратора системы.

Вообще-то, в корневом разделе HKLM есть еще 2 подраздела с именами SAM и SECURITY, но доступ к ним разрешен только для локальной системной учетной записью (Local System Account), под которой обычно выполняются системные службы (system services). Обычно, учетные записи пользователей и даже администраторов, таких прав не имеют, и редактор реестра, запущенный от их имени, не отображает содержимое разделов SAM и SECURITY. Для доступа к ним нужно, чтобы regedit был запущен от имени учетной записи с правами Local System, для чего можно воспользоваться утилитой PSExec

psexec.exe -i -s regedit.exe

Можно также воспользоваться стандартными средствами операционной системы, например, планировщиком заданий. С помощью команды at создаем задание на запуск regedit.exe в интерактивном режиме через 2-3 минуты от текущего времени (например- в 16час 14 мин.)

at 16:14 /interactive regedit.exe

Поскольку сам планировщик работает как системная служба, то порожденная им задача также будет выполняться с наследуемыми правами, а ключ /interactive позволит текущему пользователю взаимодействовать с запущенным заданием, т.е. с редактором реестра, выполняющимся с правами локальной системной учетной записи.

В процессе загрузки и функционирования операционной системы выполняется постоянное обращение к данным реестра, как для чтения, так и для записи. Файлы реестра постоянно изменяются, поскольку не только система, но и отдельные приложения могут использовать реестр для хранения собственных данных, параметров и настроек. Другими словами, обращение к реестру - это одна из наиболее распространенных операций. Даже если пользователь не работает за компьютером, обращения к реестру все равно выполняются системными службами, драйверами и приложениями.

Нарушение целостности файлов реестра (нарушение структуры данных) или неверное значение отдельных критических параметров может привести к краху системы. Поэтому, прежде чем экспериментировать с реестром, позаботьтесь о возможности его сохранения и восстановления.

Инструмент AppLocker

| Во многих организациях информация является наиболее ценным активом, и крайне важно обеспечить, чтобы доступ к такой информации предоставлялся только пользователям с соответствующими разрешениями. В результате часто возникают ситуации удаления или передачи конфиденциальной информации за пределы организации по той причине, что пользователь, случайно или намеренно, запустил вредоносную программу. AppLocker помогает устранять атаки такого типа путем ограничения файлов, которые разрешено запускать пользователям или группам. Предоставляя администраторам возможность создания правил, которые разрешают или запрещают выполнение файлов, AppLocker позволяет предотвратить запуск отдельных пользовательских приложений. AppLocker является идеальным решением для организаций, в которых используется групповая политика для управления компьютерами с установленными ОС Windows. Поскольку AppLocker представляет собой дополнительный механизм групповой политики, администраторы должны обладать практическими знаниями в области создания и развертывания групповых политик. Организации, которым необходимо управлять установкой элементов управления ActiveX или отдельных пользовательских приложений, также смогут воспользоваться преимуществами AppLocker. |

Application Compatibility Toolkit (ACT)

Это средство, которое устраняет проблемы совместимости программ, возникающие при переходе на другую операционную систему.

ACTоблегчит жизнь программистам и IT-профессионалам.

Microsoft знает о проблемах совместимости программ для разных версий Windows. Программы, нормально работающие под XP, могут не запускаться под Vista.

Чтобы это не стало правилом в жизни людей, тесно связанных с компьютерами, и был создан ACT.

Windows Troubleshooting Platform

Windows Troubleshooting Platform или Платформа диагностики Windows была создана, чтобы упростить решение известных проблем как для конечных пользователей, так и для IT-специалистов.

Преимущества:

-

Быстрое решение простых проблем с компьютером -

Понятный интерфейс как IT-специалиста, так и для конечного пользователя -

Устраняет для пользователя необходимость обращения в IT-отдел по каждому случаю -

Расширяемость платформы со стороны Microsoft -

Постоянный контроль за мобильными компьютерами -

Возможность создания собственных скриптов диагностики

Частой головной болью многих отделов поддержки является необходимость выполнения набора известных действий для того, чтобы починить ту или иную проблему с компьютером пользователя.

Причем в этой ситуации время теряет как сам пользователь, так и IT-специалист, который мог потратить его на решение более сложных задач.

Платформа диагностики Windows состоит из нескольких скриптов на Powershell, автоматически диагностирующих и решающих конечную проблему, применяя заданный набор действий.

По умолчанию Windows 7 содержит 20 скриптов для решения разных задач, однако многие новые скрипты будут появляться на Windows Update в будущем.

Кроме того Windows Troubleshooting Platform абсолютно открыта для включения в нее собственных скриптов диагностики, так что любой IT-отдел может составить собственный набор скриптов диагностики и интегрировать его в состав Windows.

Индекс производительности Windows

Индекс производительности Windows — это инструмент измерения, с помощью которого можно судить о том, хорошо ли компьютер работает с Windows, и который использует общий результат для оценки ожидаемого взаимодействия. Более высокая общая оценка обычно означает, что ваш компьютер будет работать быстрее и быстрее реагировать на запросы, чем компьютер с более низкой общей оценкой.

Учетные записи пользователей

Идентификация и аутентификация

Идентификация дает каждому пользователю (группе пользователей) соответствующую ему разграничительную политику доступа на защищаемом объекте.

Для этого пользователь должен себя идентифицировать – указать своё «имя» (идентификатор). Таким образом, проверяется, относится ли регистрирующийся пользователь к пользователям, идентифицируемым системой. И в соответствии с введённым идентификатором пользователю будут сопоставлены соответствующие права доступа.

Аутентификация предназначена для контроля процедуры идентификации. Для этого пользователь должен ввести пароль. Правильность вводимого пароля подтверждает однозначное соответствие между регистрирующимся пользователем и идентифицированным пользователем.

В общем случае, идентифицируются и аутентифицируются не только пользователи, но и другие субъекты доступа к ресурсам.

Совокупность выполнения процедур идентификации и аутентификации принято называть процедурой авторизации. Иногда не требуется идентифицировать пользователя, а достаточно только выполнения процедуры аутентификации. Например, это происходит когда требуется подтвердить текущего (уже зарегистрированного) пользователя при выполнении каких-либо действий, требующих дополнительной защиты. В свою очередь, не всегда требуется осуществлять контроль идентификации, то есть в некоторых случаях аутентификация может не производиться.