Файл: Лабораторная работа 1 Установка Secret Net Studio 5 в автономном.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 28.03.2024

Просмотров: 18

Скачиваний: 0

СОДЕРЖАНИЕ

Лабораторная работа №1 «Установка Secret Net Studio 8.5 в автономном варианте»

Лабораторная работа №2 «Настройка политик безопасности для Secret Net Studio 8.5»

Лабораторная работа №3 «Настройка полномочного управления доступом»

Лабораторная работа №4 «Настройка аудита операционной системы и событий Secret Net Studio»

Лабораторная работа №5 «Работа с журналом событий Secret Net Studio»

Лабораторная работа №6 «Настройка механизма дискреционного управления доступом»

Лабораторная работа №7 «Управление доступом к съемным носителям информации»

Лабораторная работа №8 «Настройка механизма замкнутой программной среды»

Лабораторная работа №9 «Настройка механизма контроля целостности»

| Группа № _____ Слушатель: ____________________ |

Практикум по Secret Net

Отчет о выполнении лабораторных работ

Оглавление

Лабораторная работа №1 «Установка Secret Net Studio 8.5 в автономном варианте» 3

Лабораторная работа №2 «Настройка политик безопасности для Secret Net Studio 8.5» 4

Лабораторная работа №3 «Настройка полномочного управления доступом» 6

Лабораторная работа №4 «Настройка аудита операционной системы и событий Secret Net Studio» 11

Лабораторная работа №5 «Работа с журналом событий Secret Net Studio» 23

Лабораторная работа №6 «Настройка механизма дискреционного управления доступом» 24

Лабораторная работа №7 «Управление доступом к съемным носителям информации» 35

Лабораторная работа №8 «Настройка механизма замкнутой программной среды» 42

Лабораторная работа №9 «Настройка механизма контроля целостности» 46

Лабораторная работа №1 «Установка Secret Net Studio 8.5 в автономном варианте»

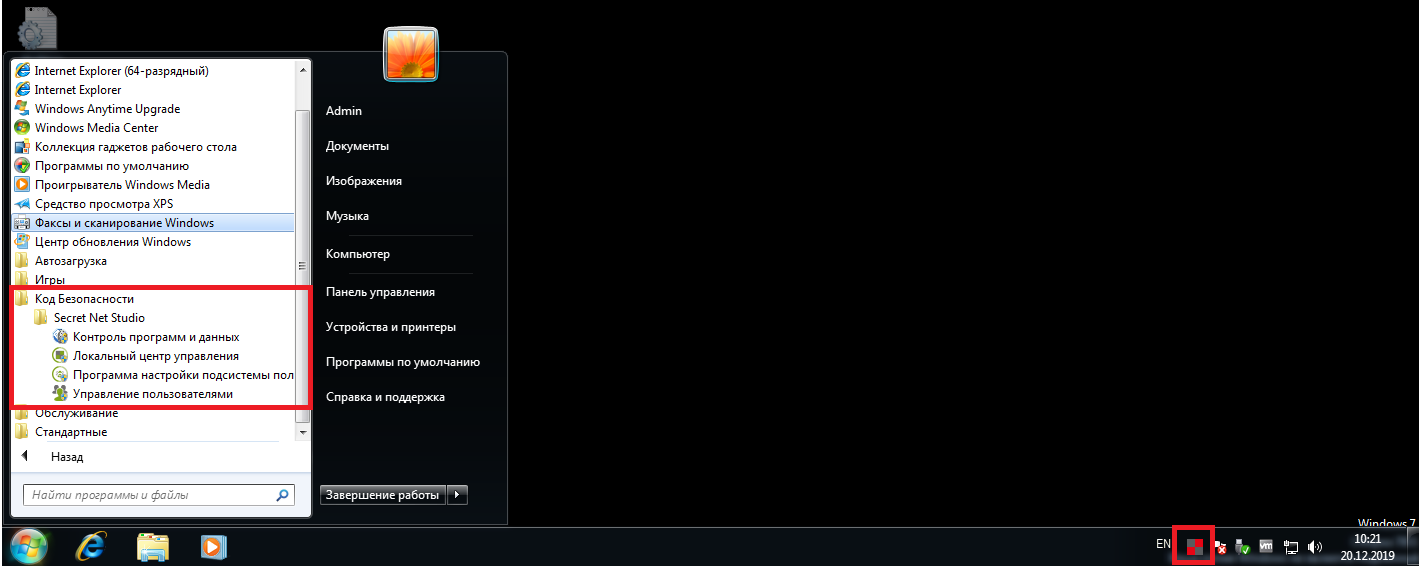

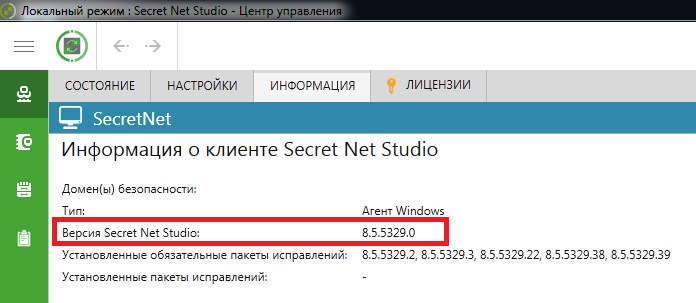

На виртуальную машину установлено программное обеспечение Secret Net Studio (Рис. 1) версии 8.5.5329.0 (Рис. 2)

Рисунок 1. Программное обеспечение Secret Net Studio

Рисунок 2. Версия программного обеспечения Secret Net Studio

Лабораторная работа №2 «Настройка политик безопасности для Secret Net Studio 8.5»

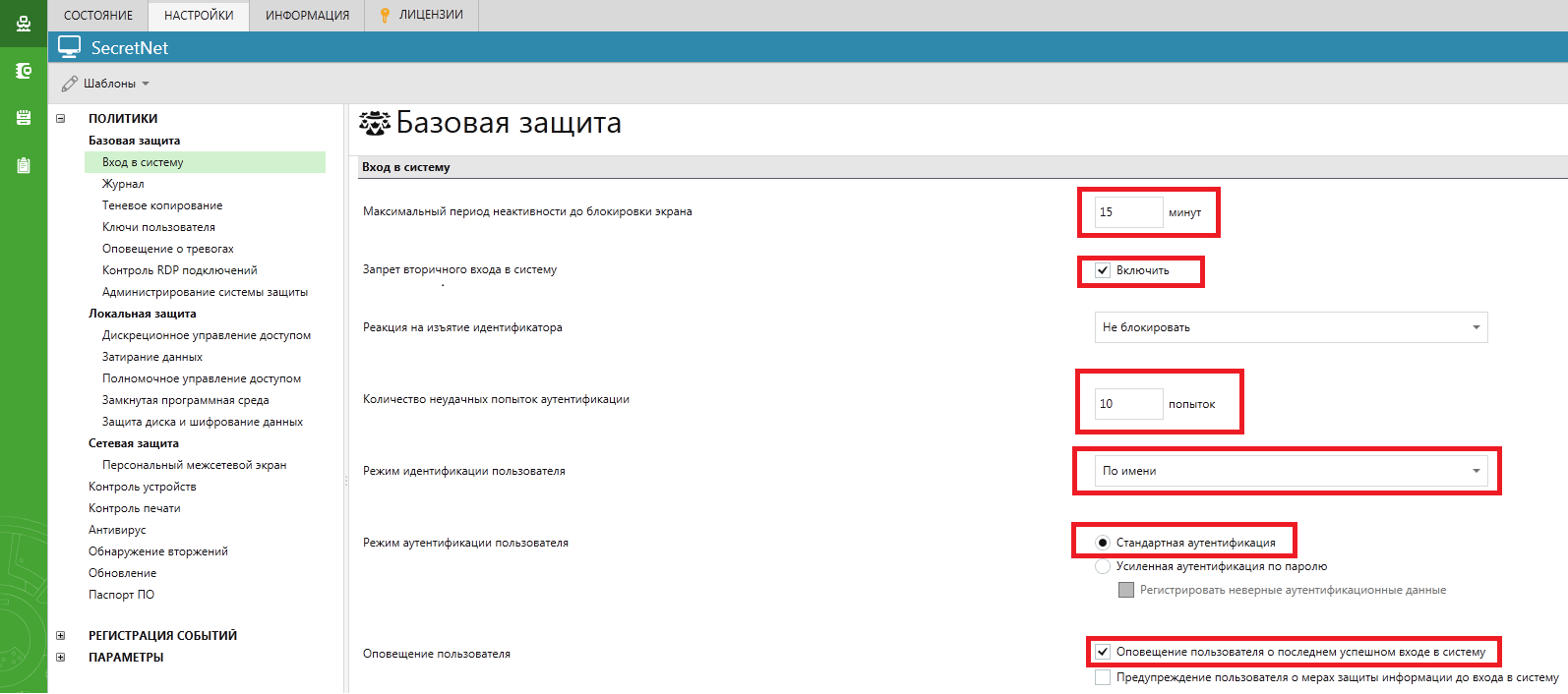

Настроены параметры безопасности (Рис. 1-4) в соответствии с таблицей:

| № п/п | Параметр настройки | Задаваемое значение |

| 1 | Максимальный период неактивности до блокировки экрана | 15 минут |

| 2 | Запрет вторичного входа в систему | Включено |

| 3 | Режим идентификации пользователя | По имени |

| 4 | Количество неудачных попыток аутентификации | 10 попыток1 |

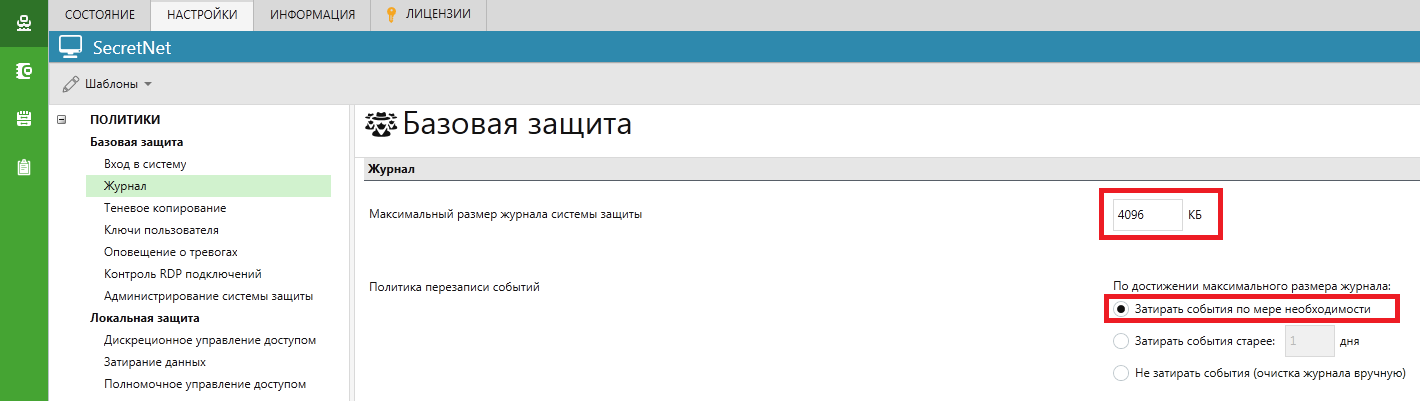

| 5 | Максимальный размер журнала системы защиты | 4096 КБ |

| 6 | Политика перезаписи событий | Затирать события по мере необходимости |

| 7 | Режим аутентификации пользователя | Стандартная аутентификация |

| 8 | Оповещение пользователя | Оповещать пользователя о последнем успешном входе в систему |

| 9 | Теневое копирование: Размер хранилища | 15% |

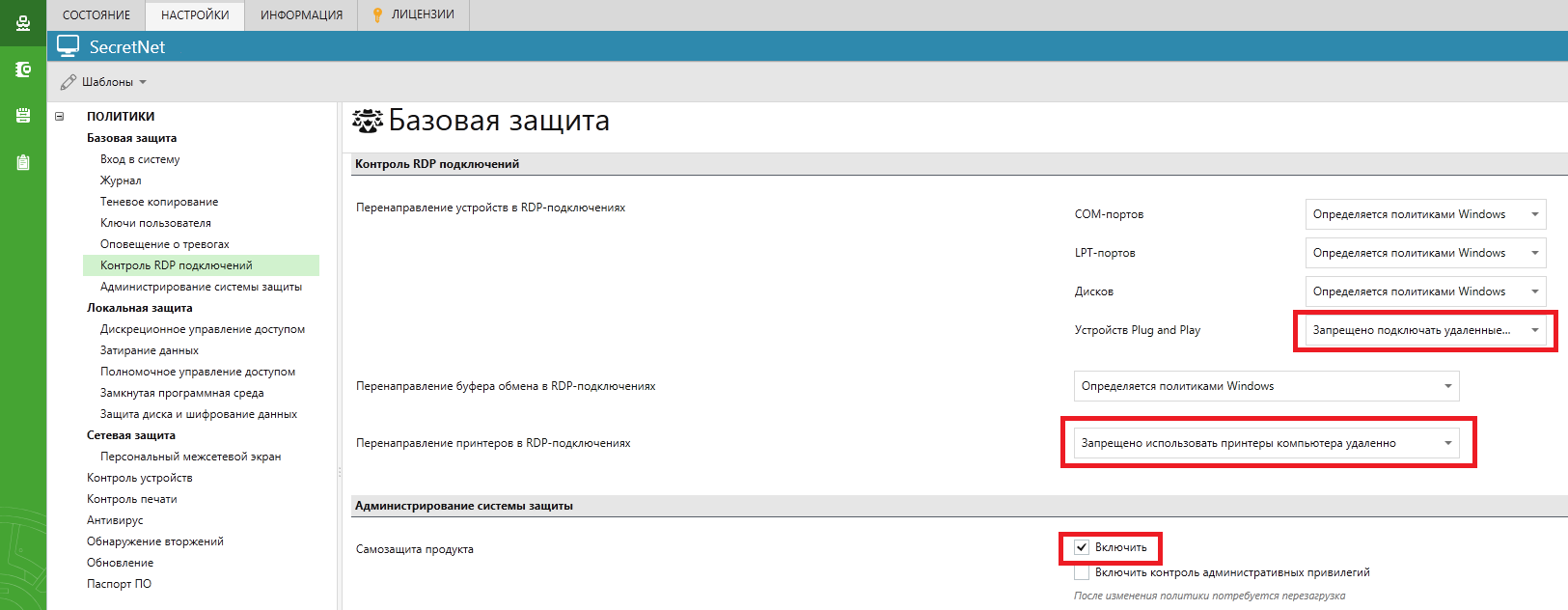

| 10 | Перенаправление устройств в RDP-подключениях: Устройств Plug and Play | Запрещено подключать удаленные устройства к компьютеру |

| 11 | Перенаправление принтеров в RDP-подключениях | Запрещено использование принтеры компьютера удаленно |

| 12 | Самозащита продукта | Включить |

Рисунок 1. Настройка параметров входа в систему

Рисунок 2. Настройка параметров журнала системы защиты

Рисунок 3. Настройка параметров теневого копирования

Рисунок 4. Настройка параметров контроля RDP подключений и администрирования

Лабораторная работа №3 «Настройка полномочного управления доступом»

-

Выполнены предварительные настройки:

-

Настроены параметры учетной записи Admin:-

«Уровень допуска» – «Строго конфиденциально». -

«Управление категориями конфиденциальности» – Включено

-

-

Созданы каталоги для работы с файлами различных категорий конфиденциальности в соответствии с таблицей:

| Наименование каталога | Категория конфиденциальности | Параметр «Автоматически присваивать новым каталогам» | Параметр «Автоматически присваивать новым файлам» |

| «Строго конфиденциально» | «Строго конфиденциально» | Включен | Включен |

| «Конфиденциально» | «Конфиденциально» | Включен | Включен |

| «Не конфиденциально» | «Не конфиденциально» | Выключен (не доступен для изменения) | Выключен (не доступен для изменения) |

-

Созданы пользователи для работы с файлами различных категорий конфиденциальности в соответствии с таблицей:

| Пользователь | Полное имя | Уровень допуска |

| user1 | Иванов | Строго конфиденциально |

| user2 | Петров | Конфиденциально |

| user3 | Сидоров | Не конфиденциально |

-

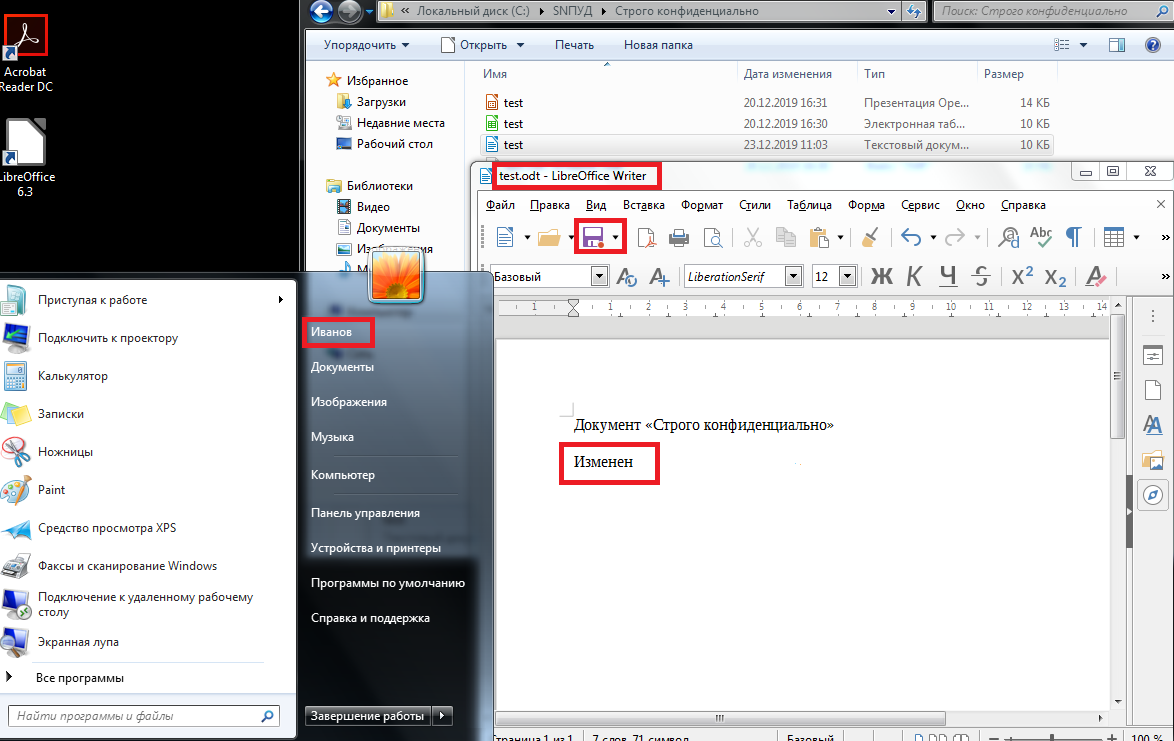

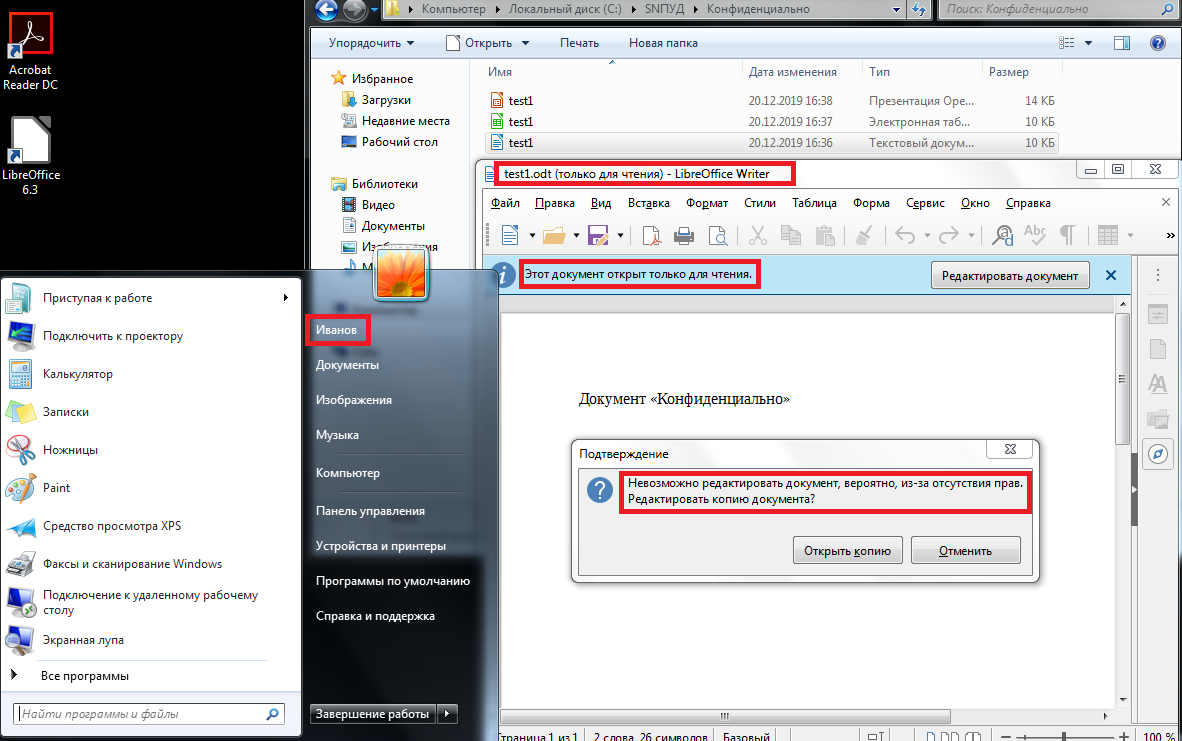

Установлено программное обеспечение «LibreOffice», созданы документы:-

В каталоге «C:\SNПУД\Строго конфиденциально» – test.odp; test.ods; test.odt -

В каталоге «C:\SNПУД\Конфиденциально» – test1.odp; test1.ods; test1.odt -

В каталоге «C:\SNПУД\Не конфиденциально» – test2.odp; test2.ods; test2.odt.

-

-

Выполнена проверка доступа к файлам под учетными записями пользователей с различными правами:

-

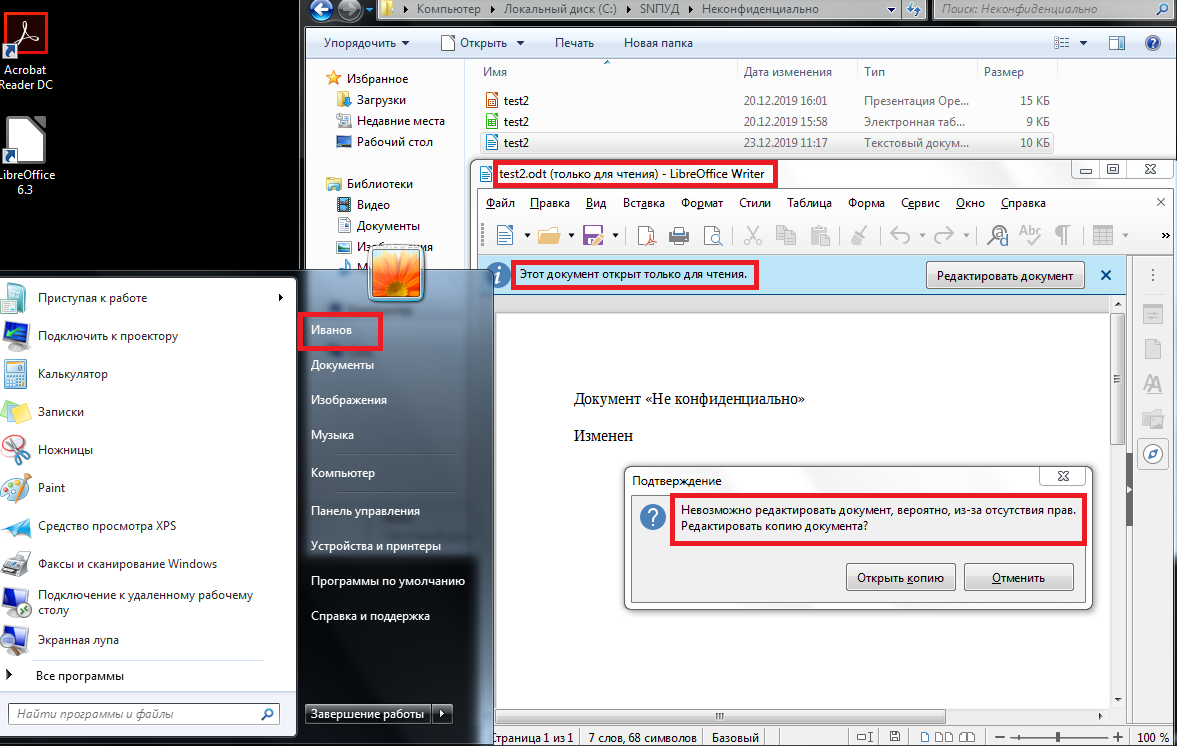

«user1 – Иванов» – уровень допуска пользователя «Строго конфиденциально»

-

Получен полный доступ к файлам каталога C:\SNПУД\Строго конфиденциально\ (Рис. 1).

Рисунок 1. Полный доступ к файлу для пользователя «user1 – Иванов»

-

Файлы каталога C:\SNПУД\Конфиденциально\ доступны только в режиме чтения (Рис 2.)

Рисунок 2. Доступ к файлу в режиме чтения для пользователя «user1 – Иванов»

-

Файлы каталога C:\SNПУД\ Не конфиденциально \ доступны только в режиме чтения (РИС 3.)

Рисунок 3. Доступ к файлу в режиме чтения для пользователя «user1 – Иванов»

-

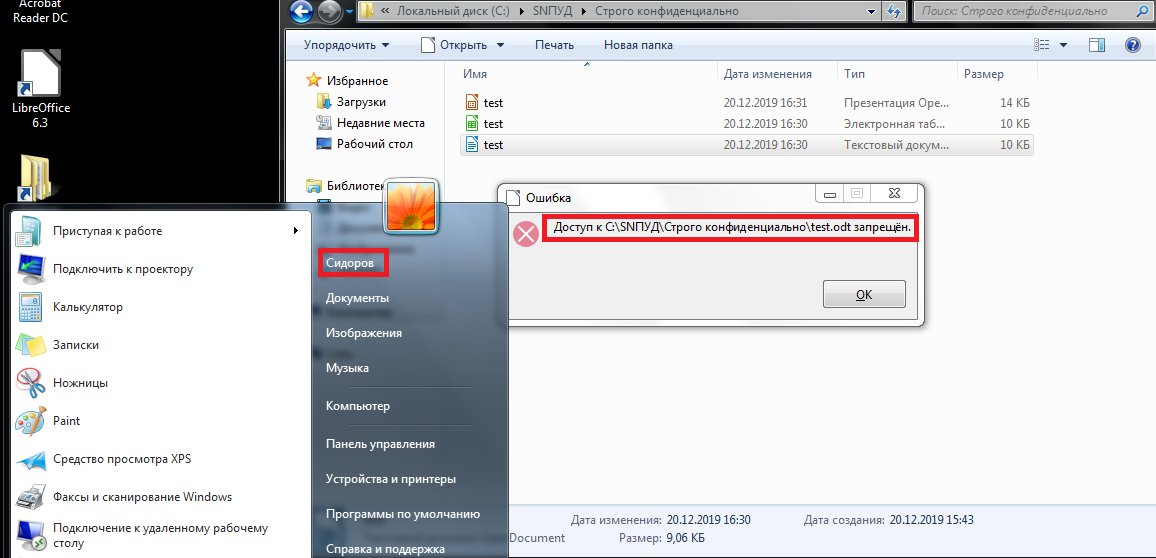

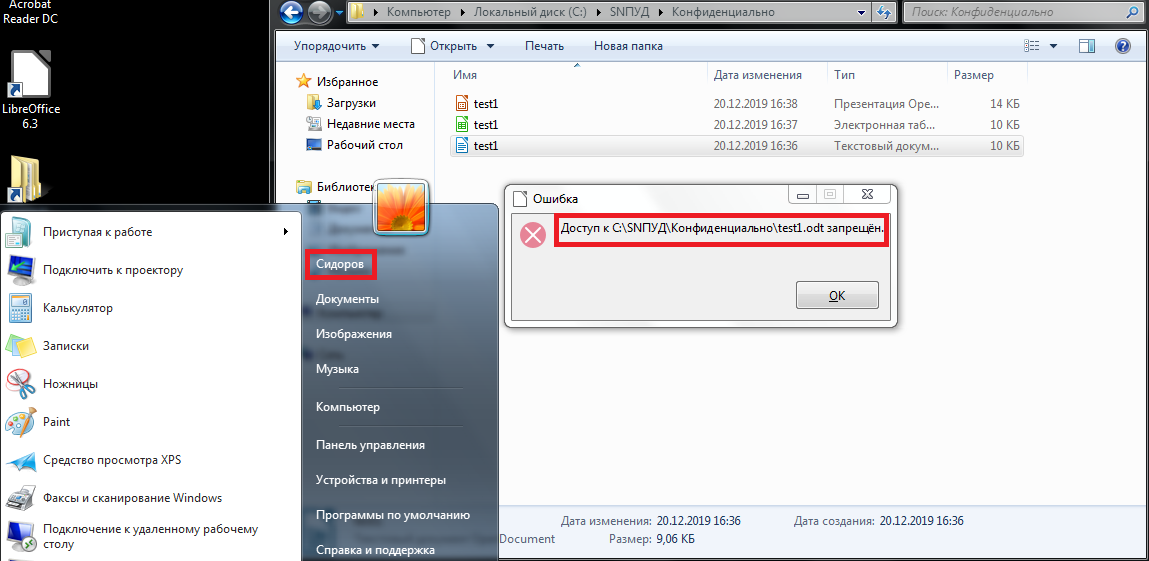

«user3 – Сидоров» – уровень допуска пользователя «Не конфиденциально»

-

Доступ к файлам каталога C:\SNПУД\Строго конфиденциально\ запрещен (Рис. 4).

Рисунок 4. Отказ в доступе к файлу для пользователя «user3 – Сидоров»

-

Доступ к файлам каталога C:\SNПУД\Конфиденциально\ запрещен (Рис. 5).

Рисунок 5. Отказ в доступе к файлу для пользователя «user3 – Сидоров»

-

Получен полный доступ к файлам каталога C:\SNПУД\ не конфиденциально\ (Рис. 6).

Рисунок 6. Полный доступ к файлу для пользователя «user3 – Сидоров»

Лабораторная работа №4 «Настройка аудита операционной системы и событий Secret Net Studio»

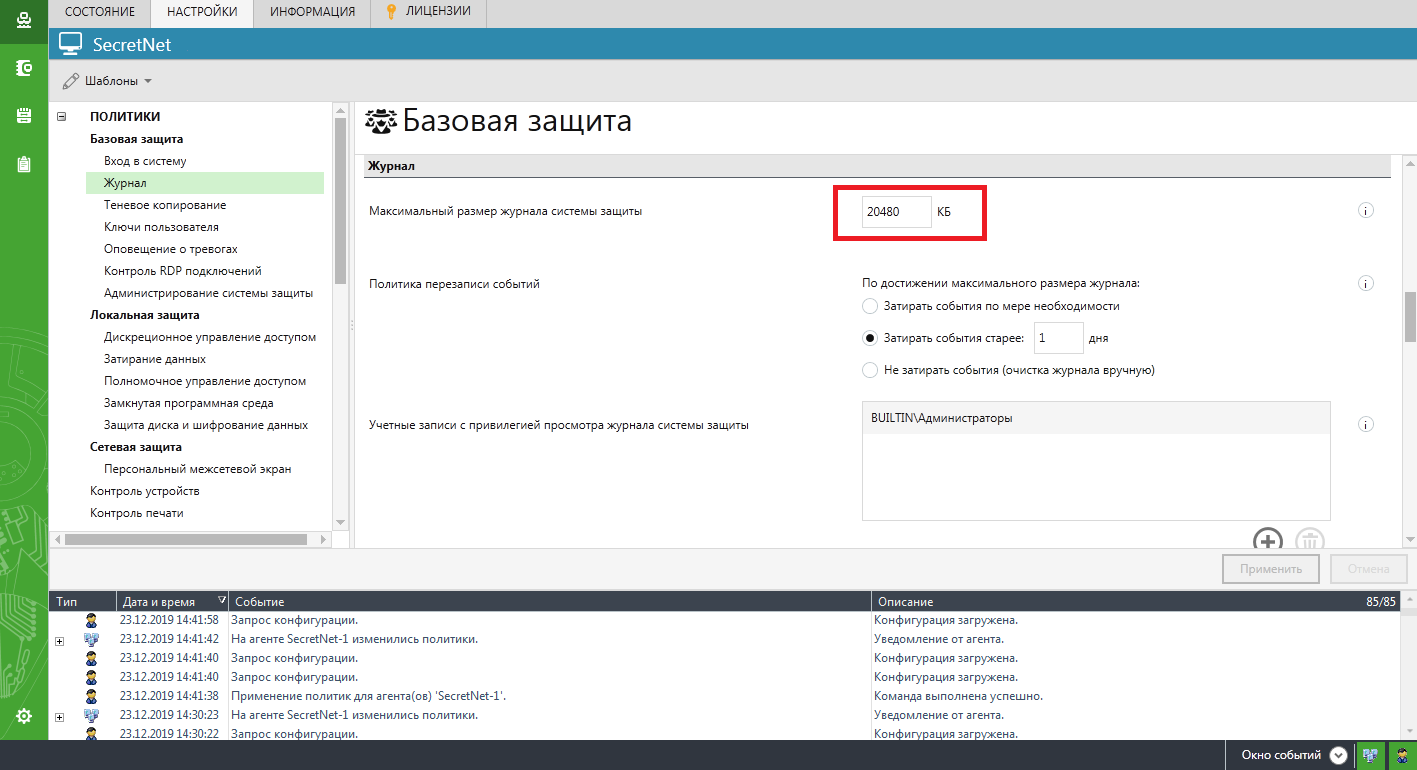

Установлен максимальный размер журнала системы защиты в 20480 Кб (Рис. 1).

Рисунок 1. Установка максимального размера журнала системы защиты

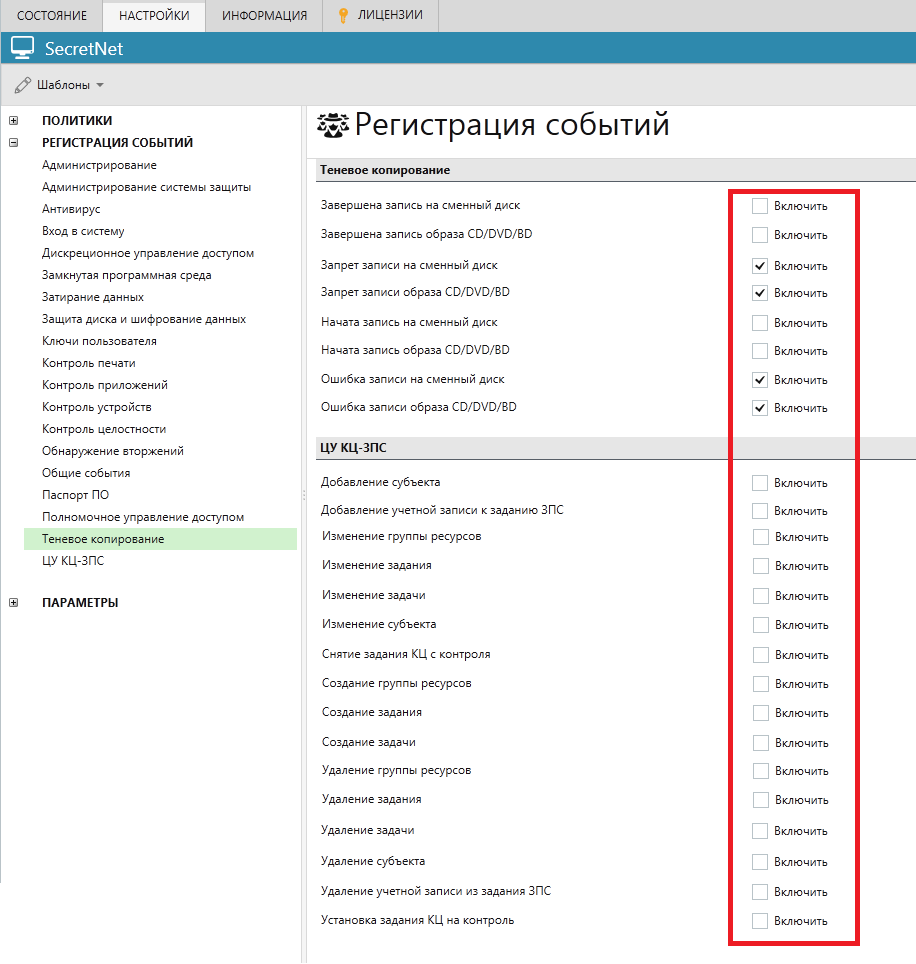

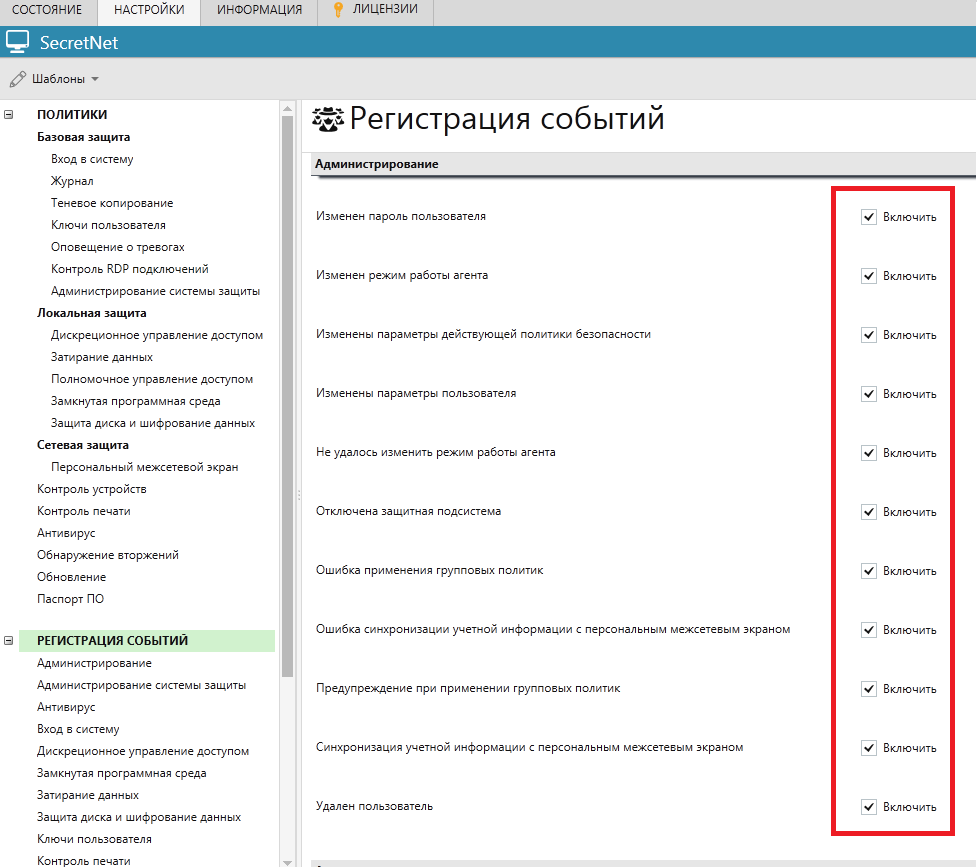

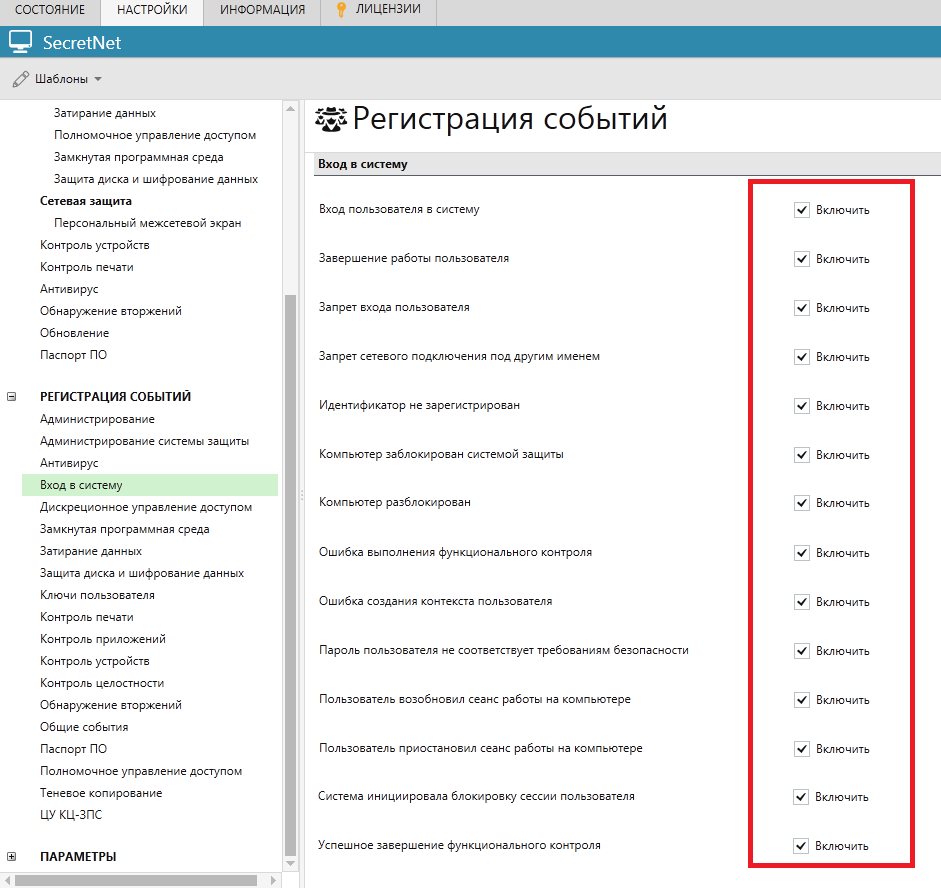

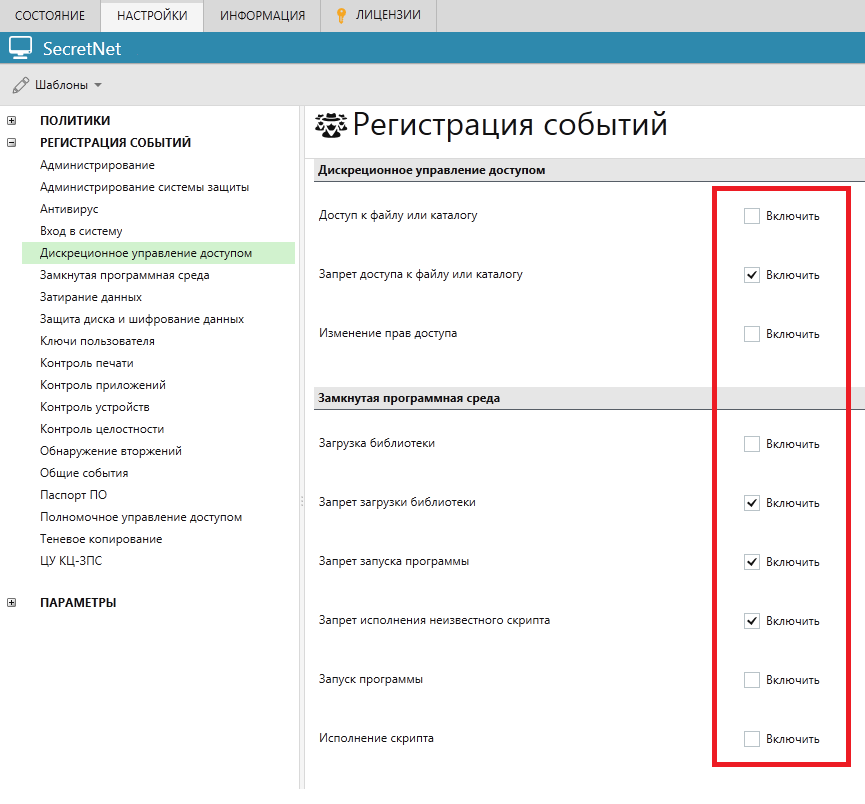

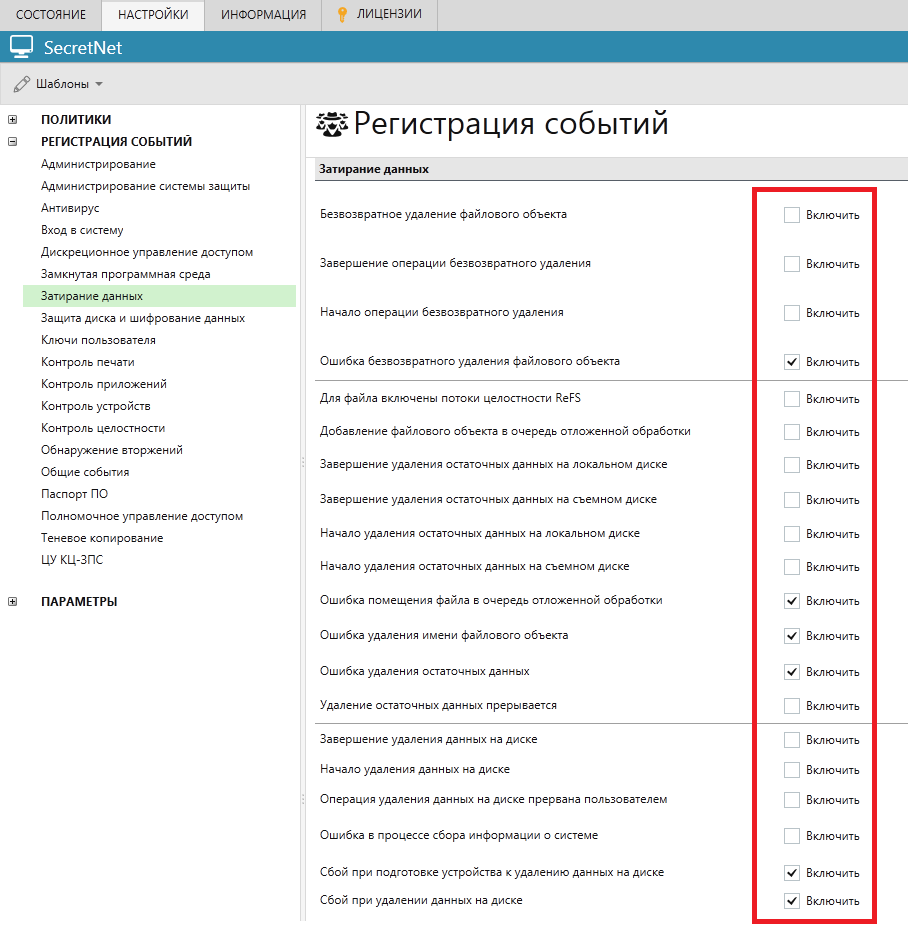

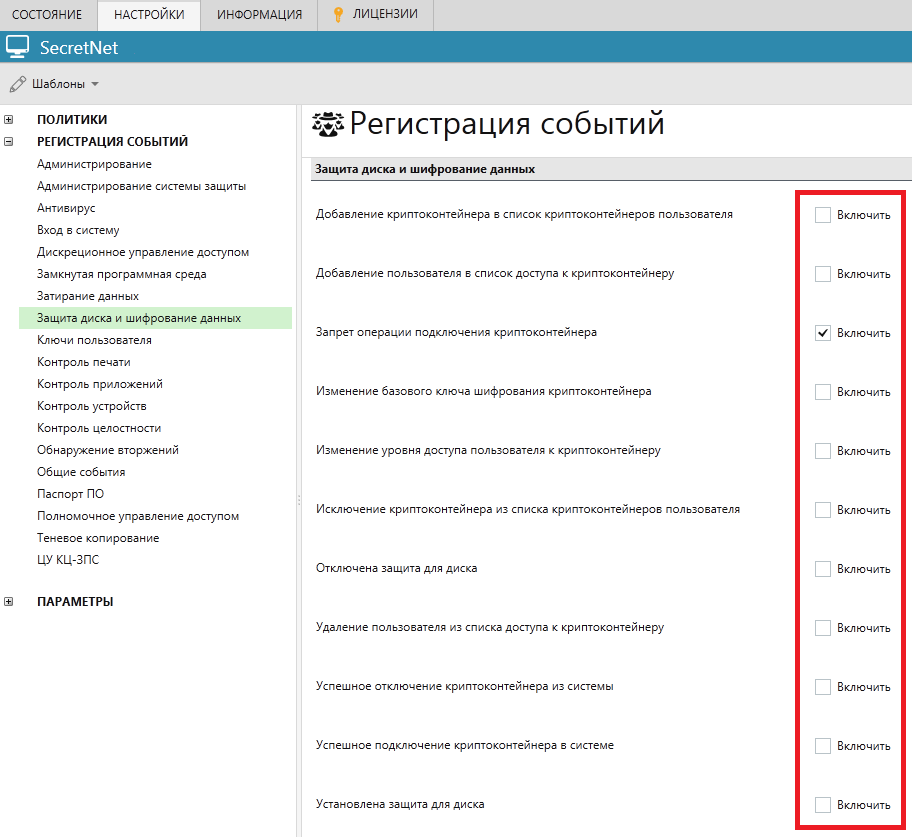

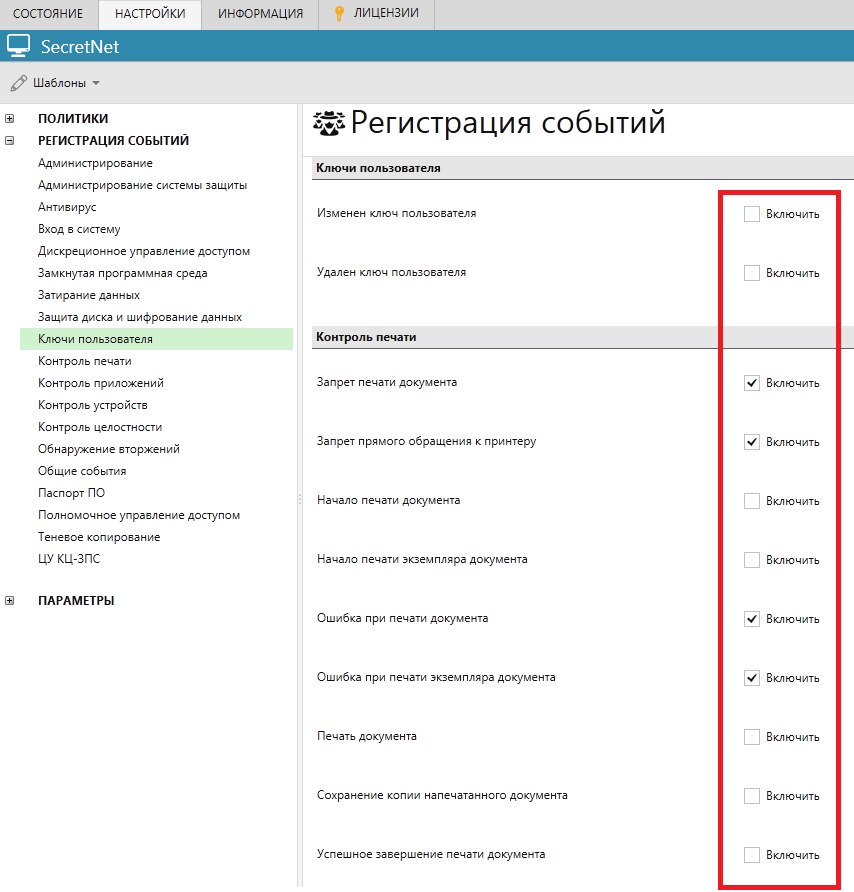

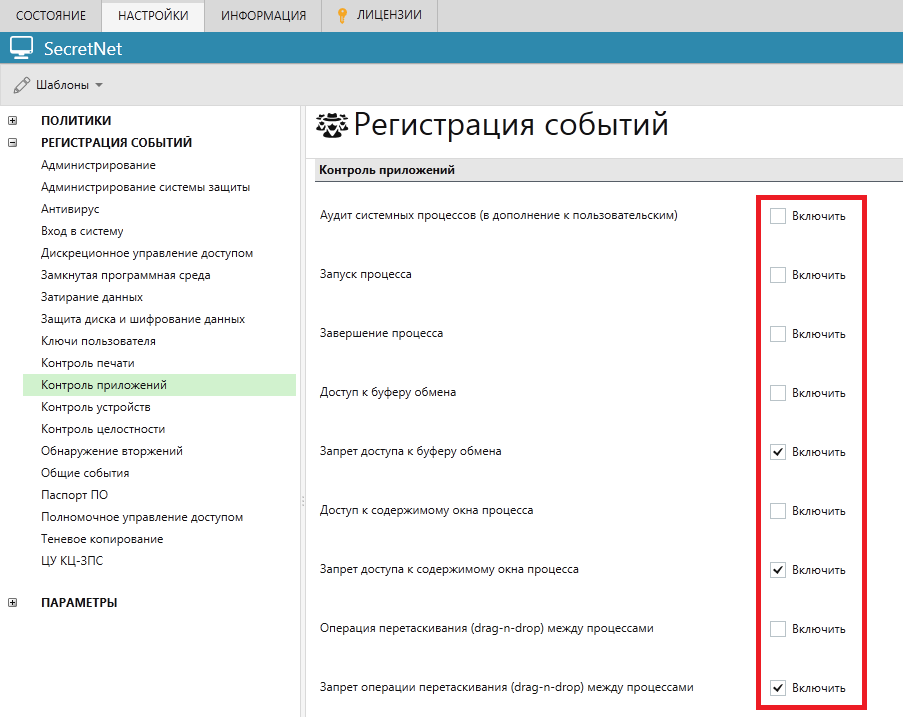

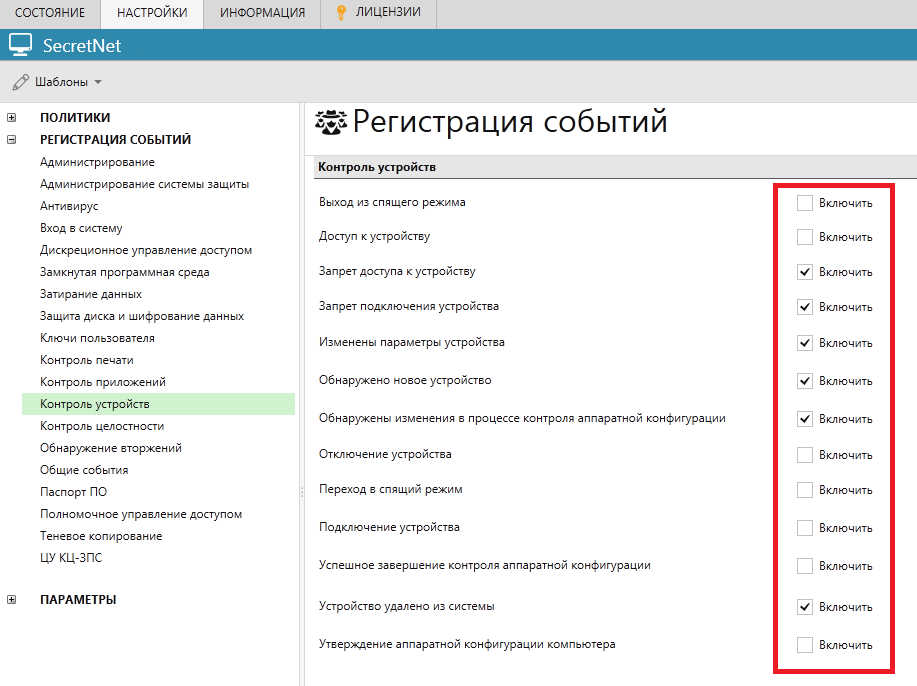

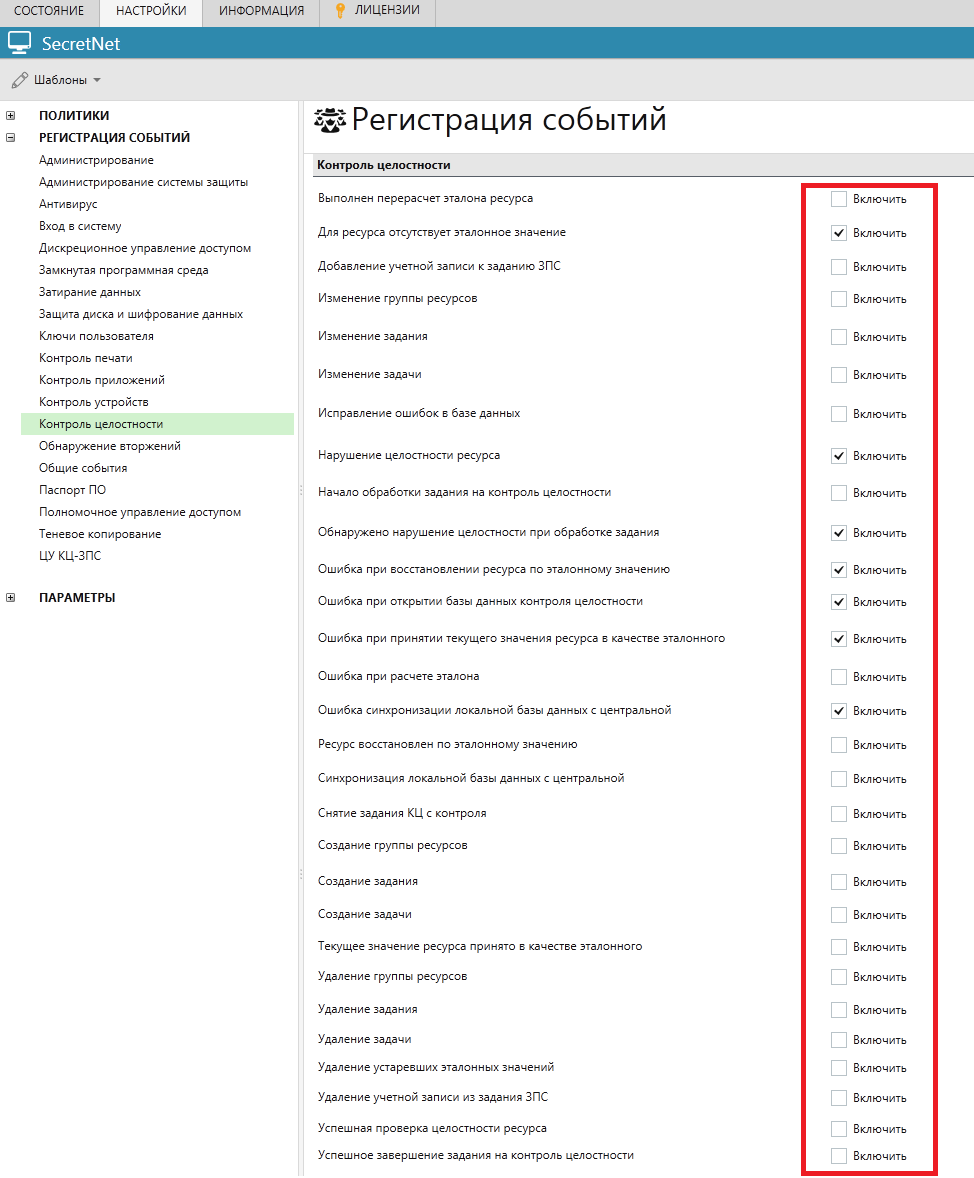

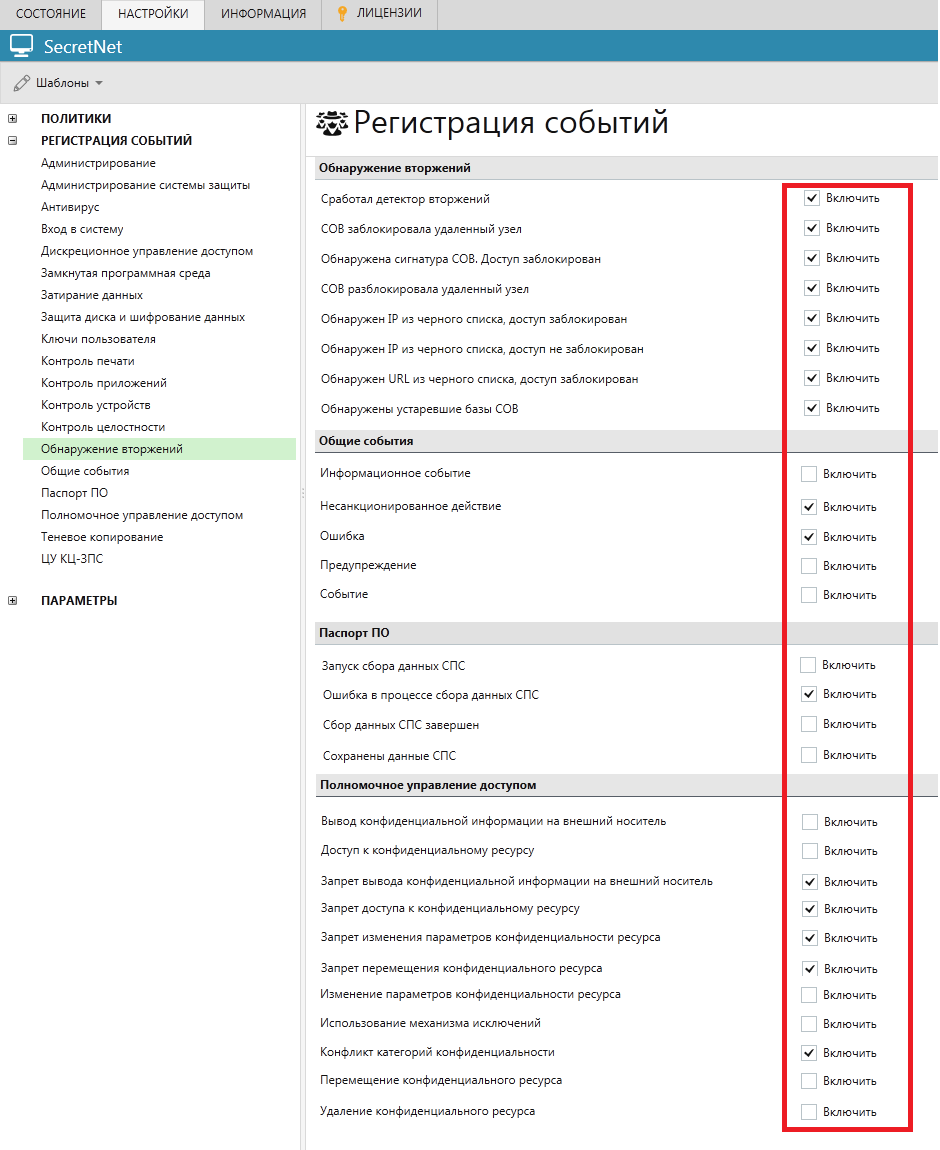

Для групп «Администрирование», «Администрирование системы защиты», «Вход в систему» в разделе «РЕГИСТРАЦИЯ СОБЫТИЙ» включены параметры, имеющие тип события «Аудит успеха» и «Аудит отказа». Для остальных групп включены параметры, имеющие тип события «Аудит отказа» и «Ошибки» (Рис. 2-13).

Рисунок 2. Параметры группы «Администрирование»

Рисунок 3. Параметры группы «Администрирование системы защиты»

Рисунок 4. Параметры группы «Вход в систему»

Рисунок 5. Параметры групп «Дискреционное управление доступом» и «Замкнутая среда»

Рисунок 6. Параметры группы «Затирание данных»

Рисунок 7. Параметры группы «Защита диска и шифрование данных»

Рисунок 8. Параметры групп «Ключи пользователей» и «Контроль печати»

Рисунок 9. Параметры группы «Контроль приложений»

Рисунок 10. Параметры группы «Контроль устройств»

Рисунок 11. Параметры группы «Контроль целостности»

Рисунок 12. Параметры групп «Обнаружение вторжений», «Общие события», «Паспорт ПО» и «Полномочное управление доступом»