ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 03.05.2024

Просмотров: 61

Скачиваний: 0

Рисунок 2 – Таблиці для розшифрування в шифрі “Подвійний квадрат Уітстона”

4 Одноразова система шифрування

Майже всі шифри, що застосовуються на практиці, характеризуються як умовно надійні, оскільки вони можуть бути в принципі розкриті при наявності необмежених обчислювальних можливостей. Абсолютно надійні шифри не можна зруйнувати навіть при використанні необмежених обчислювальних можливостей. Існує єдиний такий шифр, який застосовується на практиці, - одноразова система шифрування. Характерною рисою одноразової системи шифрування є одноразове використання ключової послідовності.

Одноразова система шифрує

вихідний відкритий текст

![]() у шифротекст

у шифротекст

![]() за допомогою підстановки

за допомогою підстановки

![]() ,

(3.6)

,

(3.6)

де

![]() –

i-й

елемент випадкової ключової послідовності.

–

i-й

елемент випадкової ключової послідовності.

Ключовий простір

![]() одноразової системи являє собою набір

дискретних випадкових величин з

одноразової системи являє собою набір

дискретних випадкових величин з

![]() і

містить mn

значень.

і

містить mn

значень.

Процедура розшифрування описується співвідношенням (3.7)

![]() , (3.7)

, (3.7)

де

![]() – i-й елемент

тієї самої випадкової ключової

послідовності.

– i-й елемент

тієї самої випадкової ключової

послідовності.

Одноразову систему було

винайдено в 1917 р. американцями Дж.

Моборном і Г. Вернамом. Для реалізації

цієї системи підстановки іноді

використовують одноразовий блокнот.

Цей блокнот складається з відривних

сторінок, на кожній з яких надрукована

таблиця з випадковими числами (ключами)

![]() .

Блокнот виконується у двох екземплярах:

один використовується відправником, а

інший - одержувачем. Для кожного символа

.

Блокнот виконується у двох екземплярах:

один використовується відправником, а

інший - одержувачем. Для кожного символа

![]() повідомлення використовується свій

ключ

повідомлення використовується свій

ключ

![]() з таблиці тільки один

раз. Після того як таблиця була використана,

вона повинна бути вилучена із блокнота

та знищена. Шифрування нового повідомлення

починається з нової сторінки.

з таблиці тільки один

раз. Після того як таблиця була використана,

вона повинна бути вилучена із блокнота

та знищена. Шифрування нового повідомлення

починається з нової сторінки.

Цей шифр абсолютно надійний,

якщо набір ключів

![]() дійсно випадковий і непередбачений.

Якщо криптоаналітик спробує використати

для заданого шифротексту всі можливі

набори ключів і відновити всі можливі

варіанти вихідного тексту, то вони всі

матимуть однакову ймовірність. Не існує

способу вибрати вихідний текст, що був

дійсно посланий. Теоретично доведено,

що одноразові системи не можуть бути

розкриті без ключа, оскільки шифротекст

не містить достатньої інформації для

відновлення відкритого тексту.

дійсно випадковий і непередбачений.

Якщо криптоаналітик спробує використати

для заданого шифротексту всі можливі

набори ключів і відновити всі можливі

варіанти вихідного тексту, то вони всі

матимуть однакову ймовірність. Не існує

способу вибрати вихідний текст, що був

дійсно посланий. Теоретично доведено,

що одноразові системи не можуть бути

розкриті без ключа, оскільки шифротекст

не містить достатньої інформації для

відновлення відкритого тексту.

На перший погляд здається, що завдяки абсолютній стійкості одноразової системи варто було б застосовувати її у всіх випадках, що вимагають абсолютної інформаційної безпеки. Однак можливості застосування одноразової системи обмежені лише практичними аспектами. Істотним моментом є вимога одноразового використання випадкової ключової послідовності. Ключова послідовність із довжиною, не меншої довжини повідомлення, повинна передаватися одержувачу повідомлення заздалегідь або окремо по деякому секретному каналу зв’язку. Ця вимога не буде занадто обтяжною для передавання дійсно важливих одноразових повідомлень. Однак така вимога практично нездійсненна для сучасних систем обробки інформації, де потрібно шифрувати багато мільйонів символів.

У деяких варіантах одноразового блокнота удаються до більш простого керування ключовою послідовністю, але це приводить до деякого зниження надійності шифру. Наприклад, ключ визначається вказівкою місця в книзі, відомої відправникові й одержувачеві повідомлення. Ключова послідовність починається із зазначеного місця цієї книги й використовується в такий самий спосіб, як у системі Віженера. Іноді такий шифр називають шифром із ключем, що біжить. Керування ключовою послідовністю в такому випадку набагато простіше, тому що довга ключова послідовність може бути представлена в компактній формі. Але з іншого боку, ці ключі не будуть випадковими. Тому у криптоаналітика з'являється можливість використати інформацію про частоти букв вихідної природної мови.

5 Шифрування методом Вернама

Значний внесок у розвиток криптографії зробив американець Г. Вернам. У 1917 році він, будучи співробітником телеграфної компанії, запропонував ідею автоматичного шифрування телеграфних повідомлень, суть якої полягає в наступному.

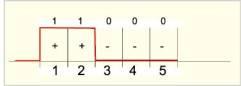

Відкритий текст представляється в коді Бодо (у вигляді п'ятизначних імпульсних комбінацій). У цьому коді, наприклад, буква «А» мала вигляд (+ + – – –). На паперовій стрічці ця буква одержувала такий вигляд (рис. 3) .

Знак «+» означав отвір, а знак «-» – його відсутність. При зчитуванні зі стрічки п'ятірка металевих щупів «пізнавала» отвір (при наявності отвору щуп замикав електричний ланцюг) і на лінії зв'язку посилався імпульс струму (рис. 4).

Рисунок 3 – Паперова стрічка системи Вернама

Рисунок 4 – Імпульс струму в системі Вернама

Вернам запропонував електромеханічно покоорди-натно додавати імпульси знаків секретного тексту з імпульсами гами.

Гама – це секретний ключ, що представляє хаотичний набір літер того самого алфавіту.

Додавання здійснювалося за модулем 2.

0 0 = 0,

0 1 = 1,

1 0 = 1,

1 1 = 0 ,

де

– операція додавання за модулем 2,

0 – знак «-» коду Бодо,

1 – знак «+» коду Бодо.

Нехай, наприклад, знак гами має вигляд

+ – + – – (10100).

Тоді буква «А» при шифруванні переходить у двійкову комбінацію 01100 (– + + – –).

При розшифруванні необхідно повторити покоординатно ту саму операцію

(01100) (10100) = (11000) = А.

Схема шифрування методом Вернама подана на рисунку 5

Рисунок 5 – Схема шифрування та розшифрування повідомлень методом Вернама

Вернам створив пристрій, що робить зазначені операції автоматично, без участі шифрувальника. Тим самим дав початок лінійному шифруванню, коли процеси шифрування та передачі повідомлення відбуваються одночасно. До цього шифрування було попереднім, тому лінійне шифрування істотно підвищувало оперативність зв'язку.

Відзначимо одну важливу

особливість шифру Вернама, що послужила

надалі обґрунтуванню теорії досконалого

шифру, яку було запропоновано американським

класиком криптографії К. Шенноном.

Справа в тому, що при застосуванні шифру

Вернама за перехопленим шифрованим

текстом видгляу ![]() може ховатися будь-який відкритий

текст

може ховатися будь-який відкритий

текст ![]() .

Будь-якому відкритому тексту можна

підібрати гаму, що породжує даний

шифрований текст. Оскільки гама є ключем,

то за перехопленням шифрованого

повідомлення неможливо відкинути

жодного відкритого тексту тієї самої

довжини. Зусилля дешифровальників

зводяться на “ні”.

.

Будь-якому відкритому тексту можна

підібрати гаму, що породжує даний

шифрований текст. Оскільки гама є ключем,

то за перехопленням шифрованого

повідомлення неможливо відкинути

жодного відкритого тексту тієї самої

довжини. Зусилля дешифровальників

зводяться на “ні”.

Шифр Вернама має виняткову криптографічну стійкість. У той самий час стає ясним і недолік цієї системи шифрування. Хаотична гама (ключ) повинна мати ту саму довжину, що й відкритий текст. Для розшифрування на кінець лінії зв'язку, що приймає інформацію, необхідно передати (по таємних, захищених каналах) гаму достатньої довжини. При практичній реалізації це породжує істотні проблеми, причому досить істотні, що й визначило досить скромне поширення шифрів Вернама.

У цій ситуації був запропонований простий вихід: гама шифру записувалася на стрічку, склеєну в кільце. Таким чином, вона ставала не випадковою, а періодичною (як у шифрі Віженера). Шифр ставав нестійким.

Сам Вернам не був математиком-криптографом. Проте він наполягав на тому, що гама шифру не повинна повторюватися при шифруванні, і в цьому він був правий. Його ідеї покладені в основу нових підходів до надійного захисту інформації при передаванні значних за обсягом повідомлень.