ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 04.02.2024

Просмотров: 18

Скачиваний: 0

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Министерство науки и высшего образования РФ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«НИЖЕГОРОДСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ

УНИВЕРСИТЕТ ИМ. Р.Е. АЛЕКСЕЕВА»

(НГТУ)

ДЗЕРЖИНСКИЙ ПОЛИТЕХНИЧЕСКИЙ ИНСТИТУТ (ФИЛИАЛ) (ДПИ НГТУ)

Кафедра АВТОМАТИЗАЦИЯ, ЭНЕРГЕТИКА, МАТЕМАТИКА И ИНФОРМАЦИОННЫЕ СИСТЕМЫ

ОТЧЁТ

по лабораторной работе № 1

Тема «Криптографическая защита информации. Криптоанализ»

по дисциплине «Информационная безопасность и защита информации»

Выполнил:

Студент гр. № 19-ИСТ

Аранский А.Н.

Дата__14.03.23____________

Проверил:

__________________(оценка)

____________________(дата)

Доцент АЭМИС, к.т.н.

___________/Наумова Е.Г./

Дзержинск, 2022

Содержание

1. Задание 1......................................................................................................................3

2. Задание 2......................................................................................................................5

3. Задание 3......................................................................................................................6

Задание 1

Выполнить взлом моноалфавитного подстановочного шифра методом частотной атаки с помощью файла «ЛР_1_1.exe».

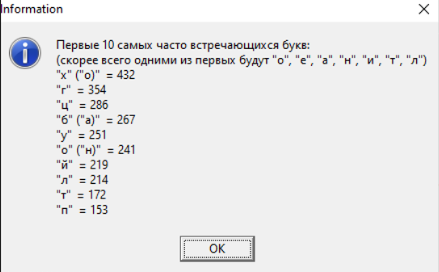

Для начала, необходимо запустить файл. Затем, нам следует проанализировать частоту встречаемости букв в тексте, для этого нужно нажать на кнопку "показать частоты". Окно с наиболее часто встречающимися буквами отображено на рисунке 1.

Рисунок 1 – 10 самых встречающихся букв

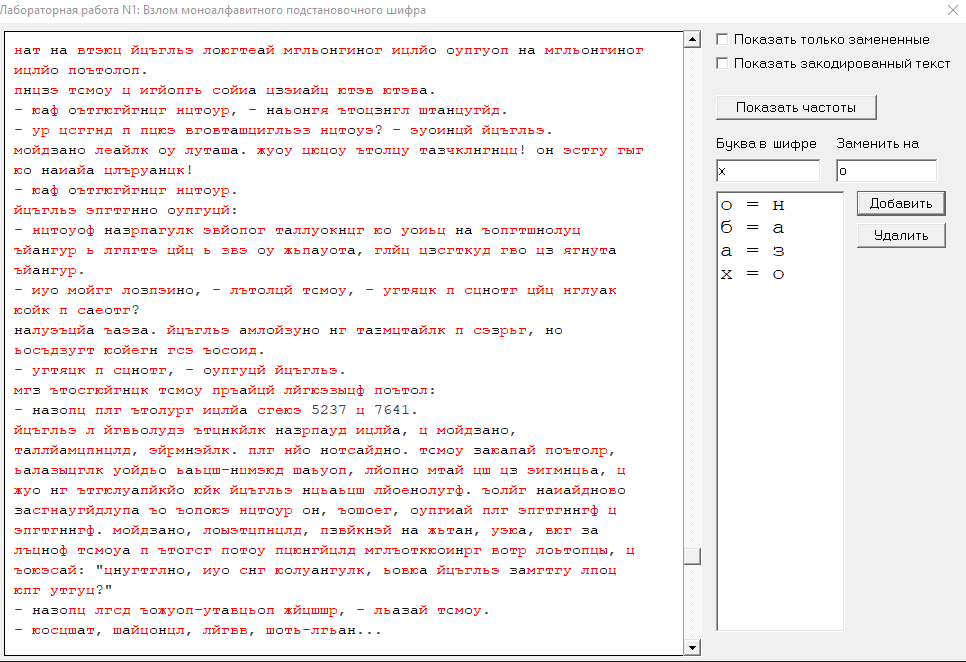

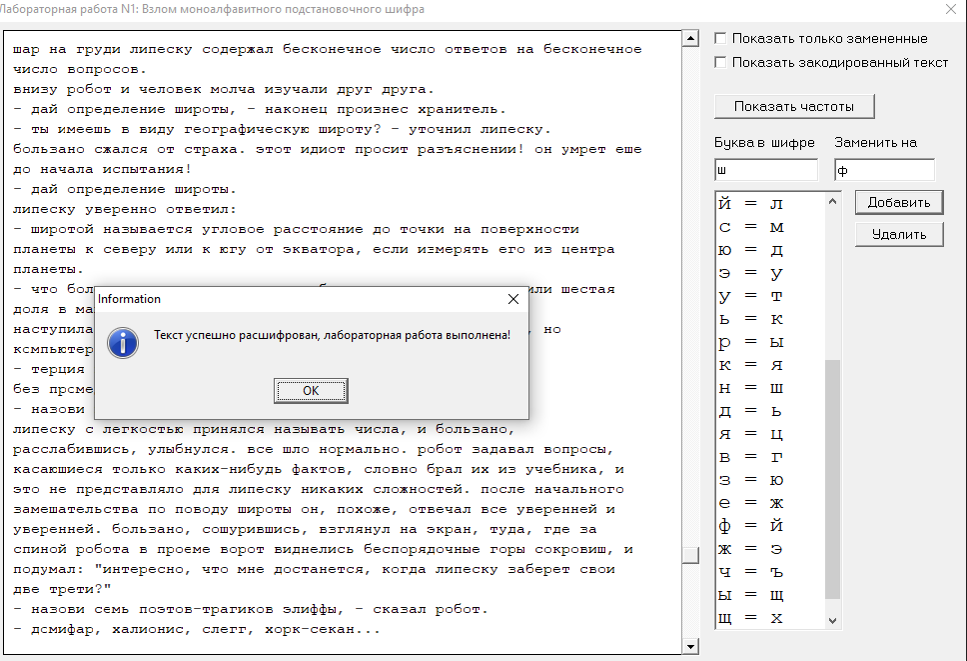

Далее, мы подбираем буквы, меняя их местами, и просматриваем текст, который постепенно становится более читаемым с каждой правильной заменой. В конце, когда мы заменим все буквы, появится сообщение о том, что лабораторная работа выполнена.

Результат выполнения представлен на рисунках 2, 3.

Рисунок 2 – Замена символов

Рисунок 3 – Результат

Задание 2

Выполнить декодирование числа, зашифрованного методом RSA с помощью файла «ЛР_1_2.exe».

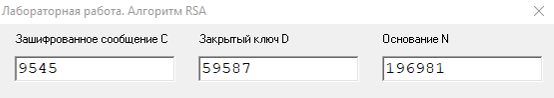

При запуске файла открывается окно с исходными данными, которое представлено на рисунке 4.

Рисунок 4 – Исходные данные

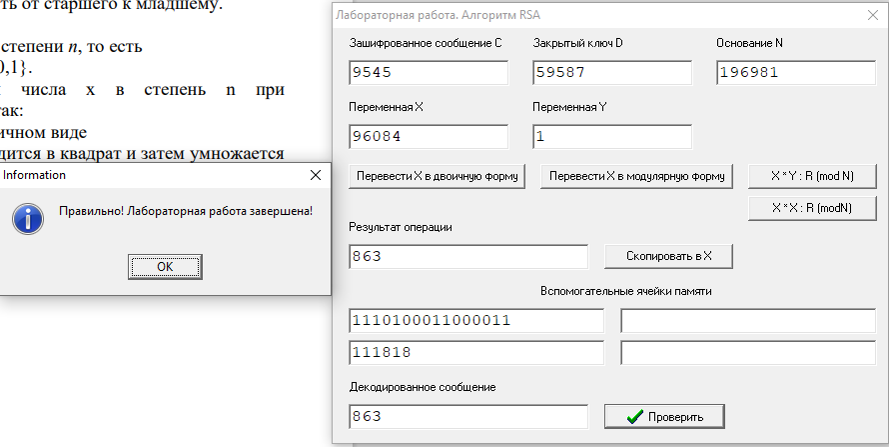

Изучаем метод шифрования и по формулам используя программу высчитываем сообщение, которое нужно декодировать. Результат лабораторной работы представлен на рисунке 5.

Рисунок 5 – Результат

Задание 3

Рассмотреть возможности стеганографии, как способ сокрытия данных (например, в JPEG-изображениях). Файл «ЛР_1_3.exe».

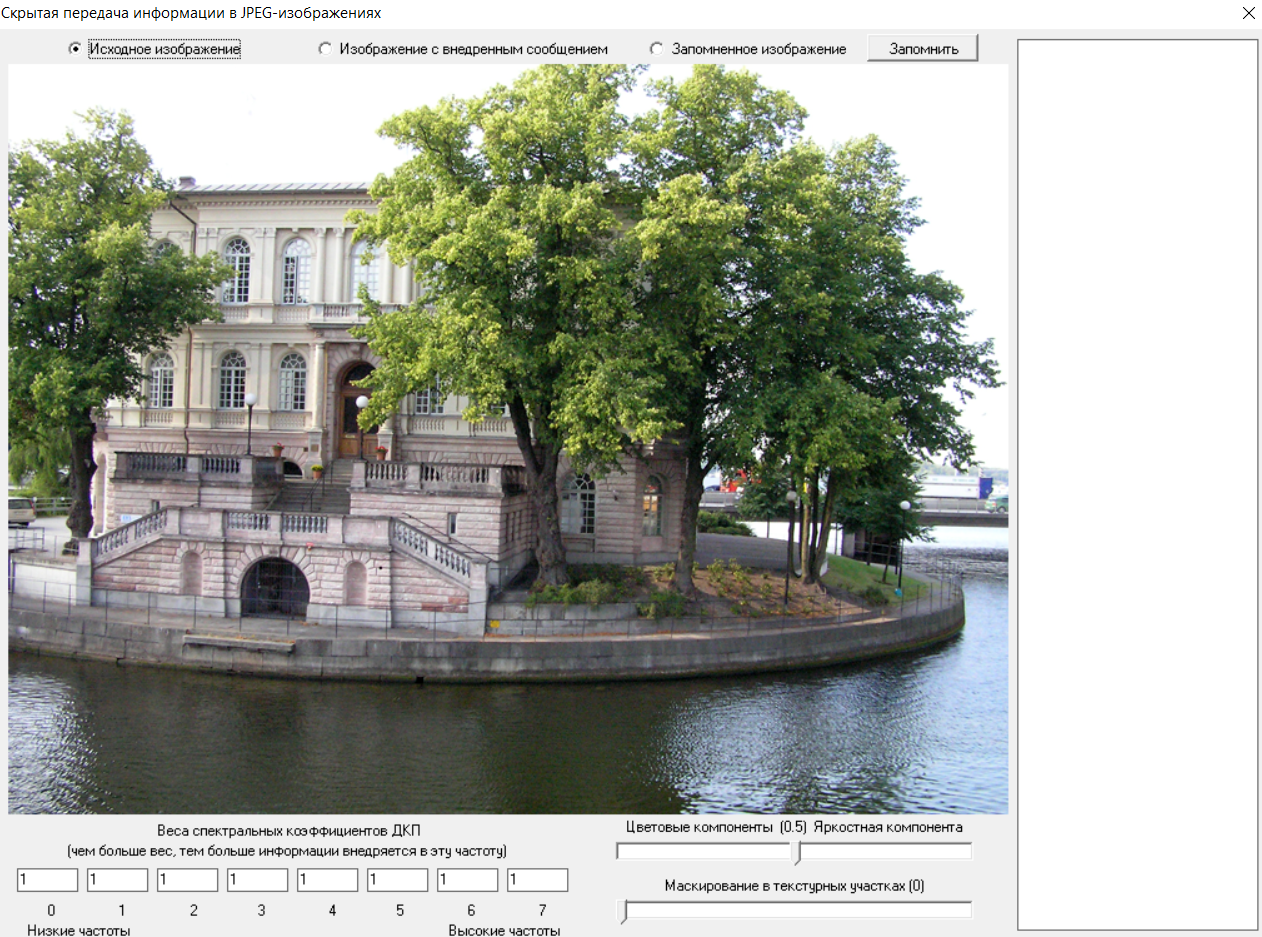

Открываем файл «ЛР_1_3.exe» и перед нами представлена программа с изображением представленным на рисунке 6.

Рисунок 6 – Исходное изображение

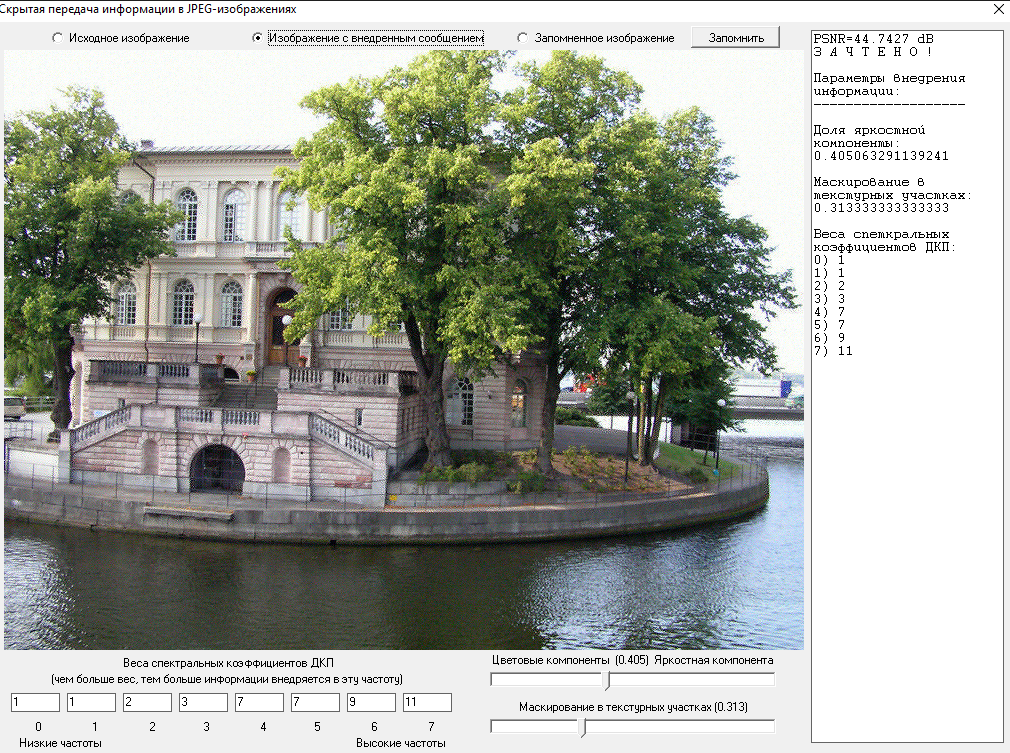

Чтобы достичь качества PSNR более 43 дБ, мы должны перемещать нижние ползунки (относящиеся к цветовым компонентам и маскировке в текстурных участках), а также указывать числа в весах спектральных коэффициентов ДКП. Результат, достигнутый в результате этого процесса, можно увидеть на рисунке 7.

Рисунок 7 - Результат