ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 12.04.2024

Просмотров: 3

Скачиваний: 0

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

| Практическая работа № 5 Сетевая безопасность Server 2012 Цель работы: научиться на практике осуществлять сетевую безопасность ОС Windows Server 2012. Оборудование и ПО: ПК, ОС Windows Server 2012. Ход выполнения работы: Традиционно, когда говорят о компьютерной безопасности подразумевают прежде всего сетевую безопасность Server 2012. Не случайно считается что самый безопасный компьютер – это компьютер который от сети отключен. Сейчас фактически невозможно представить себе работу без использования интернета.В этой статье я выделю несколько тем о которых пойдет повествование ниже, а именно:

Начнем с Модели ISO – эта модель была предложена в 1978 году, пересмотрена в 1984 году и назначалась для того что бы описывать архитектуру сети. Несмотря на то что эта модель так и не была использована для создания именно сетевого протокола, но она описывает сам принцип работы сети, в этой модели выполняются свои собственные функции. Сейчас мы подробнее их рассмотрим: Самым нижнем уровнем является "Физический уровень" он определяет способ передачи данных которые представлены в двоичном виде от одного устройства к другому. Вторым уровнем является "Канальный" он предназначен для того что бы обеспечивать взаимодействия по физическому уровню, полученные с этого уровня данные представлены в битах на канальном уровне упаковываются, проверяется их целостность, возможные ошибки и передаются на 3-й уровень | ||||||

| | | | | | | Лист |

| | | | | | 1 | |

| Изм. | Лист | № докум. | Подпись | Дата | ||

| Который является "Сетевым" данный уровень небходим для определения путей по которым передаются данные, определяется трансляция логического адреса и имени, определяются кратчайшие маршруты, отслеживаются различные сбои в сети

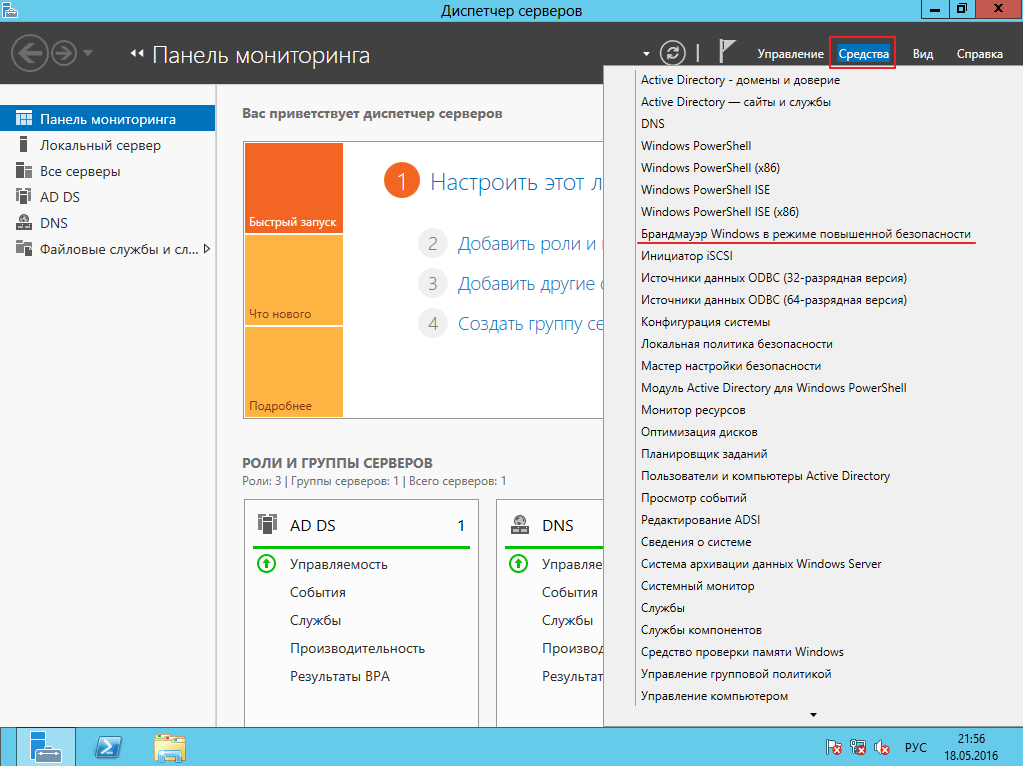

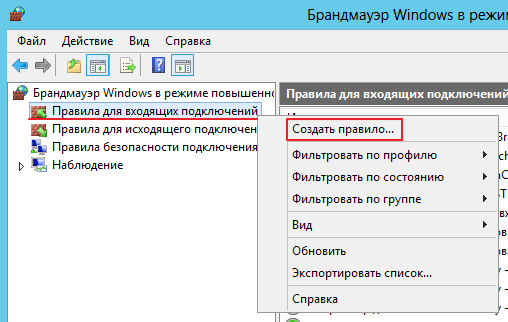

Последний уровень "Прикладной" обеспечивает взаимодействие пользовательских программ или приложений с сетью "Межсетевой экран (Firewall)" предназначен для защиты компьютера и компьютерной сети от сетевых атак, защита осуществляется благодаря фильтрации пакетов данных, которые передаются по сети! Межсетевой экран (Firewall) Межсетевой экран защищает хосты одной сети от хостов с другой сети, например трафик которых приходит с интернета отфильтровывается в Firewall и в нашу сеть поступает только разрешенный трафик, тоже самое будет происходить и в обратном порядке. Давайте теперь попробуем создать правила для нашего Firewall и посмотрим как изменится поведение системы. Для этого зайдите на контроллер домена Server 2012, далее в сервер- менеджере выберете пункт "Средства" далее "Брандмауэр Windows в режиме повышенной безопасности" | ||||||

| | | | | | | Лист |

| | | | | | 2 | |

| Изм. | Лист | № докум. | Подпись | Дата | ||

Здесь мы можем создавать правила входящие и исходящие подключения, изменять существующие правила, отслеживать результаты работы сети и т.д.  Сейчас мы создадим правило для одной из пользовательских служб Windows. Что бы это сделать перейдите на "Правила для входящих подключений" щелкните ПКМ и жмите "Создать правило". | ||||||

| | | | | | | Лист |

| | | | | | 3 | |

| Изм. | Лист | № докум. | Подпись | Дата | ||

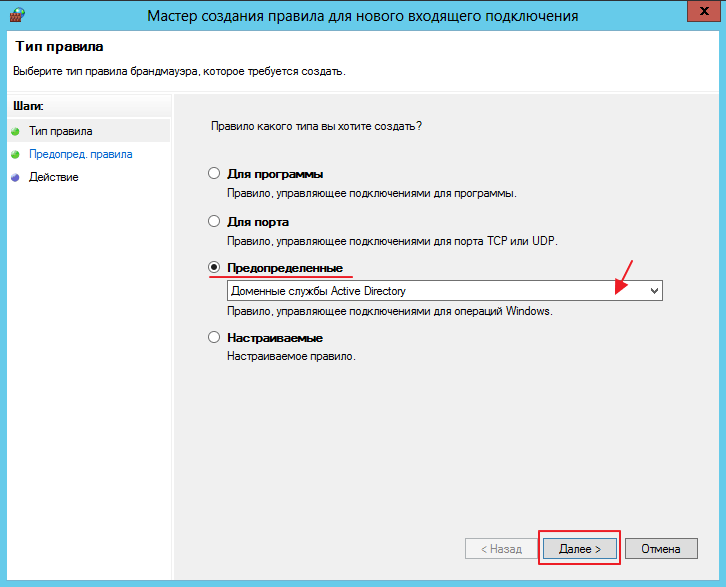

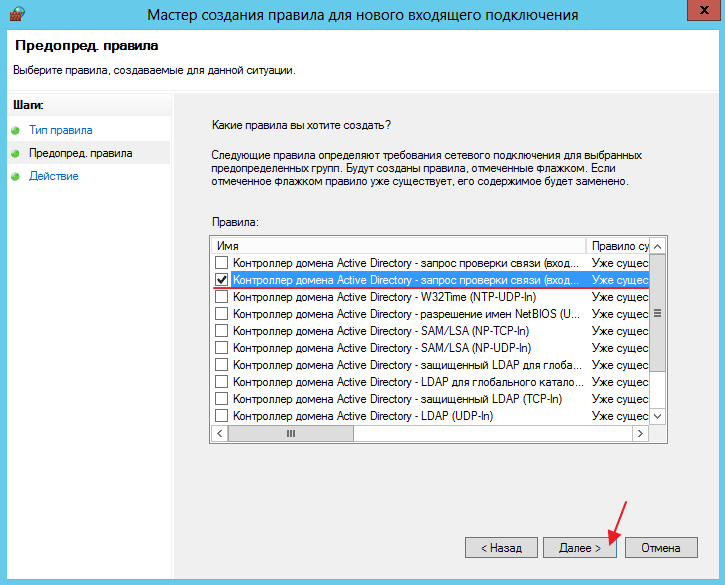

Для начала определимся что мы хотим сделать, в качестве примера я разберу запрет команды Ping пользователем, для этого ставлю чек-бокс на "Предопределенные" и в раскрывающимся списке выбираю "Доменные службы Active Directory" и "Далее". Выбираем 2 пункт и жмем "Далее".  | ||||||

| | | | | | | Лист |

| | | | | | 4 | |

| Изм. | Лист | № докум. | Подпись | Дата | ||

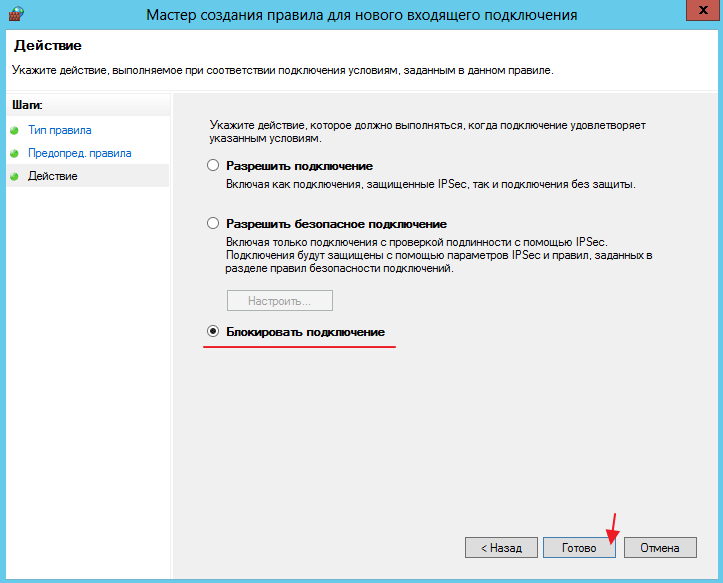

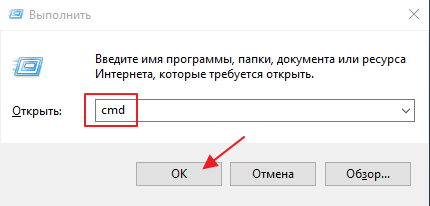

| И в завершающем этапе ставим "Блокировать подключение" и соответственно "Готово".  Для проверки правила переходим на компьютер пользователя открываем командную строку, для этого жмите сочетание клавиш "WIN + R" и вбейте команду "cmd".  Пишем команду ping и ip адрес нашего сервера, и жмем "Enter" для проверки правила. Как вы можете наблюдать ping не проходит. | ||||||

| | | | | | | Лист |

| | | | | | 5 | |

| Изм. | Лист | № докум. | Подпись | Дата | ||

| Теперь попробуем удалить правило и проделать ту же самую операцию на компьютере пользователя. Для этого снова открываем "Брандмауэр Windows" затем "Правила для входящих подключений" и удаляем правило которые мы создали. Заходи назад к нашему пользователю AD и проверяем работу команды Ping, как видим все работает. | ||||||

| | | | | | | Лист |

| | | | | | 6 | |

| Изм. | Лист | № докум. | Подпись | Дата | ||

| | ||||||

| | | | | | | Лист |

| | | | | | 7 | |

| Изм. | Лист | № докум. | Подпись | Дата | ||