Файл: Отчет по производственной практике по специальности.docx

Добавлен: 05.05.2024

Просмотров: 1474

Скачиваний: 38

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Если это не решает проблему, проверьте любое программное обеспечение брандмауэра на устройстве, чтобы убедиться, что необходимые порты открыты для внешней сети. Общие порты включают 80 и 443 для веб-трафика, плюс 25, 587, 465, 110 и 995 для электронной почты.

Превентивные меры: Обычно лучше оставить для всех настроек TCP/IP рабочей станции значение «Автоматически назначать». Используйте DHCP-сервер, чтобы передать единую конфигурацию всем устройствам в сети. Если на определенной рабочей станции или сервере требуется статический IP-адрес, большинство DHCP-серверов позволяют создавать статические сопоставления IP-адресов.

ЛОКАЛЬНАЯ СЕТЬ НЕ МОЖЕТ ПОДКЛЮЧИТЬСЯ К ИНТЕРНЕТУ

Эта ситуация может быть либо прерывистой, либо постоянной. Часто самым трудным аспектом решения любой проблемы с внешней сетью является определение ответственности провайдера.

Быстрое исправление: перезагрузка маршрутизатора и модема - это то что нужно сделать первым делом. Затем утилиту tracert можно использовать для выявления разрывов связи. Это будет явно сбой на конкретном хопе маршрутизатора, который вызывает проблему. Когда будете связываться со своим интернет провайдером, эта информация ускорит поиск проблемы.

-

Выявление ошибок пользователей и программного обеспечения и принятие мер по их исправлению.

Источниками ошибок в программном обеспечении являются специалисты – конкретные люди с их индивидуальными особенностями, квалификацией, талантом и опытом.

Неверные действия пользователя:

-

Неправильная интерпретация сообщений. -

Неправильные действия пользователя в процессе диалога с программным обеспечением. -

Неверные действия пользователя или по-другому, их можно назвать ошибками пользователя, которые возникают вследствие некачественной программной документации: неверные описания возможности программ; неверные описания режимов работы; неверные описания форматов входной и выходной информации; неверные описания диагностических сообщений.

1. Ошибки пользовательского интерфейса.

Многие из них субъективны, т.к. часто они являются скорее неудобствами, чем «чистыми» логическими ошибками. Однако они могут провоцировать ошибки пользователя программы или же замедлять время его работы до неприемлемой величины. В результате чего мы будем иметь ошибки информационной системы (ИС) в целом. Основным источником таких ошибок является сложный компромисс между функциональностью программы и простотой обучения и работы пользователя с этой программой.

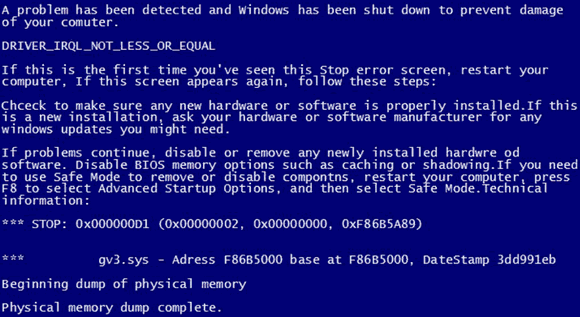

Сбои системы

Так как вызвать синий экран смерти может любая неполадка, то для исправления ошибки необходимо ее идентифицировать.

Как только удалось сфотографировать синий экран при загрузке Windows или записать информацию, которая на нем появляется, можно приступать к расшифровке ошибки, которая и стала причиной его возникновения:

-

Первой строчкой система на английском вежливо уведомляет о том, что произошло критическое завершение работы Windows. -

Далее говорится о том, что именно вызвало проблему. Это может быть название файла или драйвера видеокарты, аудиокарты, TCPIP.SYS, SPCMDCON.SYS, DXGKRNLl.SYS, NTKRNLPA.EXE, NETIO.SYS и так далее. Если данная строчка отсутствует, то причину ошибки следует искать в компьютерном железе. -

Название ошибки, понятное для пользователя, например, DRIVER_IRQL_NOT_LESS_OR_EQUAL, свидетельствует о том, что при установке драйвера произошла ошибка. -

После этого следует большой массив текста, в котором Windows предлагает возможное решение проблемы. Например, проверить правильность установки драйверов, запустить службу проверки диска, провести восстановление системы и так далее. -

После слова STOP указывается технический код ошибки для более точной ее идентификации и устранения. Может носить вид типа 0x1000007e, 0x00000116 и тому подобное. -

Ниже система возможно повторно укажет имена файлов или драйверов, таких как TCPIP.SYS, SPCMDCON.SYS, NTKRNLPA.EXE, NTOSKRNL.SYS, NETIO.SYS и тому подобное, которые могли спровоцировать синий экран. -

Дополнительно, в зависимости от типа неполадки, Виндоус может выдать адрес оперативной памяти, по которому произошла критическая ошибка. По аналогии со STOP-кодом возможно будет иметь формат типа Address 0x00000116.

-

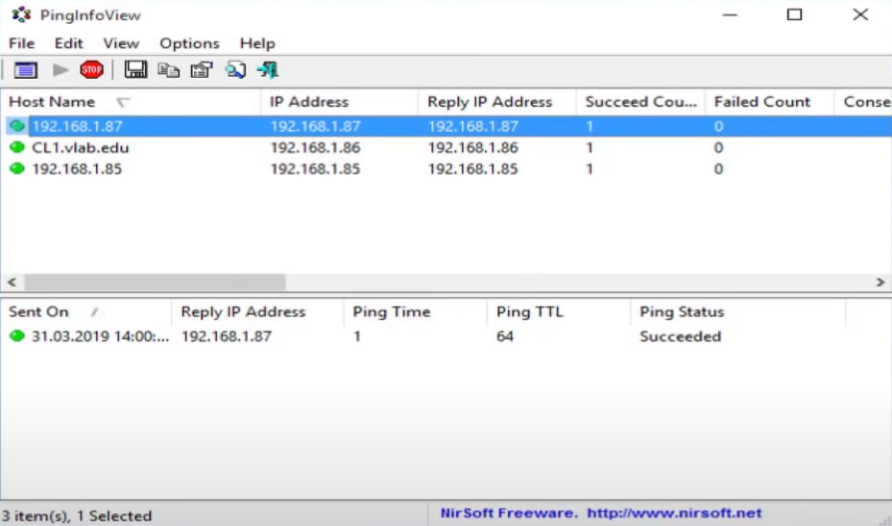

Проведение мониторинга сети, разрабатывать предложения по развитию инфраструктуры сети.

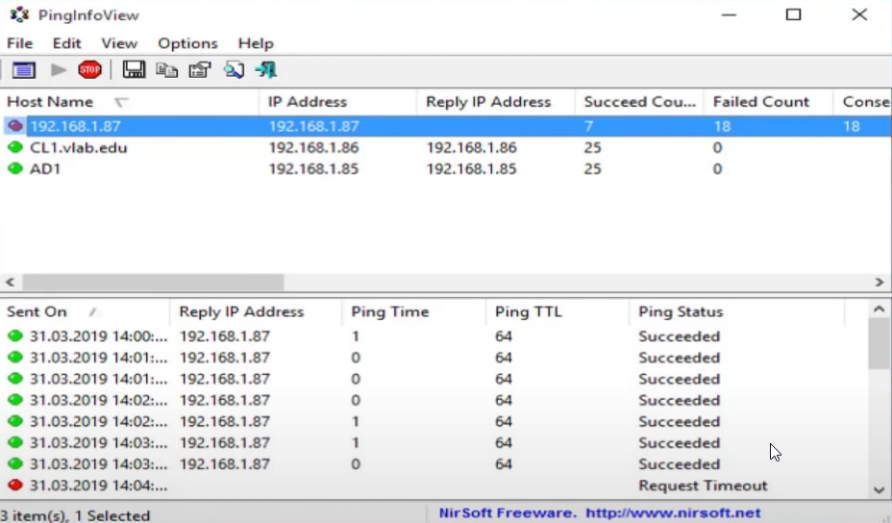

Мониторинг сети производился в небольшой программе PingInfoView.

На фрагменте выше представлен список пробных рабочих станций. Зеленый индикатор демонстрирует наличие работоспособного состояния. Попробуем отключить данное устройство и посмотрим

, что отобразит программа.

Как мы можем наблюдать, цвет индикатора поменялся, что говорит нам об изменении состояния рабочей станции по указанному IP адресу.

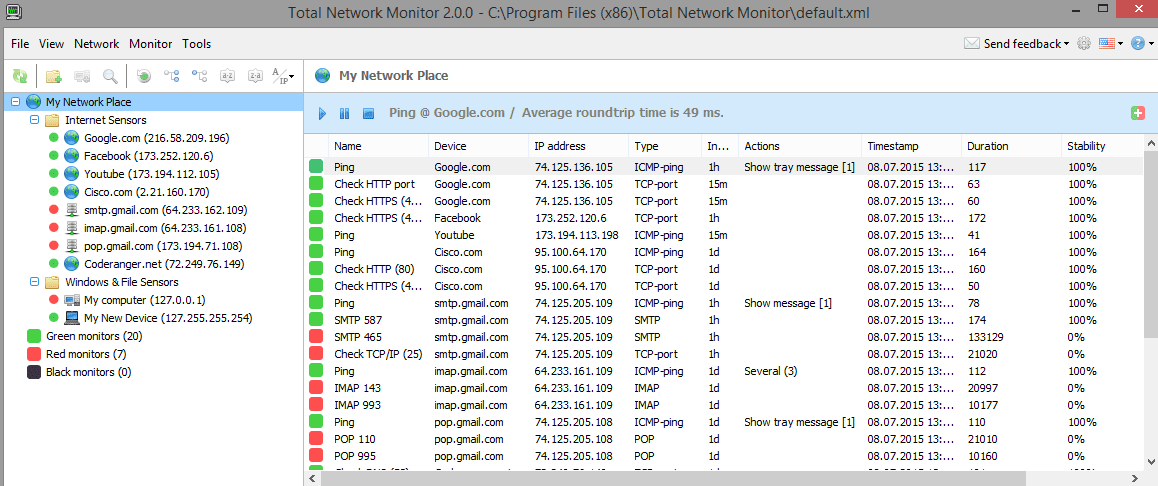

Также есть более объемная по своему функционалу утилита для мониторинга сети. Она называется Total Network Monitor 2. Ниже будет представлен фрагмент тестового мониторинга сети.

С целью развития инфраструктуры сети, на предприятии используются несколько универсальных программ: 3DMark и NortonUtilities.

3DMark

Существует несколько совершенно разных версий программы, но все они ориентированы исключительно на измерение производительности видеосистемы. При запуске программы, в главном окне вы увидите только модель видеокарты и характеристики монитора. Для получения более подробной информации, жмите на SystemInfo , там можно узнать — модель процессора, размер кэш памяти, версию directX и другую системную информацию. В программе возможен выбор всех или только некоторых тестов. Почти все тесты проводятся два раза, на низкой и высокой детализации, что дает большую точность. После теста программа выводит результат в виде баллов, которые можно сравнить с другим компьютером. Главное, что тест видеосистемы, не обходится без критической нагрузки на другие компоненты компьютера. И если тестируемый компьютер с ними справился, значит скорее всего, основные компоненты в порядке

NortonUtilities

Среди пакетов сервисных утилит, без сомнения, «первым среди равных», является NortonUtilities выпускаемый фирмой Symantec и уже доросший до 2001- й версии. Входящая в пакет утилита SystemInformation предоставляет удобно сгруппированную информацию по всем основным компонентам компьютера. Имеется возможность детализации информации по некоторым разделам, а также сформировать отчет. Довольно наглядно и красочно, с использованием круговых диаграмм, оформлена информация об эффективности и использовании диска. Протестировать процессор можно, нажав кнопку Benchmark. Программа выдает график примерного быстродействия Вашей системы, за единицу измерения принимается производительность РС на базе процессора Intel 386SX-16MHz.

Сервисная аппаратура

Для поиска неисправностей и ремонта PC необходимо иметь специальные инструментальные средства

, которые позволяют выявить проблемы и устранить их просто и быстро. К их числу относятся: набор инструментов для разборки и сборки; химические препараты (раствор для протирания контактов), пульверизатор с охлаждающей жидкостью и баллончик со сжатым газом (воздухом) для чистки деталей компьютера; набор тампонов для протирания контактов; специализированные подручные инструменты (например, инструменты, необходимые для замены микросхем (чипов)); сервисная аппаратура. Сервисная аппаратура представляет собой набор устройств, разработанных специально для диагностирования, тестирования и ремонта СВТ. Сервисная аппаратура включает следующие элементы: Измерительные приборы тестовые разъемы для проверки последовательных и параллельных портов; приборы тестирования памяти, позволяющие оценить функционирование модулей SIMM, чипов DIP и других модулей памяти; оборудование для тестирования блока питания компьютера; диагностические устройства и программы для тестирования компонентов компьютера (программно — аппаратные комплексы).

-

Обеспечение сетевой безопасности (защиту от несанкционированного доступа к информации, просмотра или изменения системных файлов и данных), безопасность межсетевого взаимодействия.

Обеспечение сетевой безопасности на локальном уровне было представлено выше в пунктах 4 и 5.

Особенности защиты информации в вычислительных сетях обусловлены тем, что сети, обладающие несомненными (по сравнению С локальными ЭВМ) преимуществами обработки информации, усложняют организацию защиты, причем основные проблемы при этом состоят в следующем.

1. Разделение совместно используемых ресурсов. В силу совместного использования большого количества ресурсов различными пользователями сети, возможно находящимися на большом расстоянии друг от друга, сильно повышается риск НСД — в сети его можно осуществить проще и незаметнее. 2. Расширение зоны контроля. Администратор или оператор отдельной системы или подсети должен контролировать деятельность пользователей, находящихся вне пределов его досягаемости, возможно в другой стране. При этом он должен поддерживать рабочий контакт со своими коллегами в других организациях.

3. Комбинация различных программно-аппаратных средств. Соединение нескольких подсистем, пусть даже однородных по характеристикам, в сеть увеличивает уязвимость всей системы в целом. Подсистема обычно настроена на выполнение своих специфических требований безопасности, которые могут оказаться несовместимы с требованиями на других подсистемах. В случае соединения разнородных систем риск повышается.

4. Неизвестный периметр. Легкая расширяемость сетей ведет к тому, что определить границы сети подчас бывает сложно; один и тот же узел может быть доступен для пользователей различных сетей. Более того, для многих из них не всегда можно точно определить сколько пользователей имеют доступ к определенному узлу и кто они.

5. Множество точек атаки. В сетях один и тот же набор данных или сообщение могут передаваться через несколько промежуточных узлов, каждый из которых является потенциальным источником угрозы. Естественно, это не может способствовать повышению защищенности сети. Кроме того, ко многим современным сетям можно получить доступ с помощью коммутируемых линий связи и модема, что во много раз увеличивает количество возможных точек атаки. Такой способ прост, легко осуществим и трудно контролируем; поэтому он считается одним из наиболее опасных. В списке уязвимых мест сети также фигурируют линии связи и различные виды коммуникационного оборудования: усилители сигнала, ретрансляторы, модемы, антенны и т. д.

Для решения перечисленных задач в ВС создаются специальные механизмы защиты (или сервисы безопасности). Их перечень и содержание для общего случая могут быть представлены следующим образом.

Разграничение доступа

Экранирование

Контроль защищенности

Обнаружение отказов и оперативное восстановление

Все это было проделано и представлено выше.

-

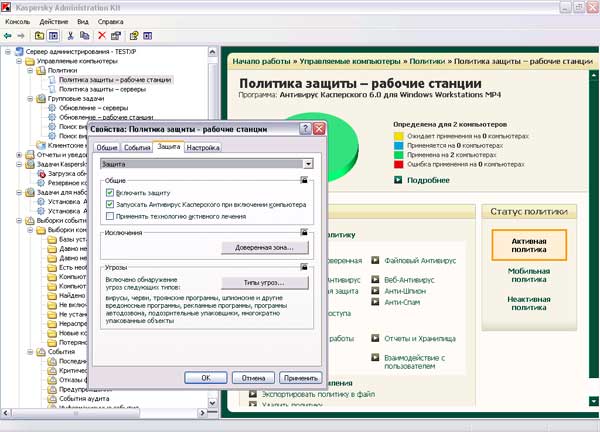

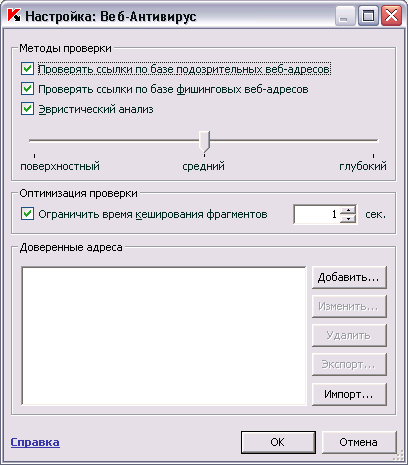

Осуществление антивирусной защиты локальной вычислительной сети, серверов и рабочих станций.

Ниже будут представлены фрагменты антивирусной защиты различного оборудования.

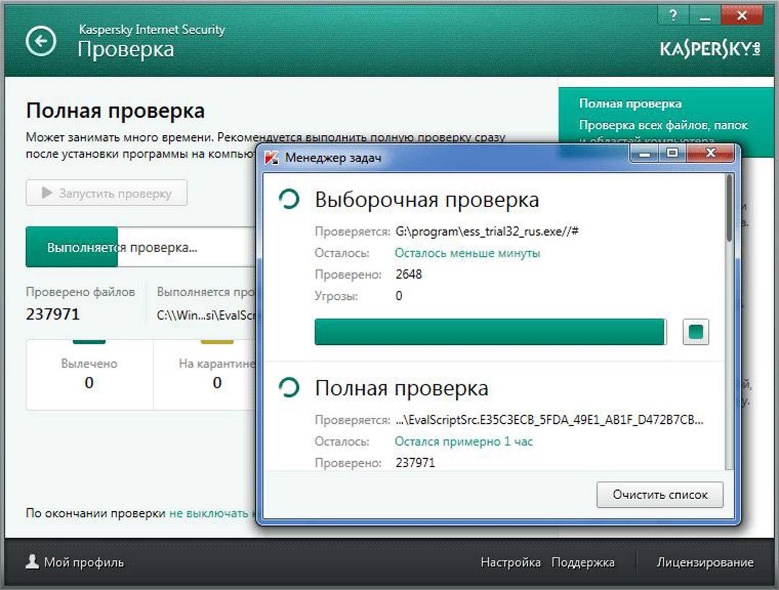

Автопроверка на вирусы рабочих станций

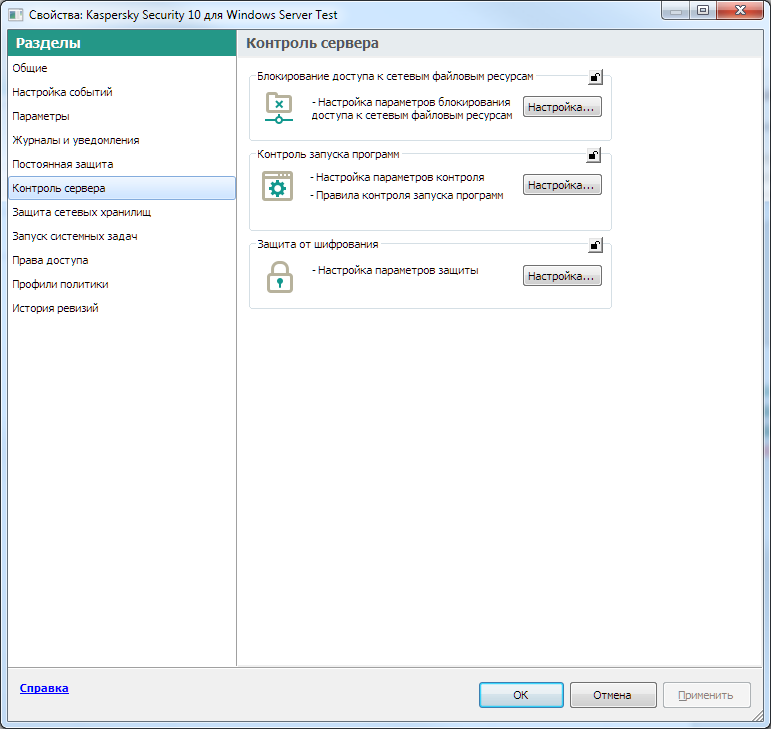

Обеспечение антивирусной защиты серверного оборудования