ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 20.10.2024

Просмотров: 26

Скачиваний: 0

СОДЕРЖАНИЕ

11.1. Тестирование протоколов сети доступа

290 Глава 11______________________________________

292 Глава 11_______________________________________

11.2. Оборудование сети абонентского доступа

296 Глава 11_______________________________________

298 Глава 11______________________________________

11.3. Конвертеры протоколов сети доступа

300 Глава 11_______________________________________

306 Глава 11_______________________________________

Глава1. Аналоговые абонентские линии .................. 5

Глава 2. Цифровые абонентские линии .....................41

Глава 3. Протокол dss-1: физический уровень

Глава 4. Протокол dss-1: сетевой уровень ..................99

Глава 5. Протокол qsig ........................................................ 135

Глава 6. Открытый интерфейс v5 .................................. 156

Глава 7. Протокол ТфОп ....................................................... 183

Глава 8. Служебные протоколы v5.2 ............................. 233

Глава 9. Протокол х.25 ................................................256

Глава 10. Протоколы интернет ……………………….......268

Глава 11. Реализация, тестирование

11.1. Тестирование протоколов сети доступа .......................289

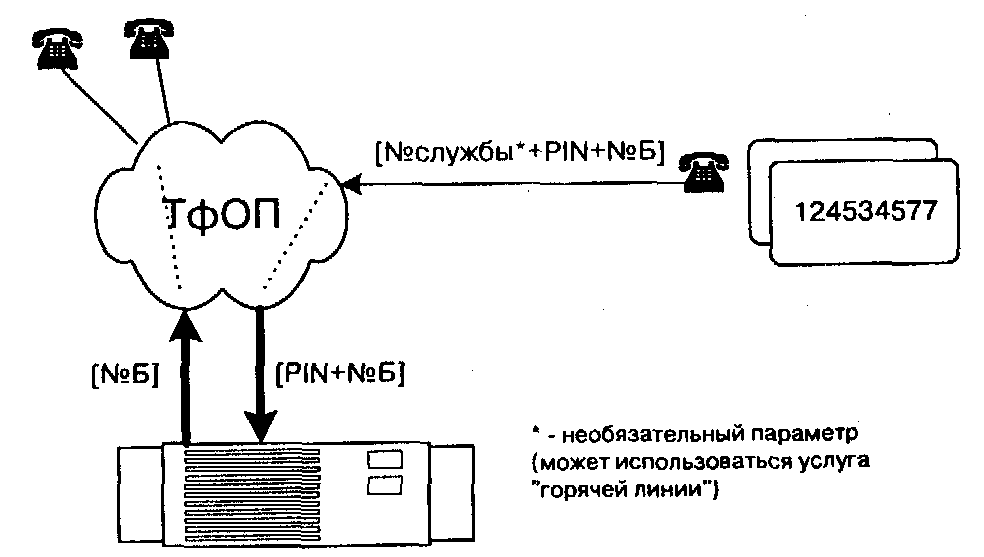

Рис. 11.6. Система телефонных карт ПРОТЕЙ ТК

Другим примером применения системы является организация оплаты услуг любого рода (например, мобильной связи и т.п.) с использованием карт авансовых платежей (КАЛ). Основное преимущество использования такой системы — авансовая форма оплаты услуг, что позволяет избежать как возникновения возможной

298 Глава 11______________________________________

задолженности клиентов за уже оказанные услуги, так и необходимости выставлять абонентам счета. Таким образом, возможно определенное снижение тарифов для клиентов, использующих этот способ оплаты.

Система речевой почты ПРОТЕЙ-РП позволяет принимать, записывать, хранить и воспроизводить речевые сообщения. Речевая почта фактически реализует принцип централизованного автоответчика. Абонент речевой почты системы ПРОТЕЙ-РП получает в свое распоряжение почтовый ящик, идентифицируемый 2 — 7 -значным номером. После подключения к системе вызывающему абоненту передается фраза приветствия. Оставить сообщение в почтовом ящике может любой абонент телефонной сети. Доступ к почтовому ящику для получения корреспонденции и управления его параметрами защищен цифровым паролем.

Система оповещения ПРОТЕЙ-СО позволяет осуществлять оповещение абонентов по заранее заданному списку и передавать им фразы автоинформатора. Система может быть использована для служб гражданской обороны и других подобных организаций в тех случаях, когда необходимо иметь возможность оперативного оповещения сотрудников.

Система телеголосования ПРОТЕЙ-ТГ— это система компьютерной телефонии, реализующая принцип опроса общественного мнения по телефону.

Автоинформатор ПРОТЕЙ-АИ представляет собой систему компьютерной телефонии, обеспечивающую пользователю доступ к определенным массивам данных. На базе интеллектуального автоинформатора могут быть реализованы такие службы как служба точного времени, служба прогноза погоды, информация о расписании поездов, автобусов или самолетов и т.д.

Приведенные в данном параграфе примеры реализации протоколов сети доступа (абонентский концентратор SAN-2000 с протоколом V5, прошедшие сертификационные испытания учрежденческие АТС с функциями ISDN и протоколом DDS-1, оборудование компьютерной телефонии ПРОТЕЙ) не исчерпывают, разумеется, всего многообразия подобных примеров.

11.3. Конвертеры протоколов сети доступа

Проблема преобразования протоколов уже обсуждалась в главе 11 первого тома. К высказанным там соображениям целесообразно добавить актуальность использования конвертеров протоколов

Реализация, тестирование и преобразование протоколов 299

как временных решений, улучающих экономические показатели отдельных этапов эволюции сети доступа. Так, например, при установке современного оборудования беспроводного доступа WLL можно временно включить его в АТС с помощью конвертера VSM с тем, чтобы после установки новой версии программного обеспечения в АТС исключить конвертер и использовать непосредственно интерфейс V5. Другим примером является включение УАТС в АТС сети общего пользования с помощью конвертера протоколов 2 ВСК и DDS-1, исключаемого после того, как обе станции начнут поддерживать функции ISDN и протокол DDS-1.

В таблице 11.2 приведены сведения о разнообразных конвертерах протоколов, реализованных в соответствии с соображениями по вопросам преобразования протоколов сигнализации, изложенными в обоих томах этой книги. Справа от характеристики входного и выходного протоколов указаны номер тома и номер главы, содержащие описание соответствующего протокола. Далее в этом параграфе будет рассмотрен только один тип конвертера, характеризующий семейство xSM.

В обоих томах монографии внимание было сосредоточено на архитектуре, форматах и процедурах двух основных систем общеканальной сигнализации, а именно, ОКС-7 и DDS-1. В этих системах много общего, однако, следует помнить, что протокол DDS-1 ориентирован на использование в сети доступа, а ОКС-7 предназначен для межстанционной сигнализации.

В ряде случаев для организации взаимодействия АТС телефонной сети общего пользования и учрежденческих АТС различия протоколов сигнализации ОКС-7 и DDS-1 преодолеваются с помощью конвертера сигнализации ISM, осуществляющего взаимное преобразование этих двух протоколов. В конвертере реализованы рассмотренные в главе 10 первого тома специфические процедуры и сообщения ISUP-R, связанные с установлением входящих междугородных соединений от АМТС, включая повторный вызов и вызов к занятому абоненту, процедуры АОН и двустороннего отбоя. Подключение УАТС через такой конвертер позволяет более гибко использовать имеющуюся свободную номерную емкость сети общего пользования, не ограничиваясь номерной емкостью опорной АТС. Имеется возможность использовать различные «окна» в системе нумерации, объединяя их в сплошную группу путем маршрутизации на основе постоянной переадресации по схеме, заранее представленной операторами. Изменение схемы переадресации может быть произведено дистанционно.

|

www.kiev-security.org.ua BEST rus DOC FOR FULL SECURITY |

300 Глава 11_______________________________________

Таблица 11.2. Конвертеры протоколов сигнализации

|

Тип КПС |

Вход |

|

Выход |

|

Описание |

|

КПСЗх2 |

Трехпроводная СЛ |

т.1 гл.4 |

Абонентская линия c DTMF |

т.2 гл.1 |

На 8 линий |

|

КПС ЗхЕ&М |

Трехпроводная СЛ |

т.1 гл.4 |

Четырехпроводная СЛ типа Е&М с R1 |

т.1 гл.9 |

На 8 линий |

|

КПС 3х1 |

Трехпроводная СЛ |

т.1 гл.4 |

Е&М с индуктивным кодом |

т.1 гл.7 |

На 8 линий |

|

КПС R2xR1.5 |

Е1 с сигнализацией 2ВСК и АОН |

т.1 гл.З |

Е1 с R2 и DTMF или MFC |

т.1 гл.9 |

Один тракт Е1 |

|

КПС 15х30 |

Цифровой поток 1.024Мбит/с |

т.1 гл.7 |

Цифровой поток 2.048Мбит/с |

т.1 гл.4 |

Один тракт |

|

КПС ISM |

Первичный доступ, протокол DSS-1 |

т.2 гл.3,4 |

Система ОКС-7, МТР, ISUP-R |

т.1 гл.10 |

Два тракта Е1 |

|

KnCUSM |

Система ОКС-7, МТР, ISUP-R |

т.1 гл.10 |

Е1 с сигнализацией 2ВСК и АОН |

т.1 гл.4 |

Два тракта Е1 |

|

KnCCSM |

Е1 с сигнализацией 2ВСК: и АОН |

т.1 гл.4 |

Первичный доступ, протокол DSS-1 |

т.2 гл.3,4 |

Два тракта Е1 |

|

KnCRSM |

Первичный доступ, протокол DSS-1 |

т.2 гл.3,4 |

Однобитовая сигнализация «норка» |

т.1 гл.7 |

Два тракта Е1 |

|

КПС XSM |

Первичный доступ, протокол DSS-1 |

т.2 гл.3,4 |

Протокол Х.25 |

т.2 гл.9 |

Один тракт Е1 |

|

КПС VSM |

Первичный доступ, протокол DSS-1 |

т.2 гл.3,4 |

Протокол V5 |

т.2 гл.6-8 |

Два тракта Е1 |