ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 20.10.2024

Просмотров: 28

Скачиваний: 0

СОДЕРЖАНИЕ

11.1. Тестирование протоколов сети доступа

290 Глава 11______________________________________

292 Глава 11_______________________________________

11.2. Оборудование сети абонентского доступа

296 Глава 11_______________________________________

298 Глава 11______________________________________

11.3. Конвертеры протоколов сети доступа

300 Глава 11_______________________________________

306 Глава 11_______________________________________

Глава1. Аналоговые абонентские линии .................. 5

Глава 2. Цифровые абонентские линии .....................41

Глава 3. Протокол dss-1: физический уровень

Глава 4. Протокол dss-1: сетевой уровень ..................99

Глава 5. Протокол qsig ........................................................ 135

Глава 6. Открытый интерфейс v5 .................................. 156

Глава 7. Протокол ТфОп ....................................................... 183

Глава 8. Служебные протоколы v5.2 ............................. 233

Глава 9. Протокол х.25 ................................................256

Глава 10. Протоколы интернет ……………………….......268

Глава 11. Реализация, тестирование

11.1. Тестирование протоколов сети доступа .......................289

|

www.kiev-security.org.ua BEST rus DOC FOR FULL SECURITY |

288 Глава 10______________________________________

В сети Интернет второго поколения будет использоваться комбинация мультигигабитных и терабитных маршрутизаторов и коммутационного оборудования АТМ, совместно с технологией высокоскоростного абонентского доступа xDSL, рассмотренной в главе 2 данного тома.

Прекрасной иллюстрацией к этим тезисам может служить разработка системы ТСАР over TCP/IP. Развитие интеллектуальных сетей увеличило потребность в узлах, поддерживающих сигнализацию ОКС-7. Соответствующее оборудование стоит дорого, а система ТСАР over TCP/IP позволяет уменьшить затраты на построение транспортной сети за счет передачи сообщений ТСАР сигнализации ОКС-7 через коммутационные узлы, не поддерживающие эту сигнализацию.

Еще одной иллюстрацией является организация запросов к базам данных, хранящим информацию об абоненте и оказываемых ему услугах. Организация доступа к базам данных является, к тому же, ключевым моментом при предоставлении услуг интеллектуальных сетей. Помимо сообщений ТСАР, система ТСАР over TCP/IP позволяет передавать через сеть IP сообщения INAP и MAP. Это дает возможность разрабатывать масштабируемые и рентабельные платформы интеллектуальных сетей.

И, если попытаться одной фразой выразить суть данного параграфа, то уместней старинной формулы «alia tempora, alia mores — иные времена, иные нравы» — найти трудно.

Глава 11

РЕАЛИЗАЦИЯ, ТЕСТИРОВАНИЕ И ПРЕОБРАЗОВАНИЕ ПРОТОКОЛОВ_____________

Ум заключается не только в знании, но и в умении прилагать знание на деле. Аристотель

11.1. Тестирование протоколов сети доступа

Концепция, методы и средства тестирования систем межстанционной сигнализации, рассмотренные в главе 11 первого тома, справедливы и для протоколов сети абонентского доступа. Подтверждением этому является протокол-тестер сети доступа ANT-5 (Access Network Tester), представленный на рис.11.1. Тестер предназначен для использования операторами сетей связи при тестировании и проведении приемо-сдаточных испытаний протоколов V5 и DDS-1, а также телекоммуникационными компаниями, научно-исследовательскими и тестовыми лабораториями для разработки, тестирования и сертификационных испытаний.

Рис. 11.1. Протокол-тестер ANT-5

Имеются две модификации данного тестера: модификация ANT-5/D для протоколов DDS-1 и QSIG и модификация ANT-5/V для интерфейса V5.

290 Глава 11______________________________________

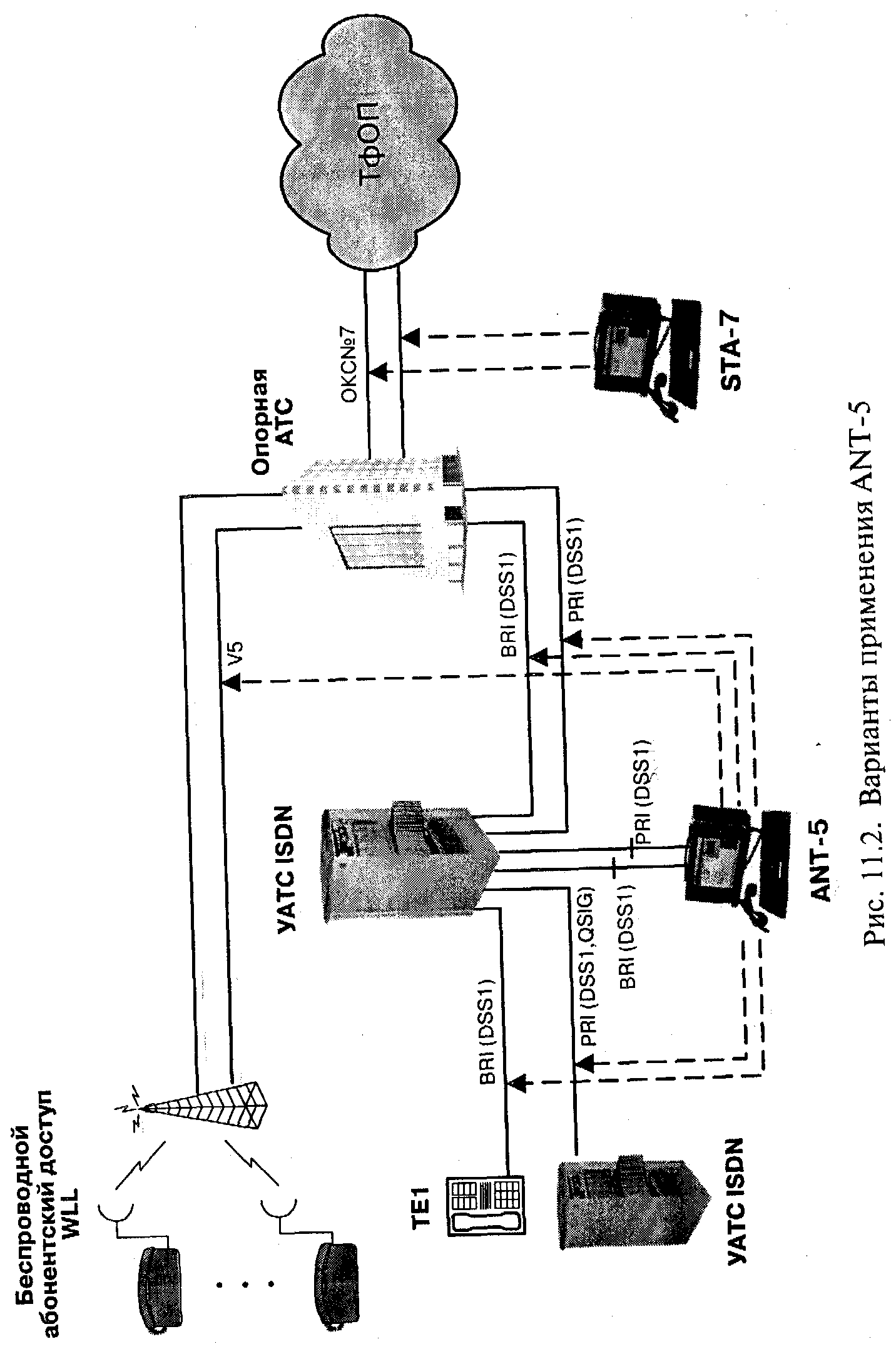

Одна из этих модификаций, ANT-5/V, построена на базе отраслевого стандарта ОСТ 45.68-96. За основу этого стандарта взяты рекомендации Q.511, Q.512 и Q.513, а также «Руководящий документ по общегосударственной системе автоматизированной телефонной связи (ОГСТфС)» [46]. Как уже отмечалось в главе 6, канальные интервалы для С-каналов интерфейса V5 должны выбираться в следующей последовательности: КИ16, КИ15, КИ31. Протокол-тестер ANT-5 может работать по любому из указанных канальных интервалов. Предусматриваются тестирование поддержки интерфейсом V.5 основных и дополнительных услуг ISDN, анализ до 8 различных временных интервалов ИКМ и т.п.

Функциональные возможности протокол-тестера включают в себя режимы мониторинга и симуляции с применением готового набора тестов или с компилированием специфических тестов по требованиям пользователя.

Мониторинг предусматривает чтение данных в сигнальных каналах в реальном времени с показом передаваемых и принимаемых сигнальных данных на экране в порядке их передачи и приема. Различные фильтры и настройки монитора позволяют выводить на экран только необходимые в конкретной ситуации данные в удобном для пользователя формате и/или сохранять данные в файле в ASCII формате. Мониторинг также позволяет проследить сигнальную информацию в линии параллельно с выполнениями задач симуляции.

Симуляция обеспечивает имитацию интерфейсных функций терминального оборудования или сетевого окончания для протокола DDS-1 и функций сети доступа или АТС для протоколов V5.

Варианты применения ANT-5/V в режимах мониторинга и симулятора представлены на рис. 11.2. В режиме симулятора протокол-тестер имитирует функции опорной АТС по отношению к устройствам, расположенным в левой части рисунка, а по отношению к устройствам, изображенным в правой части рисунка, имитирует функции сети доступа. Аналогичным образом, рис. 11.2 иллюстрирует варианты применения ANT-5/D для тестирования интерфейсов PRI и BRI в режимах мониторинга и симуляции протокола DDS-1.

292 Глава 11_______________________________________

11.2. Оборудование сети абонентского доступа

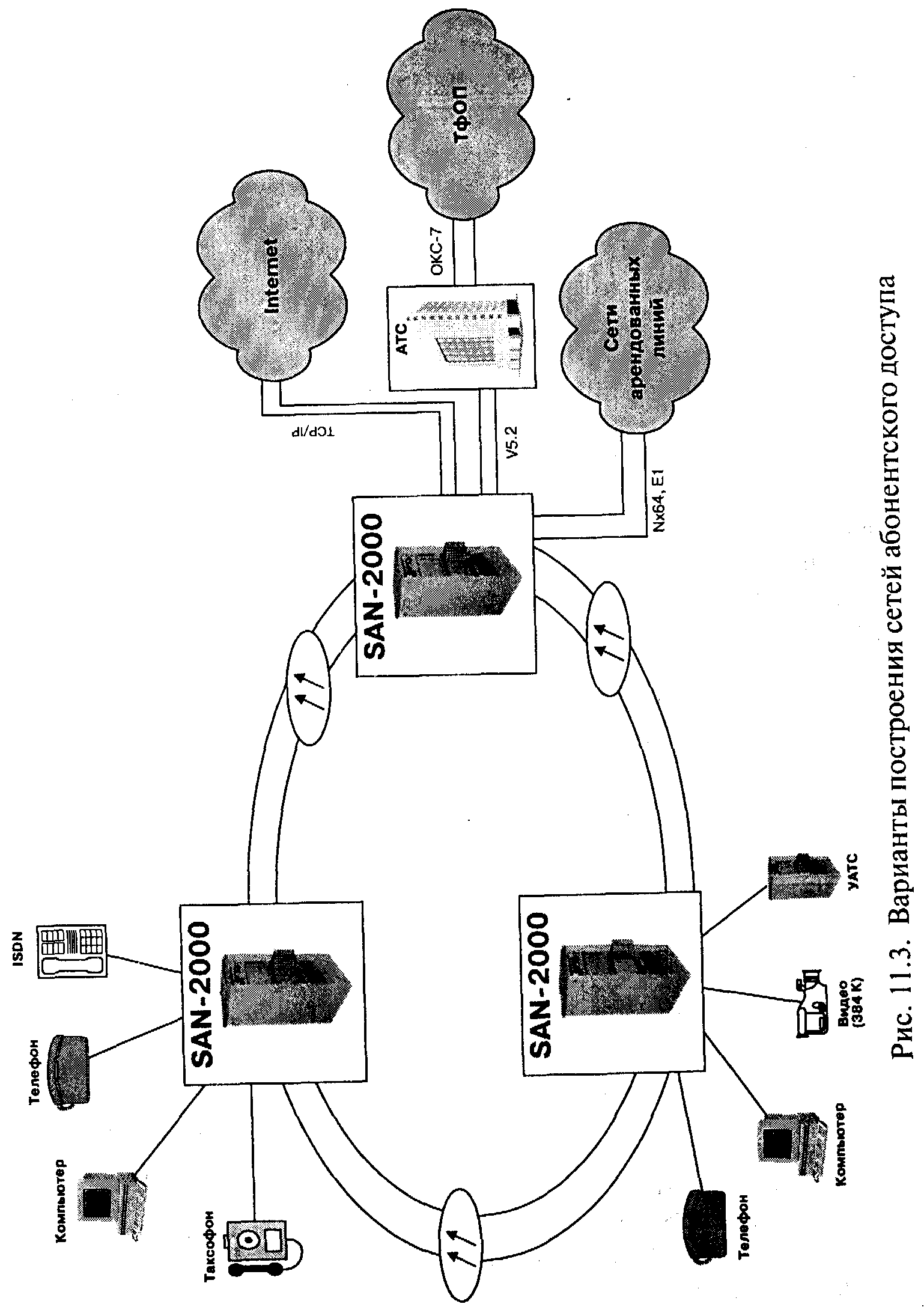

В предыдущих главах книги упоминалась эволюция средств абонентского доступа от простой пары медных проводов к сложной сети с использованием технологии xDSL, оптоволокна, беспроводного доступа и др. С этим связана и эволюция услуг связи от традиционной аналоговой телефонии к ISDN, широкополосной передаче данных, видеосвязи и доступу к Интернет.

Оба фактора обусловили новые, базирующиеся на интерфейсе V5, архитектурные решения для оборудования сети доступа, пример которых приведен на рис. 11.3. Многофункциональный абонентский цифровой концентратор SAN-2000 (Subscriber Access Node) из комплексной программы АТСЦ-90 на рис. 11.3 является гибкой платформой доступа, которая поддерживает услуги передачи речи и данных по медной паре, оптоволокну или беспроводной среде передачи с использованием протоколов открытого интерфейса V5.1 илиУ5.2.

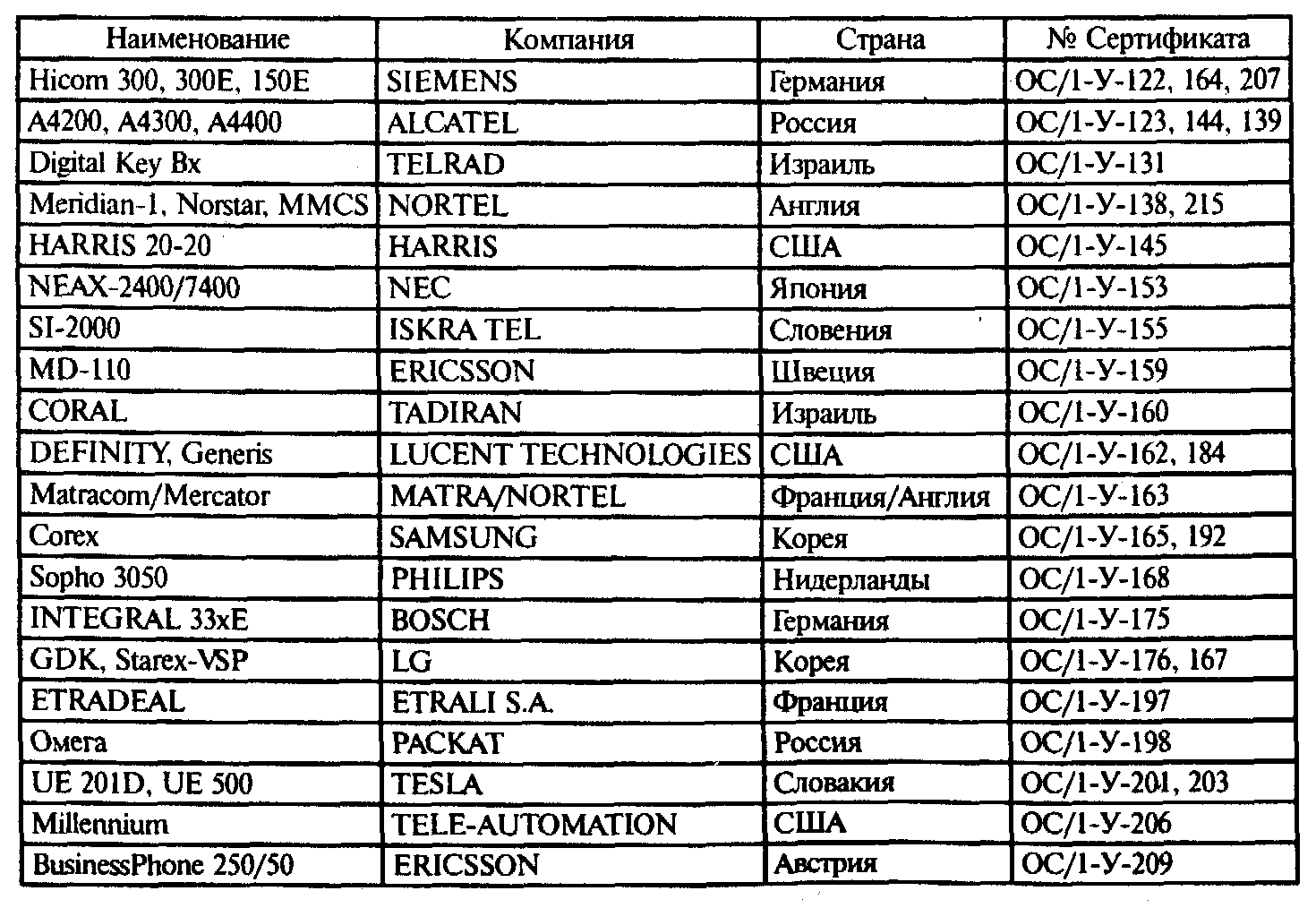

Другая группа рассмотренных в книге протоколов (DDS-1, QSIG и др.) реализуется в учрежденческих АТС. В таблице 11.1 представлены данные из базы данных СОТСБИ об учрежденческих АТС, прошедших сертификацию по протоколу DDS-1.

Таблица 11.1. Учрежденческие АТС, включаемые по DSS-1

294 Глава 11

Но основное внимание в этом параграфе предполагается уделить новой и чрезвычайно перспективной области реализации рассматриваемых в книге протоколов — оборудования компьютерной телефонии.

Все началось с того, что несколько компаний-производителей учрежденческих АТС и компьютерного оборудования собрались и сформулировали соглашения по разработке интерфейсов, позволяющих компьютерам активно управлять обслуживанием вызовов в УАТС. Первопроходцы компьютерной телефонии из технической группы TG11 Европейской ассоциации производителей вычислительной техники (ЕСМА) в 1988 году начали разработку программного интерфейса телефонных приложений TAPI, являющегося стандартом, который определяет набор управляющих сообщений, интерпретируемых коммутационной системой и управляемых компьютером, подключенным к ней.

В связи с компьютерной телефонией кряду рассмотренных в книге телекоммуникационных протоколов следует добавить еще два: ASAI и SCAI. Эти протоколы разработаны для станций ISDN и обеспечивают, например, передачу из УАТС в базу данных номера вызывающего абонента. Другие параметры, относящиеся к источнику вызова, также могут передаваться через ASAI или SCAI, что особенно важно для центров обработки вызовов (call centers), где информация о вызывающем абоненте передается по сети передачи данных на пульт агента. ASAI является спецификацией AT&T, a SCAI - спецификацией IBM. Оба протокола аналогичны в работе, хотя и имеют слегка различающиеся параметры и структуры.

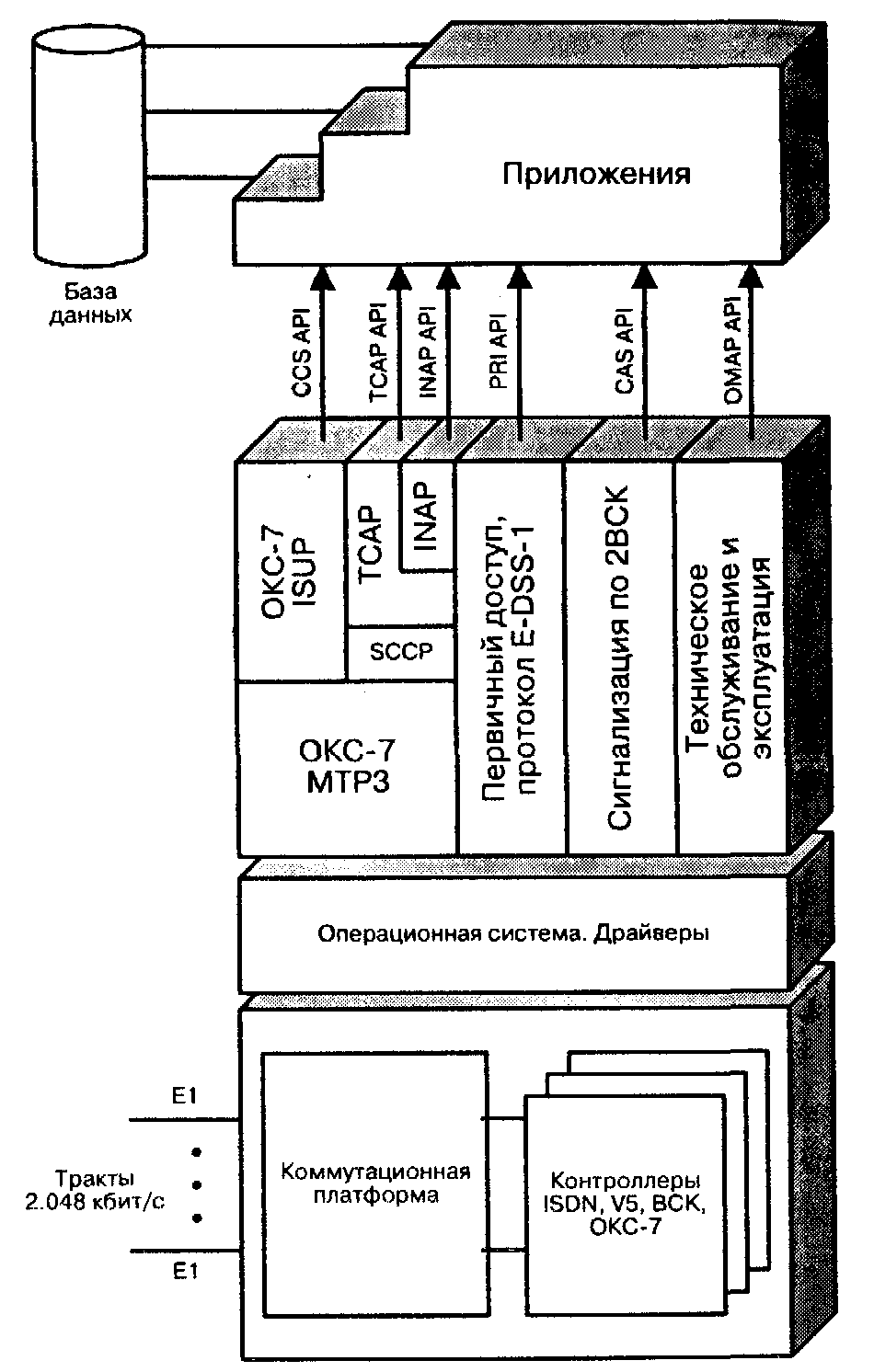

Реализация телекоммуникационных протоколов в оборудовании компьютерной телефонии рассматривается далее в этом параграфе на примере интеллектуальной платформы ПРОТЕЙ. Архитектура интеллектуальной платформы ПРОТЕЙ представлена на рис. 11.4. Аппаратное обеспечение состоит из нескольких функциональных модулей - Central Processor Module (CPM), Telecom-Specific Peripheral (TSP), Network Termination Module (NTM) и Power Supply Module (PSM), — выполненных в виде стандартных плат конструктива ISA. Программное обеспечение поддерживает описанные в монографии телекоммуникационные протоколы и зависит от рассматриваемых далее в данном параграфе вариантов применения.

Реализация, тестирование и преобразование протоколов 295

Рис. 11.4. Архитектура интеллектуальной платформы

К первым приложениям компьютерной телефонии, намеченным TG11 и реализованным в платформе ПРОТЕЙ, относятся центры распределения и обработки вызовов (входящих и исходящих), система речевой почты, средства поддержки пользователя, обслуживание вызовов к экстренным и справочно-информационным службам, сбор и распределение данных, доступ к сетевым базам данных и т.п.

Центры распределения входящих вызовов (ступени распределения вызовов — СРВ) организуют работу коллектива операторов и обычно применяются для справочных служб, служб приема заявок, резервирования билетов и т.п. Каждый вызов, обрабатываемый оператором, отслеживается с помощью компьютерных сообщений, которые дают возможность администратору СРВ

296 Глава 11_______________________________________

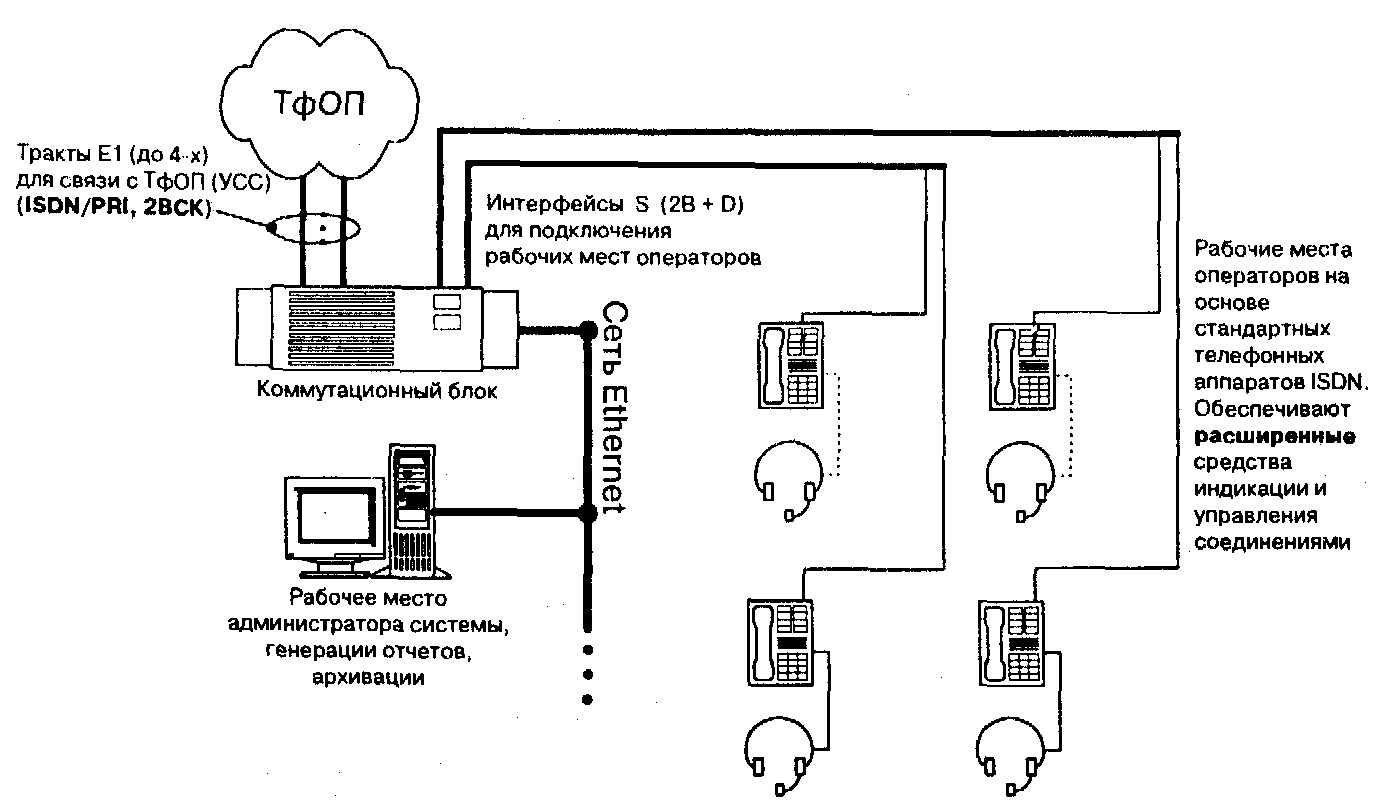

определять, достаточно ли количество операторов, и управлять обслуживанием трафика. Структура платформы ПРОТЕЙ для ступени распределения вызовов ТфОП приведена на рис. 11.5. Основным элементом этого приложения является коммутационный блок, который обеспечивает взаимодействие с телефонной сетью общего пользования и консолями операторов (терминалами ISDN), а также соединяется по сети Ethernet с компьютером администрирования системы и генерации отчетов. Операторы разбиваются на логические группы. Включение оператора в соответствующую группу осуществляется при регистрации. Обеспечивается возможность гибкого изменения распределения операторов по группам, что позволяет реагировать на изменения нагрузки разных служб. Основными функциями, обеспечиваемыми системой ПРОТЕЙ-РВ, являются:

обработка вызова; маршрутизация и распределение вызовов (направление на нужные службы и на свободные места операторов); управление автоматическими речевыми сообщениями; управление работой операторов; формирование статистических данных; предоставление операторам дополнительных услуг. Обеспечивается равномерная загрузка операторов в группе и групп в системе. При занятости всех операторов обеспечивается подача абонентам определенных фраз автоинформатора, которые могут меняться при дневном/ночном режимах обслуживания.

Рис. 11.5. Цифровая система распределения вызовов (СРВ)

Реализация, тестирование и преобразование протоколов 297

Для автоматизированного оповещения оператора база данных выбирает телефонные номера на основании какого-либо отобранного администрацией демографического или географического параметра. Перед тем как компьютер «набрал» вызываемый номер, определяется доступный оператор. Затем сервер компьютера отображает на экране компьютера этого оператора имя, адрес и номер телефона, который компьютер вызывает. Оператор может разрешить или запретить дальнейшее прохождение вызова.

Другая модификация системы — ПРОТЕЙ-ТК предназначена для организации предоставления услуг связи с использованием дебетно-кредитных сервисных телефонных карт (рис. 11.6). Абонент, приобретая карту, получает возможность доступа к услугам связи (местная, международная или междугородная связь, доступ к Интернет через систему индивидуальных телефонных номеров для Интернет-карт) с любых телефонных аппаратов (в том числе, с таксофонов), оборудованных средствами тонального набора номера. Примером внедрения системы является модернизация таксофонной сети, требующая только замены в существующих таксофонах номеронабирателя тастатурой с многочастотным набором номера. Для получения доступа к услуге абоненту требуется приобрести у поставщика услуги дебетную или кредитную карту на определенную сумму. Приобретая карту, абонент получает свой личный pin-код.