Файл: Автономная некоммерческаяорганизация дополнительного профессионального образования Академия АйТи.docx

Добавлен: 25.04.2024

Просмотров: 27

Скачиваний: 0

СОДЕРЖАНИЕ

Тема 3.1.2. Криптографические методы защиты информации.(4 ак.ч.)

Упражнение № 3.1.2.1.Изучение базовых криптографических операций

Задача 3.1.2.1.1. Установка необходимых программ

Задача 3.1.2.1.2. Кодирование Base64

Задача 3.1.2.1.3. Похищение закрытого ключа шифрования с помощью кодирования Base64

Задача 3.1.2.1.4. Кодирование Hex (шестнадцатеричное)

Задача 3.1.2.1.5. Изучение операции XOR

Задача 3.1.2.1.5. Изучение шифра гаммирования на операции XOR

Упражнение № 3.1.2.2.Изучение основных криптографических алгоритмов

Задача 3.1.2.2.1. Изучение алгоритмов симметричного шифрования

Задача 3.1.2.2.2. Изучение алгоритма асимметричного шифрования RSA

Задача 3.1.2.2.3. Изучение алгоритмов хеширования

Задача 3.1.2.2.4. Изучение порядка простановки и проверки электронной подписи

| Почему часть текста расшифровывается?____________________________ Потому что ключ изменён лишь частично, те части ключа которые остались неизменными позволяют расшифроватьсоответствующие части текста __________________________________________________________________ __________________________________________________________________ __________________________________________________________________ |

Задача 3.1.2.1.5. Изучение шифра гаммирования на операции XOR

| Гаммирование. |

-

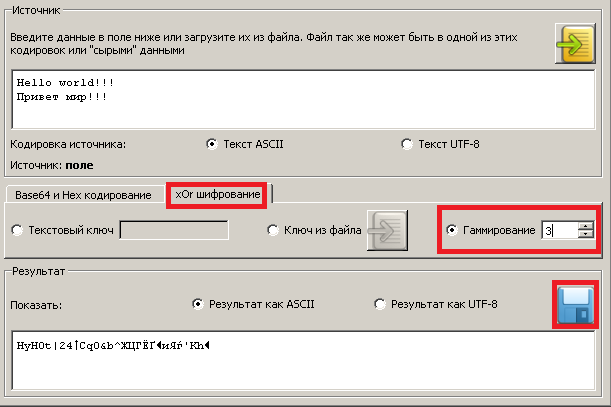

Запустите программу cryptography_study, которая располагается по пути C:\Temp\cryptography_study\cryptography_study.exe. Выберете тип кодирования «xOr шифрование»\«Гаммирование» как на рисунке. При необходимости отредактируйте текст источника.

-

Укажите начальное значение генератора гаммы, например 3. Это начальное значение фактически является ключом. Полученный результат сохраните в файл C:\Temp\crypt.dat. -

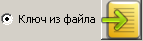

Выполните обратное шифрование. Для этого загрузите файл C:\Temp\crypt.datкак источник «Загрузить как ASCII…», нажав на кнопку (в разделе источник) и укажите то же самое начальное значение генератора гаммы. Убедитесь, что расшифрование производится корректно.

(в разделе источник) и укажите то же самое начальное значение генератора гаммы. Убедитесь, что расшифрование производится корректно.

-

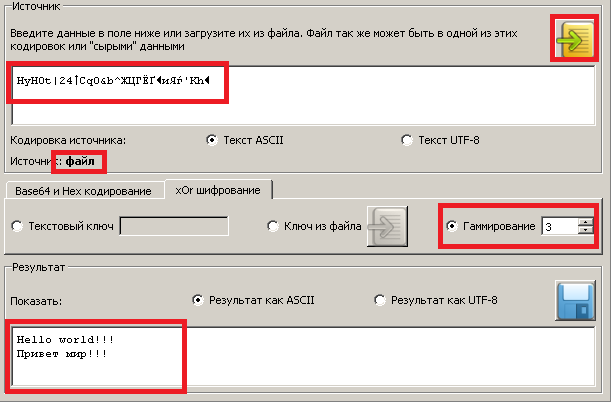

Выберете другое начальное значение генератора гаммы и убедитесь, что расшифрование происходит некорректно. -

Закройте все открытые окна.

| Сообщите преподавателю о завершении выполнения упражнения |

Упражнение № 3.1.2.2.

Изучение основных криптографических алгоритмов

Описание упражнения

Данное упражнение предназначено для практического изучения алгоритмов симметричного и асимметричного шифрования и хеширования.

| Время выполнения упражнения 90 минут |

Задача 3.1.2.2.1. Изучение алгоритмов симметричного шифрования

-

Присоединитесь к лабораторной машине (см. Введение) и войдите в систему от имени локальной учётной записи Administratorс паролем Pa$$w0rd. -

Запустите демонстрационный криптографический модульCryptoDemo, выбрав последовательно Пуск → Все программы → CryptographyDemonstration → CryptoDemo 1.0. -

Введите в поле Key окна программы значение ключа шифрования: 0123456789012345678901234. Введите в поле Data окна программы изречение Кузьмы Пруткова из файла C:\Temp\XOR\XOR_cmd\plain.txt. Текст нужно обязательно ввести, т.к. при копировании возникают ошибки. -

Зашифруйте набранный текст выбранным ключом, выбирая последовательно в поле EncryptionAlgorithm каждый из доступных алгоритмов симметричного шифрования и нажимая кнопку Encrypt. -

Выпишите значение зашифрованного текста в кодировке BASE64 из поля EncryptedData.

| Triple DES (3DES): |

| | |

| | |

| MIHXBgkrBgEEAYI3WAOggckwgcYGCisGAQQBgjdYAwGggbcwgbQCAwIAAQICZgMC AgDABAjFkthLjHfqDwQQAfUm4UNygeKepUZStCFZGASBiNDbXCvYK3om/WgGGvcW knWt8EzlpiQkzgLYu6cXHyNk3HP4rLjBH9qsLpDPtaza1s/moh8AdnJRxVV3DJJB 8yoq4WbPb47HDG7kHcrfA197UlashVp3wngATZcb4nIMOJrd3O5zpihsi8dNqj5Z 98w+xND0jU0Boi8vrusHKwjXbzpFLx2uJ/g= | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| DES: | |

| MIHWBgkrBgEEAYI3WAOggcgwgcUGCisGAQQBgjdYAwGggbYwgbMCAwIAAQICZgEC AUAECM4ZxagYyIxJBBAHx6oF6jyBNODxgqh0eEapBIGITHAR0MrhYpsua7OcDzWI /kbupgXSivK3Gzw4X9Z95zmRg8L+leUlebypjvfoB9XFlDmVmPGA8Eke+be1B7jr PgQ8Q7HHefWA6Sns+caOSwY0sXktv2oB0sZR3smv0kfBNbrb4UZbb4GFrEKha9zO z4ai8+865sjKMyhQMhdWah0FukifLY+Tbw== | |

| | |

| | |

| | |

| | |

| | |

| RSA RC4: | |

| | |

| MIHJBgkrBgEEAYI3WAOggbswgbgGCisGAQQBgjdYAwGggakwgaYCAwIAAQICaAEC AgCABAAEEKs9jKc35OYyf/IAhiycsVIEgYJpjnW7XH4yVdQJtXwAt1fSi9BZvOik dnCWwkExldtzrvzmzdt+x7uw8qeA4iMzXNd1mZlr6NC1I1OI5n++ijCPxd1RvnFC xI3CFOQaSN5MsnR9Vx2Wa0fBz2Hif+Xltiu44RFuyGoFqeAFYfVEQImNrUZccwSO b/UxjMUqX92bBYQ5 | |

| | |

| | |

| | |

| | |

| | |

| RSA RC2: | |

| | |

| | |

| MIHXBgkrBgEEAYI3WAOggckwgcYGCisGAQQBgjdYAwGggbcwgbQCAwIAAQICZgIC AgCABAgS9tcJKOLMiQQQ6DC906awArG3MZlZ87Te/gSBiKSg0yWf/05fgI5duveG PxL7063fLwBDC5JEHP8i5lvslPCQDz/7eS+sicUCe0WITtgUHtbGvnjvYtQNcmmj PK4fJ0zD7rEt0rKvuGVgKRQ5Xrjn8tldPPilSy52qK0xeczXFS4cQe0Lm9oToKUi jgqzO4T56uPwNRTeUCyYECjss4LRaIiDYOg= | |

| | |

| | |

| | |

| | |

| |

| Различается ли длина зашифрованного текста при выборе различных алгоритмов шифрования? Почему? Отличается, т.к. у алгоритмо в разная длина блоков |

-

Измените одну любую букву в открытом тексте. Зашифруйте изменённый текст выбранным ключом, выбирая последовательно в полеEncryptionAlgorithm каждый из доступных алгоритмов симметричного шифрования и нажимая кнопкуEncrypt.

Насколько сильно изменилось значение зашифрованного текста в полеEncryptedData по сравнению с выписанным ранее?

Меняется весь зашифрованный текст начиная с изменённого символа

_______________________________________________________

-

Закройте все открытые окна.

Задача 3.1.2.2.2. Изучение алгоритма асимметричного шифрования RSA

-

Откройте файл с простыми числами C:\Temp\RSA\prime.txt.Запустите программу C:\Temp\RSA\euclid.exe. -

Запустите MSExcelи откройте таблицу C:\Temp\RSA\RSAKeys.xls. -

Проверьте работу Программы, изменив значение исходного (шифруемого) числа. Убедитесь, что изменились значения Зашифрованного и Расшифрованного чисел.

Для корректной работы программы потребуется Включить макросы. Обратите внимание на сообщение Безопасности.

Закройте и запустите вновь приложениеMS Excel.

-

Заполните ячейки таблицы в соответствии с описанием из колонки Примечания, соотнеся наименование переменных в таблице с наименованием переменных в программе Euclid -

Выпишите параметры алгоритма RSA:

| p: 3469 | q: 2269 |

| n: 7871161 | m: 7865424 | |

| d: 5715121 | e: 4952401 |

-

Запишите шифруемое число и его зашифрованное значение:

Исходное (шифруемое) число: 12345

Зашифрованное число: 7480371

-

Закройте все открытые окна.

Задача 3.1.2.2.3. Изучение алгоритмов хеширования

-

Запустите демонстрационный криптографический модульCryptoDemo, выбрав последовательно Пуск → Все программы → CryptographyDemonstration → CryptoDemo 1.0. -

Переключитесь на вкладку Hashing. Введите в поле данных окна программы изречение Кузьмы Пруткова из файла C:\Temp\XOR\XOR_cmd\plain.txt. Текст нужно обязательно ввести, т.к. при копировании возникают ошибки. -

Выберите последовательно в поле HashAlgorithm каждый из доступных алгоритмов хеширования и нажмите кнопку GetHash. Выпишите значение хэша для каждого из алгоритмов.

| MD2: CC1C97DEE2835C385DF4CA5225C50830 |

| MD4: 87575CD4F819ABD9D17F0022EAE2C894 | |

| MD5: F711E923175B8B1C975E87DAEF597924 | |

| SHA1: BB3235186444CDC5E8DD1B0C6D743356889A4AC8 | |

| |

| Различается ли длина хэша при выборе различных алгоритмов хеширования файла? Да |

-

Измените любую одну букву в исходном тексте. Посчитайте и выпишите хэш изменённого текста.

| MD2: 2A1A8FC721FBA2F137B340387B561972 |

| MD4: AF9EC121BED15907712C01C7300D2EDF | |

| MD5: 3702EA48C83E069DEF42AB591F10261C | |

| SHA1: 182FE42BA974F7B5B191463E7051AA380BCECC07 | |

| |

| Насколько сильно изменилось его значение по сравнению с выписанным ранее? Полностью Почему? В этом смысл операции хэширования – для каждой хэшируемой строки вычисляется уникальный хэш. |

-

Закройте все открытые окна.

Задача 3.1.2.2.4. Изучение порядка простановки и проверки электронной подписи

-

Создайте на Рабочем столе файл test.txt. Откройте его на редактирование. Наберите латиницейпроизвольный текст (например, на английском языке: the quick brown fox jumps over the lazy dog 01234567890. Сохраните и закройте файл. -

Создайте на Рабочем столе пустые файлы decrypt.txt и encrypt.txt -

Запустите демонстрационный модуль DigitalSignature.exe из папки C:\Temp\DigitalSignature -

Ознакомьтесь с описанием программы. -

Загрузите в окне Отправителя ранее созданный файл test.txt. -

Сформируйте ключевую пару Отправителя. -

Сформируйте ключевую пару Получателя. Пошлите ключевую паруОтправителю(нужно нажать кнопку Послатьв окне Получателя). -

Получите ключи в окне Отправителя (нужно нажать кнопку Получить в окнеОтправителя). -

Зашифруйте и подпишите отправляемый Получателю тестовый файл, нажав кнопку Закодируйте и подпишитесь. Пошлите информацию Получателю. -

В окне Получателяубедитесь в «приеме» информации. Сохраните полученный файл как encrypt.txt. -

Проверьте подпись, результат сохраните в файл decrypt.txt -

Откройте Проводник. Выпишите и сравните размеры файлов:

test.txt: the quick brown fox jumps over the lazy dog 01234567890

55 символов

encrypt.txt:

3248358655658658886 1548868649823339863 2583895831803986393 4425334797928724924 1954862037083951412 1189233660165886087 4482630675883454103 5363010000977576498 1311553501981139988 4425334797928724924 316121078584703419 2820291401590073298 1977024727507714399 1034843199217857736 2681920280476339575 4425334797928724924 4665239170878880644 1977024727507714399 3905547117801961606 4425334797928724924 1425870646307945158 1189233660165886087 3757064529772287369 1918596483276872321 1887929728962044597 4425334797928724924 1977024727507714399 403218271124338082 2583895831803986393 2820291401590073298 4425334797928724924 3248358655658658886 1548868649823339863 2583895831803986393 4425334797928724924 962014814285172582 1964115650946948418 1660169030352294360 1173640393358802372 4425334797928724924 5298848327093260037 1977024727507714399 2509759105057794774 4425334797928724924 527683605519363778 3869642471003981584 3897432274982882288 4861614526811466770 1988858370282189801 3531860704020626042 668196507025753619 3444447186138797485 2008946669770184375 4408183970309046028 527683605519363778

1093 символа

decrypt.txt:

the quick brown fox jumps over the lazy dog 01234567890

55 символов

-

Средствами Блокнота просмотрите содержание файлов encrypt.txt и decrypt.txt