Файл: Механизмы защиты ОС (Анализ защиты информации в телекоммуникационной сети на примере МБОУ № 27).pdf

Добавлен: 12.03.2024

Просмотров: 8

Скачиваний: 0

Содержание:

Введение

Информационные технологии активно развивались последнее время и развиваются сейчас не менее стремительно, всё больше проникая во все сферы жизни общества. Поэтому, острее становится и вопрос информационной безопасности. Ведь недаром было сказано, что «кто владеет информацией, тот владеет миром». С появлением всё новых угроз, совершенствования методов несанкционированного доступа к данным, обеспечение безопасности информации постоянно требует пристальнейшего внимания.

Такое внимание заключается не только в предсказании действий злоумышленников, но и знании и грамотном использовании имеющихся средств защиты информации, своевременном обнаружении и устранении брешей в защите.

Появление компьютеров и их распространение привело к тому, что большинство людей и организаций стали хранить информацию в электронном виде. Следовательно, возникла потребность в защите такой информации.

В настоящее время актуальность информационной защиты связана с ростом возможностей вычислительной техники. Развитие глобальной сети Интернет и сопутствующих технологий достигло такого высокого уровня, что сегодняшнюю деятельность любого предприятия в целом и каждого пользователя в отдельности, уже невозможно представить без электронной почты, Web-рекламы, общения в режиме «онлайн».

Особенностью сетевых систем, как известно, является то, что наряду с локальными атаками, существуют и возможности нанесения вреда системе несанкционированного доступа к данным за тысячи километров от атакуемой сети и компьютера. Удаленные атаки сейчас занимают лидирующее место среди серьезных угроз сетевой безопасности. Кроме того, нападению может подвергнуться не только отдельно взятый компьютер, но и сама информация, передающаяся по сетевым соединениям.

Используя различные методы и средства информационной сетевой защиты, невозможно достичь абсолютно идеальной безопасности сети. Средств защиты не бывает слишком много, однако с ростом уровня защищенности той или иной сети возникают и, как правило, определенные неудобства в ее использовании, ограничения и трудности для пользователей. Поэтому, часто необходимо выбрать оптимальный вариант защиты сети, который бы не создавал больших трудностей в пользовании сетью и одновременно обеспечивал достойный уровень защиты информации. Подчас создание такого оптимального решения безопасности является очень сложным.

Таким образом, актуальность проблемы обуславливается тем, что технологии компьютерных систем и сетей развиваются слишком быстро. Появляются новые угрозы безопасности информации. Соответственно, такую информацию нужно защищать.

Актуальность определила тему курсовой работы – «Механизмы защиты ОС «

Объект курсовой – информационная безопасность. Предмет курсовой – средства защиты информации.

Цель курсовой - изучение и анализ средств защиты информации.

В соответствии с поставленной целью были определены следующие задачи курсовой:

– рассмотреть угрозы информационной безопасности и их классификацию;

– охарактеризовать средства защиты информации, их классификацию;

– раскрыть возможности аппаратных и программных средств защиты информации, выявить их достоинства и недостатки;

– проанализировать эффективность защиты конкретной компьютерной сети на примере МБОУ №27 города Барнаула

1. Проблемы угроз безопасности информации

Широкое внедрение информационных технологий в нашу жизнь привело к появлению новых угроз безопасности информации.

Угроза информационной безопасности — совокупность условий и факторов, создающих опасность нарушения информационной безопасности.

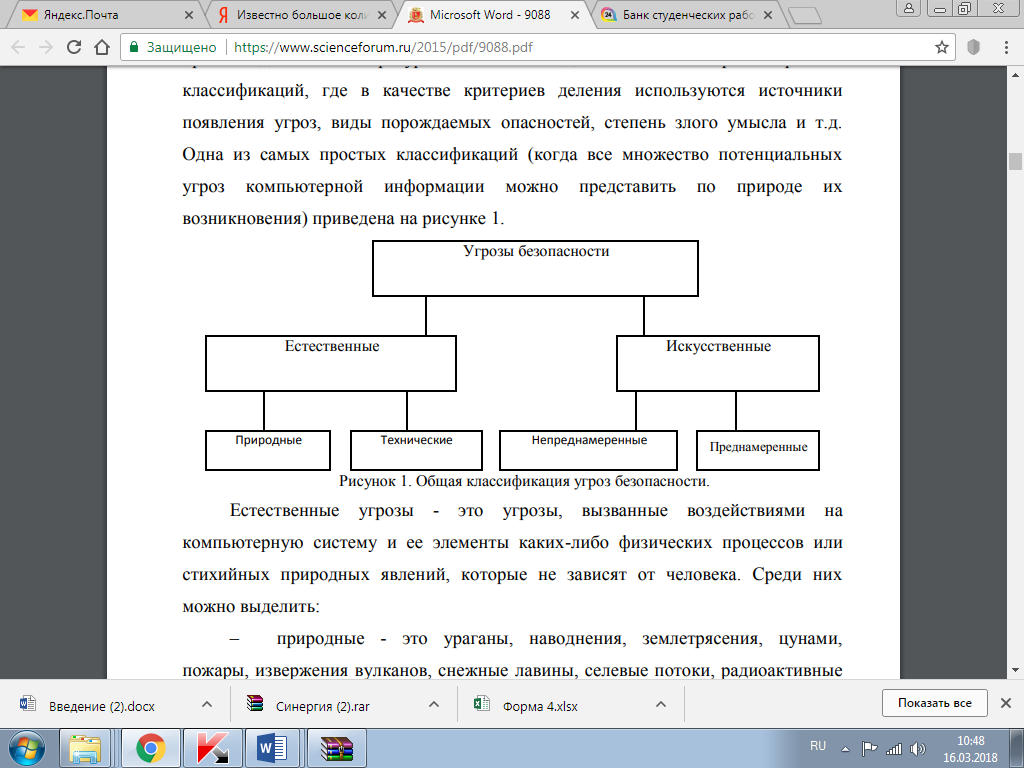

Известно большое количество угроз безопасности информации различного происхождения. В литературных источниках дается множество разнообразных классификаций, где в качестве критериев деления используются источники появления угроз, виды порождаемых опасностей, степень злого умысла и т.д. Одна из самых простых классификаций (когда все множество потенциальных угроз компьютерной информации можно представить по природе их возникновения) приведена на рисунке 1.

Рисунок 1. Общая классификация угроз безопасности

Естественные угрозы - это угрозы, вызванные воздействиями на компьютерную систему и ее элементы каких-либо физических процессов или стихийных природных явлений, которые не зависят от человека. Среди них можно выделить:

–природные - это ураганы, наводнения, землетрясения, цунами,

пожары, извержения вулканов, снежные лавины, селевые потоки, радиоактивные излучения, магнитные бури;

– технические - угрозы этой группы связаны с надежностью технических средств обработки информации.

Искусственные угрозы - это угрозы компьютерной системы, которые вызваны деятельностью человека. Среди них можно выделить:

– непреднамеренные угрозы, которые вызваны ошибками людей при проектировании компьютерной системы, а также в процессе ее эксплуатации;

– преднамеренные угрозы, связанные с корыстными устремлениями людей. В качестве нарушителя могут выступать служащий, посетитель, конкурент, наемник. Действия нарушителя могут быть обусловлены разными мотивами: недовольство служащего своей карьерой, взятка, любопытство, конкурентная борьба, стремление самоутвердиться любой ценой [17].

Выделяют следующие основные причины сбоев и отказа работы компьютеров:

1) Нарушение физической и логической целостности хранящихся в оперативной и внешней памяти структур данных, возникающие по причине старения или преждевременного износа носителя;

2) Нарушения, возникающие в работе аппаратных средств из-за старения или преждевременного износа носителя;

3) Нарушение физической и логической целостности хранящихся в оперативной и внешней памяти средств данных, возникшие по причине некорректных использования ресурсов компьютера;

4) Нарушение, возникновение в работе аппаратных средств из-за неправильного использования или повреждения, в том числе из-за неправильного использования программных средств;

5) Не устраненные ошибки программных средств, не выявленные в процессе отладки испытаний, а также оставшейся в аппаратных средствах после их разработки [6].

Атакой на компьютерные сети называют действие, предпринимаемое нарушителем, которое заключается в поиске и использовании той или иной уязвимости. Другими словами, атака на компьютерных сетях является реализацией угрозы безопасности информации в ней [3].

Проблемы, возникающие с безопасностью передачи информации при работе в компьютерных сетях, можно разделить на три основных типа:

• Перехват информации - целостность информации сохраняется, но её конфиденциальность нарушена;

• Модификация информации - исходное сообщение изменяется либо полностью подменяется другим и отсылается адресату;

• Подмена авторства информации. Данная проблема может иметь серьёзные последствия. Например, кто-то может послать письмо от чужого имени (этот вид обмана принято называть спуфингом) или Web - сервер может притворяться электронным магазином, принимать заказы, номера кредитных карт, но не высылать никаких товаров.

Специфика компьютерных сетей, с точки зрения их уязвимости, связана в основном с наличием интенсивного информационного взаимодействия между территориально разнесенными и разнородными (разнотипными) элементами.

Угрозы классифицируются по возможности нанесения ущерба субъекту отношений при нарушении целей безопасности. Ущерб может быть причинен каким-либо субъектом (преступление, вина или небрежность), а также стать следствием, не зависящим от субъекта проявлений. Угроз не так уж и много. При обеспечении конфиденциальности информации это может быть хищение (копирование) информации и средств ее обработки, а также ее утрата (неумышленная потеря, утечка). При обеспечении целостности информации список угроз таков: модификация (искажение) информации; отрицание подлинности информации; навязывание ложной информации. При обеспечении доступности информации, возможно, ее блокирование, либо уничтожение самой информации и средств ее обработки [5].

Классификация возможностей реализации угроз (атак), представляет собой совокупность возможных вариантов действий источника угроз определенными методами реализации с использованием уязвимостей, которые приводят к реализации целей атаки. Цель атаки может не совпадать с целью реализации угроз и может быть направлена на получение промежуточного результата, необходимого для достижения в дальнейшем реализации угрозы. В случае такого несовпадения атака рассматривается как этап подготовки к совершению действий, направленных на реализацию угрозы, т.е. как «подготовка к совершению» противоправного действия. Результатом атаки являются последствия, которые являются реализацией угрозы и/или способствуют такой реализации [20].

Также уязвимость информации зависит от вредоносного программного обеспечения. Одним из опаснейших способов проведения атак является внедрение в атакуемые системы вредоносного программного обеспечения.

Выделяют следующие аспекты вредоносного программного обеспечения:

• вредоносная функция;

• способ распространения;

• внешнее представление.

Часть, осуществляющая разрушительную функцию, предназначается для:

– внедрения другого вредоносного программного обеспечения;

– получения контроля над атакуемой системой;

– агрессивного потребления ресурсов;

– изменения или разрушения программ и/или данных.

По механизму распространения различают:

• вирусы - код, обладающий способностью к распространению (возможно, с изменениями) путем внедрения в другие программы;

• "черви" - код, способный самостоятельно, то есть без внедрения в другие программы, вызывать распространение своих копий по сети и их выполнение (для активизации вируса требуется запуск зараженной программы) [7].

Вирусы обычно распространяются локально, в пределах узла сети; для передачи по сети им требуется внешняя помощь, такая как пересылка зараженного файла. "Черви", напротив, ориентированы в первую очередь на путешествия по сети.

Иногда само распространение вредоносного программного обеспечения вызывает агрессивное потребление ресурсов и, следовательно, является вредоносной функцией. Например, "черви" "съедают" полосу пропускания сети и ресурсы почтовых систем.

Вредоносный код, который выглядит как функционально полезная программа, называется троянским. Например, обычная программа, будучи пораженной вирусом, становится троянской; порой троянские программы изготавливают вручную и подсовывают доверчивым пользователям в какой-либо привлекательной упаковке.

Для предотвращения вышеперечисленных угроз существуют различные способы защиты информации. Помимо естественных способов выявления и своевременного устранения причин, используют следующие специальные способы защиты информации от нарушений работоспособности компьютерных систем:

1) Внесение структурной, временной информации и функциональной избыточности компьютерных ресурсов;

2) Защита от некорректного использования ресурсов компьютерной системы;

3) Выявление и своевременное устранение ошибок на этапе разработки программно-аппаратных средств [9].

Структурная избыточность компьютерных ресурсов достигается за счет резервирования аппаратных компонентов и машинных носителей. Организация замены отказавших и своевременного пополнения резервных компонентов. Структурная избыточность составляет основу.Внесение информационной избыточности выполняется путем периодического или постоянного фонового резервирования данных. На основных и резервных носителях. Резервирование данных обеспечивает восстановление случайного или преднамеренного уничтожения или искажения информации. Для восстановления работоспособности компьютерной сети после появления устойчивого отказа кроме резервирования обычных данных, следовательно, заблаговременно резервировать и системную информацию. Функциональная избыточность компьютерных ресурсов достигается дублированием функции или внесением дополнительных функций в программно-аппаратные ресурсы. Например, периодическое тестирование и восстановление самотестирование и самовосстановление компонентов систем.

Защита от некорректного использования ресурсов компьютерных систем, заключенных в корректном функционировании программного обеспечения с позиции использования ресурсов вычислительных систем программа может четко и своевременно выполнять свои функции, но не корректно использовать компьютерные ресурсы. Например, изолирование участков оперативной памяти для операционной системы прикладных программ защита системных областей на внешних носителях.