Файл: Отчет о прохождении учебной практики по профессиональному модулю пм. 04 Сопровождение информационных.docx

Добавлен: 17.03.2024

Просмотров: 412

Скачиваний: 23

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

специальных сигнальных пакетов на скорости 0.1Мбит/с каждые 100 мс. Поэтому 0.1 Мбит/с -наименьшая скорость передачи данных для Wi-Fi. Зная SSID сети, клиент может выяснить, возможно ли подключение к данной точке доступа. При попадании в зону действия двух точек доступа с идентичными SSID, приёмник может выбирать между ними на основании данных об уровне

сигнала. Стандарт Wi-Fi даёт клиенту полную свободу при выборе критериев для

соединения. Более подробно принцип работы описан в официальном тексте стандарта.

При установке беспроводной локальной сети использовался маршрутизатор D-Link TD-W8910G и свитч D-Link DGS 3200-24. На каждый компьютер был установлен сетевой адаптер для беспроводной сети D-Link TL- WN723N.

Установка сети осуществляется в несколько шагов:

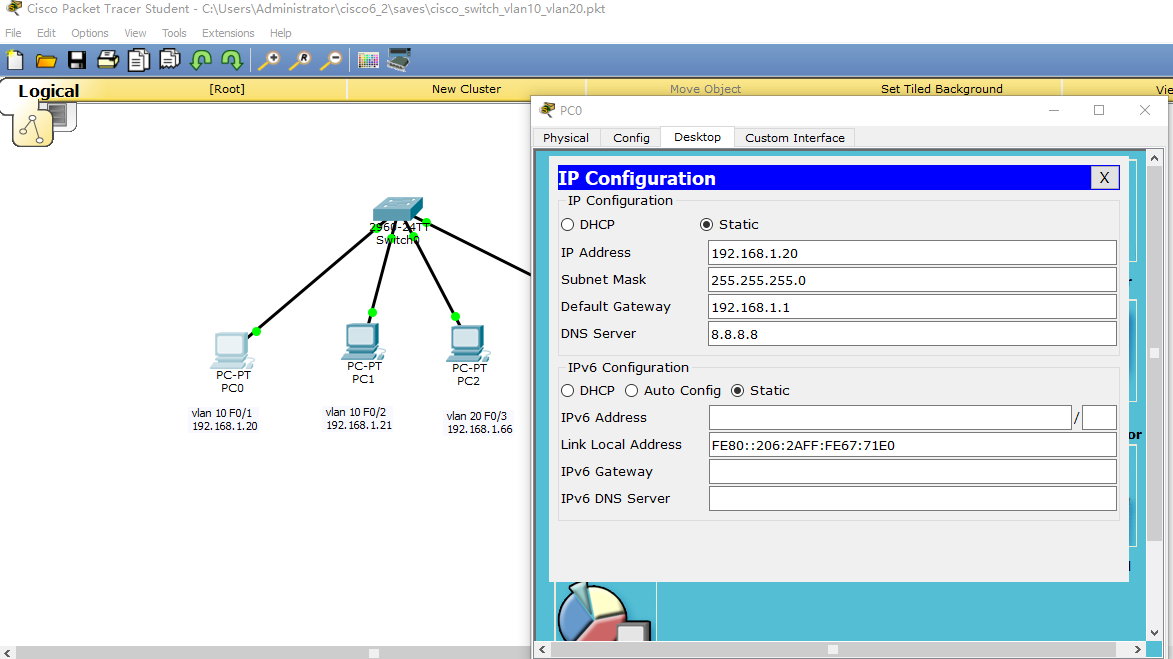

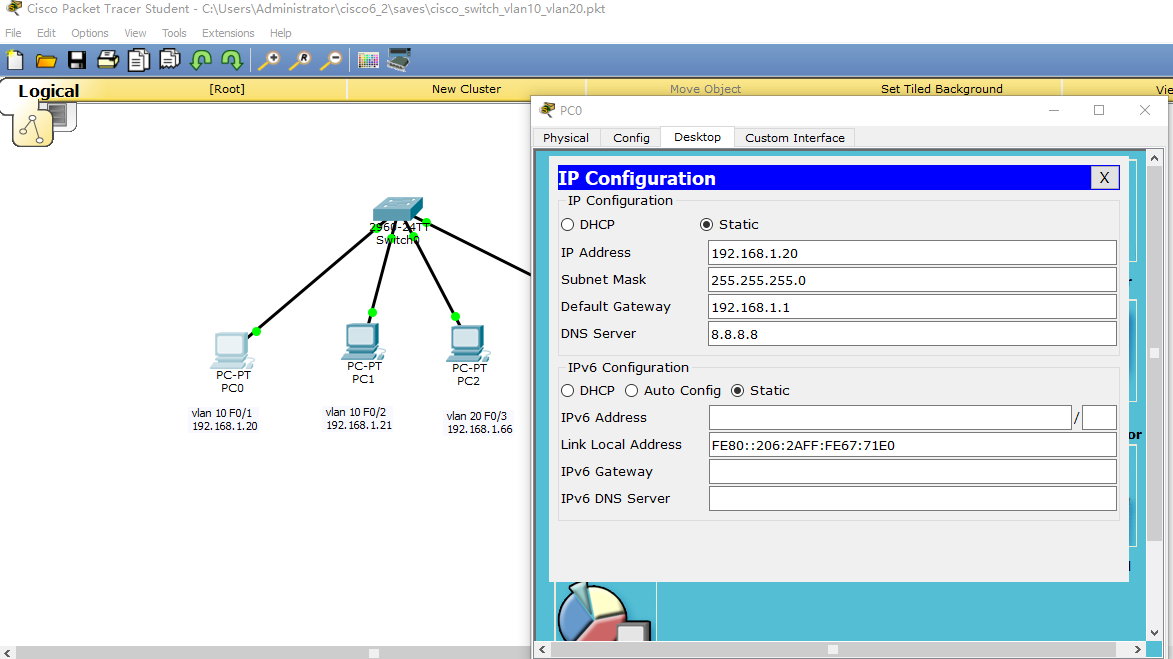

Пользуясь программой-симулятором Cisco Packet Tracer, я смоделировал будущую сеть. Сеть состояла из 4 компьютеров. Один из компьютеров был выделен в качестве сервера.

Пользуясь программой-симулятором Cisco Packet Tracer, я смоделировал будущую сеть. Сеть состояла из 4 компьютеров. Один из компьютеров был выделен в качестве сервера.

Рис. 1 Моделирование информационной сети

На каждый компьютер был установлен сетевой адаптер для работы в беспроводной сети. Сетевой адаптер был вмонтирован в PCI-порт материнской карты. Было установлено соответствующее программное обеспечение в виде драйвера. Свитч был подключен к компьютеру-серверу по средствам RJ-45-

порта. Маршрутизатор был подключен к свитчу по средствам RJ-45-порта. На сервер был установлен драйвер и соответственно настроен.

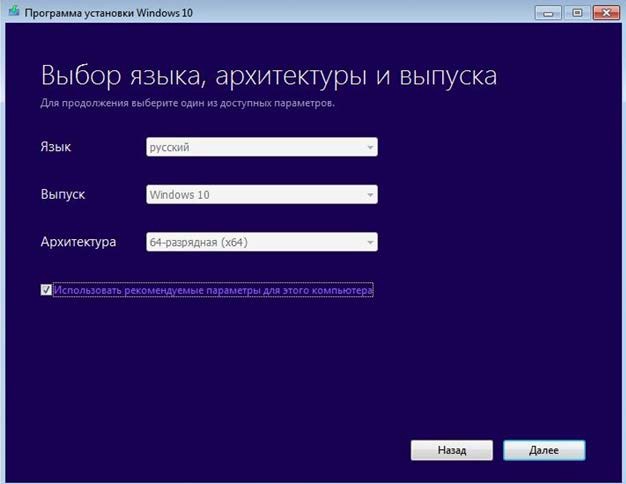

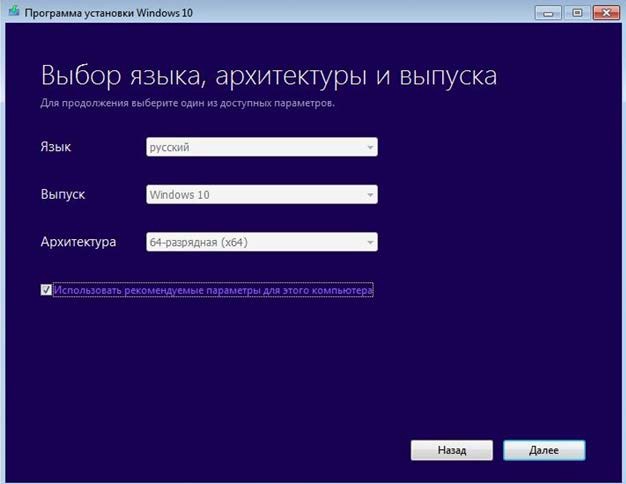

На каждый компьютер было установлено основное программное обеспечение, использующееся на предприятии. Это: операционная система Windows 10 компании Microsoft, пакет офисных программ Microsoft Office, антивирусная программа Dr.Web, информационная система «1С:Предприятие 8», интернет-браузер Google Chrome. А на компьютер-сервер была установлена серверная операционная система Microsoft Windows Server 2012 R2.

На каждый компьютер было установлено основное программное обеспечение, использующееся на предприятии. Это: операционная система Windows 10 компании Microsoft, пакет офисных программ Microsoft Office, антивирусная программа Dr.Web, информационная система «1С:Предприятие 8», интернет-браузер Google Chrome. А на компьютер-сервер была установлена серверная операционная система Microsoft Windows Server 2012 R2.

Рис. 2 Установка программного обеспечения

Маршрутизатор беспроводной сети был подключен к имеющемуся выходу в сеть Интернет по средствам RJ-45-порта. Была произведена настройка подключения к сети Интернет.

На каждом компьютере было включено сетевое обнаружение, на сервере был включен необходимый мастер настройки беспроводной сети. Компьютеры были подсоединены к беспроводной локальной сети.

На компьютер-сервер был установлен программный комплекс, предназначенный для защиты от несанкционированного доступа Firewall. Бала произведена настройка и отладка Firewall.

Для тестирования работоспособности сети и выявления неисправностей в работе сети на сервере был запущен «Мастер диагностики и исправления сетевых проблем».

Выявленные при работе «Мастера диагностики и исправления сетевых проблем» проблемы были решены с помощью центра справки и поддержки Windows (раздел "Устранение неполадок в беспроводных сетях").

Рис. 3 Настройка сети

Схема управления ООО «Group IB» представлена на рисунке 3:

Схема управления ООО «Group IB» представлена на рисунке 3:

Рис. 1 Схема управления предприятием

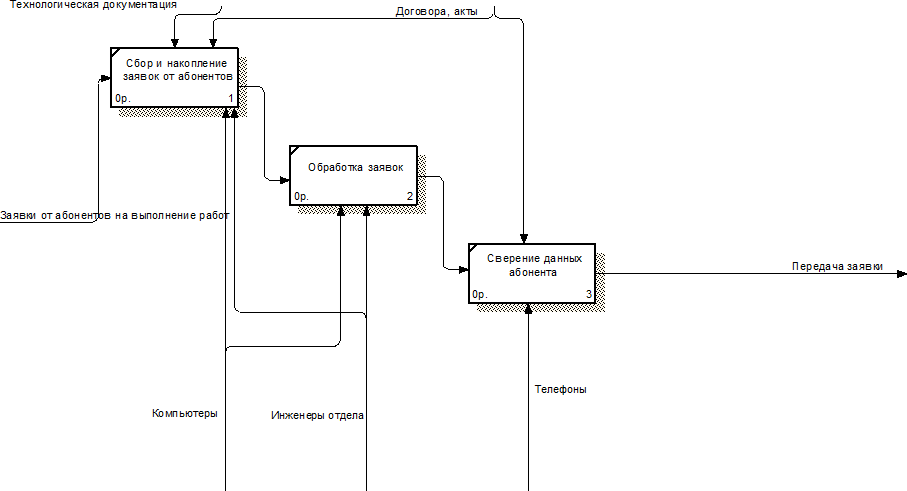

Бизнес процессы управления на уровне предприятия представлены на рисунке 2:

Специалисты, выполняющие распоряжения

Конечный результат

Рис. 2 Бизнес процессы управления на уровне ООО «Group IB»

Рис. 2 Бизнес процессы управления на уровне ООО «Group IB»

Бизнес процесс управления ООО «Group IB» включает следующие функции:

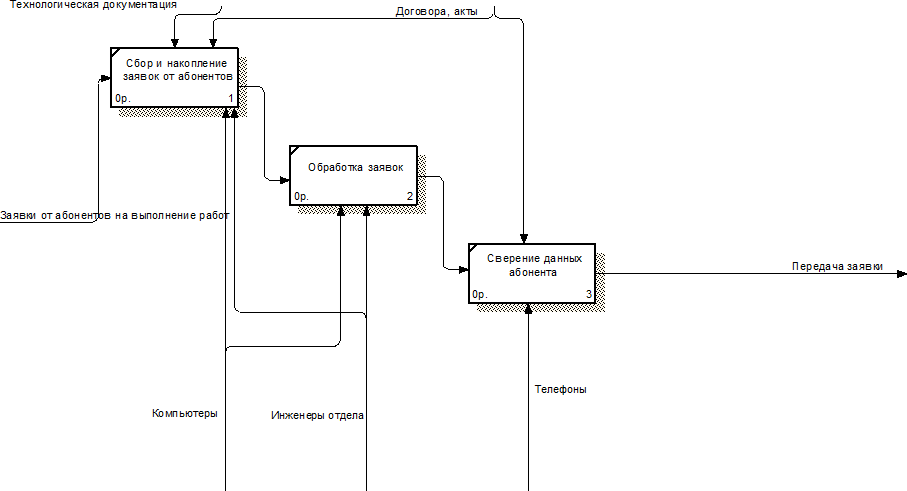

В качестве базового бизнес процесса был выбран один из составляющих обеспечивающего бизнес процесса "Разработка ТЗ и его выполнение" - бизнес процесс "Выполнение ПНР". Функциями данного бизнес процесса является выполнение программных и технических работ по разработке и настройке абонентских систем, а также решение абонентских вопросов.

Целью разработки системы является автоматизация получения и обработки заявок от абонентов.

Данная

система будет использоваться в подразделении ПНР.

Рис. 3 Бизнес процессы управления на уровне ООО «Group IB»

Последовательность действий выполнения бизнес-процесса после автоматизации, будет следующей:

Бизнес требования к системе разделяются на функциональные и нефункциональные.

Функциональные бизнес требования:

Для выбора языка программирования необходимо определить требования к среде программирования. В процессе анализа требований и классификации самой проектируемой ИАС были определенны следующие требования к среде проектирования:

Существует много различных технологий, позволяющих создавать web- приложения разной степени сложности. К ним относятся ASP, ASP.NET, PHP, JSP и многие другие. Наиболее популярной и распространённой технологией на сегодняшний

день является PHP, во многом благодаря своей бесплатности.

Было принято решение использовать для разработки технологию PHP. Главными аргументами в пользу этой технологии являются большие функциональные возможности, наличие высокоуровневых средств организации пользовательского интерфейса и работы с базой данных.

При выборе СУБД определись следующие требования:

Модель жизненного цикла ИС — структура, определяющая последовательность выполнения и взаимосвязи процессов, действий и задач на протяжении жизненного цикла. Модель жизненного цикла зависит от специфики, масштаба и сложности проекта и специфики условий, в которых система создается и функционирует.

Каскадная модель жизненного цикла предусматривает последовательное выполнение всех этапов проекта в строго фиксированном порядке.

Этапы проекта в соответствии с каскадной моделью:

В качестве обеспечения информационной безопасности применены сетевые решения, предлагающие дополнительные возможности защиты на уровне маршрутизаторов. Это позволяет блокировать доступ к отдельным устройствам, создавать разные категории доступа.

Так как разрабатываемая информационная система не является сложной и

сигнала. Стандарт Wi-Fi даёт клиенту полную свободу при выборе критериев для

соединения. Более подробно принцип работы описан в официальном тексте стандарта.

При установке беспроводной локальной сети использовался маршрутизатор D-Link TD-W8910G и свитч D-Link DGS 3200-24. На каждый компьютер был установлен сетевой адаптер для беспроводной сети D-Link TL- WN723N.

Установка сети осуществляется в несколько шагов:

-

Моделирование будущей сети с помощью Cisco Packet Tracer. -

Установка необходимого оборудования. -

Установка необходимого программного обеспечения. -

Настройка подключения к Интернету. -

Объединение компьютеров в сеть, используя мастер настройки сети. -

Настройка безопасности сети. -

Тестирование работоспособности сети. -

Устранение имеющихся неполадок.

Пользуясь программой-симулятором Cisco Packet Tracer, я смоделировал будущую сеть. Сеть состояла из 4 компьютеров. Один из компьютеров был выделен в качестве сервера.

Пользуясь программой-симулятором Cisco Packet Tracer, я смоделировал будущую сеть. Сеть состояла из 4 компьютеров. Один из компьютеров был выделен в качестве сервера.Рис. 1 Моделирование информационной сети

На каждый компьютер был установлен сетевой адаптер для работы в беспроводной сети. Сетевой адаптер был вмонтирован в PCI-порт материнской карты. Было установлено соответствующее программное обеспечение в виде драйвера. Свитч был подключен к компьютеру-серверу по средствам RJ-45-

порта. Маршрутизатор был подключен к свитчу по средствам RJ-45-порта. На сервер был установлен драйвер и соответственно настроен.

На каждый компьютер было установлено основное программное обеспечение, использующееся на предприятии. Это: операционная система Windows 10 компании Microsoft, пакет офисных программ Microsoft Office, антивирусная программа Dr.Web, информационная система «1С:Предприятие 8», интернет-браузер Google Chrome. А на компьютер-сервер была установлена серверная операционная система Microsoft Windows Server 2012 R2.

На каждый компьютер было установлено основное программное обеспечение, использующееся на предприятии. Это: операционная система Windows 10 компании Microsoft, пакет офисных программ Microsoft Office, антивирусная программа Dr.Web, информационная система «1С:Предприятие 8», интернет-браузер Google Chrome. А на компьютер-сервер была установлена серверная операционная система Microsoft Windows Server 2012 R2.Рис. 2 Установка программного обеспечения

Маршрутизатор беспроводной сети был подключен к имеющемуся выходу в сеть Интернет по средствам RJ-45-порта. Была произведена настройка подключения к сети Интернет.

На каждом компьютере было включено сетевое обнаружение, на сервере был включен необходимый мастер настройки беспроводной сети. Компьютеры были подсоединены к беспроводной локальной сети.

На компьютер-сервер был установлен программный комплекс, предназначенный для защиты от несанкционированного доступа Firewall. Бала произведена настройка и отладка Firewall.

Для тестирования работоспособности сети и выявления неисправностей в работе сети на сервере был запущен «Мастер диагностики и исправления сетевых проблем».

Выявленные при работе «Мастера диагностики и исправления сетевых проблем» проблемы были решены с помощью центра справки и поддержки Windows (раздел "Устранение неполадок в беспроводных сетях").

Рис. 3 Настройка сети

- 1 2 3 4 5 6

Стратегия развития бизнес процессов организации

Схема управления ООО «Group IB» представлена на рисунке 3:

Схема управления ООО «Group IB» представлена на рисунке 3:

Рис. 1 Схема управления предприятием

Бизнес процессы управления на уровне предприятия представлены на рисунке 2:

Специалисты, выполняющие распоряжения

Конечный результат

Рис. 2 Бизнес процессы управления на уровне ООО «Group IB»

Рис. 2 Бизнес процессы управления на уровне ООО «Group IB» Бизнес процесс управления ООО «Group IB» включает следующие функции:

-

проведение технических советов по определенной тематике; -

проведение совещаний по определенной тематике; -

разработка и принятие программ по выполнению определенных работ и их реализация; -

издание приказов, распоряжений; -

контроль за соблюдением внутренних распоряжений и актов.

В качестве базового бизнес процесса был выбран один из составляющих обеспечивающего бизнес процесса "Разработка ТЗ и его выполнение" - бизнес процесс "Выполнение ПНР". Функциями данного бизнес процесса является выполнение программных и технических работ по разработке и настройке абонентских систем, а также решение абонентских вопросов.

Данный бизнес процесс на предприятии не автоматизирован.

Целью разработки системы является автоматизация получения и обработки заявок от абонентов.

Данная

система будет использоваться в подразделении ПНР.

Рис. 3 Бизнес процессы управления на уровне ООО «Group IB»

Последовательность действий выполнения бизнес-процесса после автоматизации, будет следующей:

-

Просмотр принятых системой заявок от абонентов. -

Составление отчетной таблицы. -

Вывод таблицы для просмотра. -

Принятие заявок на обработку (удаление из базы данных системы). -

Вывод заявок в текстовые файлы, отсортированные по дате получения заявки.

Бизнес требования к системе разделяются на функциональные и нефункциональные.

Функциональные бизнес требования:

-

Ввод данных абонентом: название предприятия, описание проблемы, имя, контактный e-mail, телефон/факс, дата заключения договора и его номер. -

Сохранение данных в БД системы. -

Вывод данных в удобной табличной форме. -

Очистка БД.

Для выбора языка программирования необходимо определить требования к среде программирования. В процессе анализа требований и классификации самой проектируемой ИАС были определенны следующие требования к среде проектирования:

-

кроссплатформенность, необходимая для интеграции с другими подсистемами; -

гибкость, позволяющая без дополнительных затрат изменять, дорабатывать информационную систему; -

безопасность; -

язык программирования должен предоставлять широкие возможности по работе с современными СУБД.

Существует много различных технологий, позволяющих создавать web- приложения разной степени сложности. К ним относятся ASP, ASP.NET, PHP, JSP и многие другие. Наиболее популярной и распространённой технологией на сегодняшний

день является PHP, во многом благодаря своей бесплатности.

Было принято решение использовать для разработки технологию PHP. Главными аргументами в пользу этой технологии являются большие функциональные возможности, наличие высокоуровневых средств организации пользовательского интерфейса и работы с базой данных.

При выборе СУБД определись следующие требования:

-

кроссплатформенность СУБД; -

полная совместимость с выбранной средой разработки (PHP); -

простота использования и внедрения; -

надежность, позволяющая обеспечить решение задачи постоянного наполнения и обеспечения сохранность данных.

Модель жизненного цикла ИС — структура, определяющая последовательность выполнения и взаимосвязи процессов, действий и задач на протяжении жизненного цикла. Модель жизненного цикла зависит от специфики, масштаба и сложности проекта и специфики условий, в которых система создается и функционирует.

Каскадная модель жизненного цикла предусматривает последовательное выполнение всех этапов проекта в строго фиксированном порядке.

Этапы проекта в соответствии с каскадной моделью:

-

формирование требований -

проектирование -

реализация -

тестирование -

ввод в действие -

эксплуатация и сопровождение

В качестве обеспечения информационной безопасности применены сетевые решения, предлагающие дополнительные возможности защиты на уровне маршрутизаторов. Это позволяет блокировать доступ к отдельным устройствам, создавать разные категории доступа.

Так как разрабатываемая информационная система не является сложной и