Файл: Автономная некоммерческая организация дополнительного профессионального образования Академия АйТи.docx

Добавлен: 19.10.2024

Просмотров: 24

Скачиваний: 0

СОДЕРЖАНИЕ

Тема 3.1.2. Криптографические методы защиты информации. (4 ак.ч.)

Упражнение № 3.1.2.1.Изучение базовых криптографических операций

Задача 3.1.2.1.1. Установка необходимых программ

Задача 3.1.2.1.2. Кодирование Base64

Задача 3.1.2.1.3. Похищение закрытого ключа шифрования с помощью кодирования Base64

Задача 3.1.2.1.4. Кодирование Hex (шестнадцатеричное)

Задача 3.1.2.1.5. Изучение операции XOR

Задача 3.1.2.1.5. Изучение шифра гаммирования на операции XOR

Упражнение № 3.1.2.2.Изучение основных криптографических алгоритмов

Задача 3.1.2.2.1. Изучение алгоритмов симметричного шифрования

Задача 3.1.2.2.2. Изучение алгоритма асимметричного шифрования RSA

Задача 3.1.2.2.3. Изучение алгоритмов хеширования

Задача 3.1.2.2.4. Изучение порядка простановки и проверки электронной подписи

| Почему часть текста расшифровывается?____________________________ Шифрование происходит по символно при замене ключа ТЕ СИМВОЛЫ КОТОРЫЕ СОВПАДАЮТ РАСШИФРОВАЮТСЯ __________________________________________________________________ __________________________________________________________________ __________________________________________________________________ __________________________________________________________________ |

Задача 3.1.2.1.5. Изучение шифра гаммирования на операции XOR

| Гаммирование. |

-

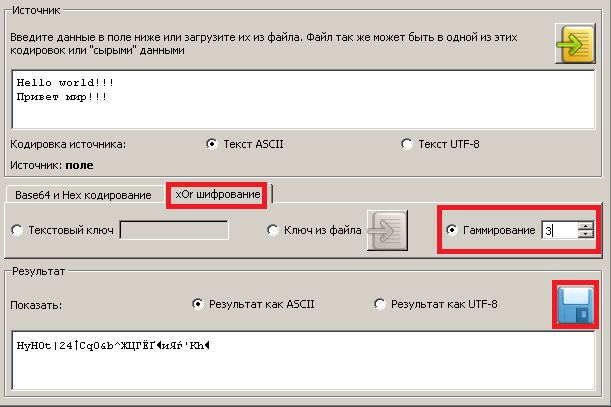

Запустите программу cryptography_study, которая располагается по пути C:\Temp\cryptography_study\cryptography_study.exe. Выберете тип кодирования «xOr шифрование»\«Гаммирование» как на рисунке. При необходимости отредактируйте текст источника.

-

Укажите начальное значение генератора гаммы, например 3. Это начальное значение фактически является ключом. Полученный результат сохраните в файл C:\Temp\crypt.dat. -

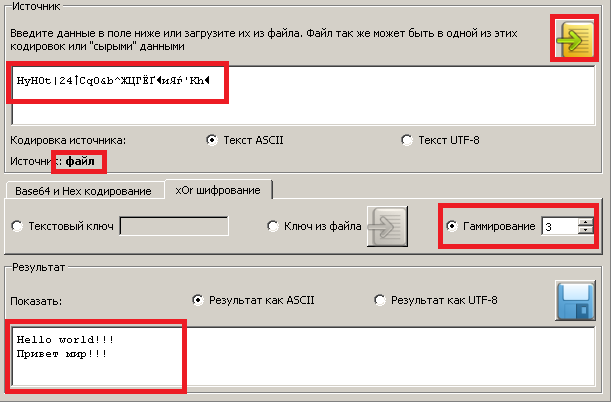

Выполните обратное шифрование. Для этого загрузите файл C:\Temp\crypt.dat как источник «Загрузить как ASCII…», нажав на кнопку (в разделе источник) и укажите то же самое начальное значение генератора гаммы. Убедитесь, что расшифрование производится корректно.

(в разделе источник) и укажите то же самое начальное значение генератора гаммы. Убедитесь, что расшифрование производится корректно.

-

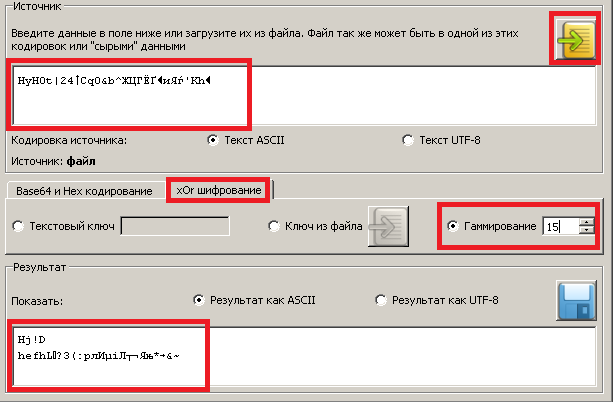

Выберете другое начальное значение генератора гаммы и убедитесь, что расшифрование происходит некорректно. -

Закройте все открытые окна.

| Сообщите преподавателю о завершении выполнения упражнения |

Упражнение № 3.1.2.2.

Изучение основных криптографических алгоритмов

Описание упражнения

Данное упражнение предназначено для практического изучения алгоритмов симметричного и асимметричного шифрования и хеширования.

| Время выполнения упражнения 90 минут |

Задача 3.1.2.2.1. Изучение алгоритмов симметричного шифрования

-

Присоединитесь к лабораторной машине (см. Введение) и войдите в систему от имени локальной учётной записи Administrator с паролем Pa$$w0rd. -

Запустите демонстрационный криптографический модуль Crypto Demo, выбрав последовательно Пуск → Все программы → Cryptography Demonstration → CryptoDemo 1.0. -

Введите в поле Key окна программы значение ключа шифрования: 0123456789012345678901234. Введите в поле Data окна программы изречение Кузьмы Пруткова из файла C:\Temp\XOR\XOR_cmd\plain.txt. Текст нужно обязательно ввести, т.к. при копировании возникают ошибки. -

Зашифруйте набранный текст выбранным ключом, выбирая последовательно в поле Encryption Algorithm каждый из доступных алгоритмов симметричного шифрования и нажимая кнопку Encrypt. -

Выпишите значение зашифрованного текста в кодировке BASE64 из поля Encrypted Data.

| Triple DES (3DES): |

| | |

| | |

| MIHXBgkrBgEEAYI3WAOggckwgcYGCisGAQQBgjdYAwGggbcwgbQCAwIAAAICZgMC AgDABAjleVK3va2wRQQQ3GxHhGQoy+U+WgZf3P+RCwSBiDGKKZsCTEKxsogvn3Mi VL8OKaeCSlQg1i7WcExt4SZSIUMXjYzO9By3RubCHTXtszAdkfgJ2kFA5o1lbewD DWy9mnECL30kAOcR3lwaJ08Ni9NIdwh8+FIjscrQgoCcTrbvlzoCk6bR28mPHpfj mFmdu2BgNbL18rixrHgufU1UQEtkdlfcVvU= | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| DES: | |

| MIHWBgkrBgEEAYI3WAOggcgwgcUGCisGAQQBgjdYAwGggbYwgbMCAwIAAAICZgEC AUAECBFjEq5zQAUpBBCkHeZ99w/i/If1MgA2dqfRBIGIAcmMOlh0XMDLaqBsLGfD kDE4y2ociwDqPZw2A6ToMPVfofT49tp4rCbvqnukY2UvNd0Tf6qD+2gsdy6y7Ujs I1GDNWyODbYDYv0LuGtUWM8knD8cJIQD+qcB7ROO2BGxQ+P8WfQR+EckqtbHCVNj kp2elEZ/fmR6zJoD2Zw967f13IEpgWrp8A== | |

| | |

| | |

| | |

| | |

| | |

| RSA RC4: | |

| | |

| MIHJBgkrBgEEAYI3WAOggbswgbgGCisGAQQBgjdYAwGggakwgaYCAwIAAAICaAEC AgCABAAEEPbVYkcyPGr3nDYVAELpX/AEgYKj1OVrbtNp0BWvxxzgC+liqOUrZWkE MJeykUvU+0Z4UJ8suw6WdWcX//FoIberSv4Z5xOu/CgHr/W/h/KswOIV+imb1hh/ PTiZF6dLzc01tM3ctlPV7cWsjxcoE+us/EeDtbWOTt5wmU1aiMwIdQ0MVKKQsw4F gskRj+cvpKGokWcv | |

| | |

| | |

| | |

| | |

| | |

| RSA RC2: | |

| | |

| | |

| | |

| MIHXBgkrBgEEAYI3WAOggckwgcYGCisGAQQBgjdYAwGggbcwgbQCAwIAAAICZgIC AgCABAgCB5BV3S2a/wQQK6oQproAw3IbKLjlW0U6awSBiBEoWqv5RFHV9t0AQUsF MI2o7ISgv48IxuSIpeSSeyDYerOln1702MDvJObY3ykIozVDcBU3ExCAiIEiTIU7 MBx2sGN0qoEvylY/n35FXGj0D2yD2ViYFP0Fo3buIQONRGqn2XC85l8npF17rdMX zA01QkhozM8GK6/PjJL37jnV0oQOYF79EJQ= | |

| | |

| | |

| | |

| |

| Различается ли длина зашифрованного текста при выборе различных алгоритмов шифрования? Почему? ______Да____зависит от метода различаться длина, так для triple des, des, rsa rc2 равен 296 знаков, а для RSARC =276 __________________________ |

-

Измените одну любую букву в открытом тексте. Зашифруйте изменённый текст выбранным ключом, выбирая последовательно в поле Encryption Algorithm каждый из доступных алгоритмов симметричного шифрования и нажимая кнопку Encrypt.

Насколько сильно изменилось значение зашифрованного текста в поле EncryptedData по сравнению с выписанным ранее? ____после изменения одной буквы код практически весь поменялся т.е. поменялся занчительно _______________

-

Закройте все открытые окна.

Задача 3.1.2.2.2. Изучение алгоритма асимметричного шифрования RSA

-

Откройте файл с простыми числами C:\Temp\RSA\prime.txt. Запустите программу C:\Temp\RSA\euclid.exe. -

Запустите MSExcel и откройте таблицу C:\Temp\RSA\RSAKeys.xls. -

Проверьте работу Программы, изменив значение исходного (шифруемого) числа. Убедитесь, что изменились значения Зашифрованного и Расшифрованного чисел.

Для корректной работы программы потребуется Включить макросы. Обратите внимание на сообщение Безопасности.

Закройте и запустите вновь приложение MS Excel.

-

Заполните ячейки таблицы в соответствии с описанием из колонки Примечания, соотнеся наименование переменных в таблице с наименованием переменных в программе Euclid -

Выпишите параметры алгоритма RSA:

| p: 4507 | q:4073 |

| n:1835711 | m:18348432 | |

| d:16745993 | e:7621433 |

-

Запишите шифруемое число и его зашифрованное значение:

Исходное (шифруемое) число:12387609

Зашифрованное число:7551613

-

Закройте все открытые окна.

Задача 3.1.2.2.3. Изучение алгоритмов хеширования

-

Запустите демонстрационный криптографический модуль Crypto Demo, выбрав последовательно Пуск → Все программы → CryptographyDemonstration → CryptoDemo 1.0. -

Переключитесь на вкладку Hashing. Введите в поле данных окна программы изречение Кузьмы Пруткова из файла C:\Temp\XOR\XOR_cmd\plain.txt. Текст нужно обязательно ввести, т.к. при копировании возникают ошибки. -

Выберите последовательно в поле Hash Algorithm каждый из доступных алгоритмов хеширования и нажмите кнопку Get Hash. Выпишите значение хэша для каждого из алгоритмов.

| MD2: 846A9499FD38C0DB122768808C38094E |

| MD4: A162A85EF60499547F7DBA9440C62727 | |

| MD5: EE88038E500189133E7423DF43D1081E | |

| SHA1: C6FDDF9830F561A980D453DF275BF8ACA2AC95D2 | |

| |

| Различается ли длина хэша при выборе различных алгоритмов хеширования файла?_____да___различается_ разные классы хэширования у _MD2- MD5 класс – размер хэша 128 бит, SHA1 – 160 бит __________________ |

-

Измените любую одну букву в исходном тексте. Посчитайте и выпишите хэш изменённого текста.

| MD2: A11AAC2B48E60B8059C32BEB7C797F19 |

| MD4: 9F4BB5A1BACB809AB43874850425E4CE | |

| MD5: E94777140069121200BDC21DCA3FB7E4 | |

| SHA1: 0C0AB4F49E54AC8BD8EA13B29A0CA73DC3D1ABC3 | |

| |

| Насколько сильно изменилось его значение по сравнению с выписанным ранее? ________существенно поменялось значение, символов_________________________________________________ Почему? ___заменили символ, что вприципе не меняет кол-во знаков__т.к. получается всегда фиксированный хэш_________________________________________________ |

-

Закройте все открытые окна.

Задача 3.1.2.2.4. Изучение порядка простановки и проверки электронной подписи

-

Создайте на Рабочем столе файл test.txt. Откройте его на редактирование. Наберите латиницей произвольный текст (например, на английском языке: the quick brown fox jumps over the lazy dog 01234567890. Сохраните и закройте файл. -

Создайте на Рабочем столе пустые файлы decrypt.txt и encrypt.txt -

Запустите демонстрационный модуль Digital Signature.exe из папки C:\Temp\Digital Signature -

Ознакомьтесь с описанием программы. -

Загрузите в окне Отправителя ранее созданный файл test.txt. -

Сформируйте ключевую пару Отправителя. -

Сформируйте ключевую пару Получателя. Пошлите ключевую пару Отправителю (нужно нажать кнопку Послать в окне Получателя). -

Получите ключи в окне Отправителя (нужно нажать кнопку Получить в окне Отправителя). -

Зашифруйте и подпишите отправляемый Получателю тестовый файл, нажав кнопку Закодируйте и подпишитесь. Пошлите информацию Получателю. -

В окне Получателя убедитесь в «приеме» информации. Сохраните полученный файл как encrypt.txt. -

Проверьте подпись, результат сохраните в файл decrypt.txt -

Откройте Проводник. Выпишите и сравните размеры файлов:

test.txt: 55 b

encrypt.txt: 1,06 Kb

decrypt.txt: 55 b

-

Средствами Блокнота просмотрите содержание файлов encrypt.txt и decrypt.txt

| Сравните размеры файлов. Какие выводы Вы можете сделать?_ encrypt стал больше «весить» т.к. для шифрования сообщения используется поточная система т.е. шифруем по символьно_________ __________________________________________________________________ __________________________________________________________________ |