Файл: Система защиты информации в зарубежных странах (Теоретические аспекты систем защиты информации).pdf

Добавлен: 12.03.2024

Просмотров: 58

Скачиваний: 0

СОДЕРЖАНИЕ

Глава 1 Теоретические аспекты систем защиты информации

1.1 Система защиты информации и ее построение

1.2 структура системы защиты информации

Глава 2 Организация систем защиты информации в зарубежных странах

2.1 Система защиты информации в компании IBM

2.2 Организация сетевой политики безопасности компании Cisco Systems

В компании IBM следуют этапам разработки политики безопасности, имеется структура руководящих документов по обеспечению информационной безопасности: корпоративная политика безопасности, стандарты, процедуры. Компания Cisco разработку информационной безопасности начинает с оценки рисков сети и создания рабочей группы по реагированию на инциденты. Создаются политики использования, описывающие обязанности и роли сотрудников для надлежащей защиты корпоративной конфиденциальной информации, политики допустимого использования для партнеров и политика допустимого использования для администраторов. Анализ рисков заключается в категорировании информационных активов компании, определении наиболее значимых угроз и уязвимости активов и обоснованному выбору соответствующие контрмеры безопасности.

В Западной Европе политика безопасности информации и информационных систем представляет защиту целостности информации и гарантирование доступа к ней. С конца 1990-х годов члены Евросоюза создали правовые и оперативные структуры для ответа на нападения против своих информационных систем и защиты критической информационной инфраструктуры, которые классифицируются по трем категориям:

- CSIRT и CERT, которые осуществляют мониторинг, ранее предупреждение и ответ на нападения.

- Подразделения борьбы с компьютерной преступностью.

- Другие подразделения, которые ответственны за защиту критической инфраструктуры.

Сегодня страны имеют зачатки национального законодательства, которые относятся к использованию глобального информационного пространства, в то же время отсутствуют международные соглашения и весьма противоречивы обычаи использования сети. В то же время спорных ситуаций в связи с использованием сети интернет становится все больше и постепенно формируется судебная практика по данным общественным отношениям.

Решение же проблемы создания комплексной системы защиты требует не только научно обоснованных концепций комплексной защиты, но и создания хорошего инструментария в виде разнообразных средств обеспечения защиты информации.

В настоящее время наиболее распространенными и опасными угрозами информационной безопасности являются кража информации, халатность сотрудников организации, саботаж, вредоносные программы, спам, хакерские атаки, финансовое мошенничество, аппаратно-программные сбои, кража оборудования.

Исходя из перечисленных угроз, целесообразно использовать при создании системы защиты информации именно системный подход, который базируется на комплексном применении технических, организационных, морально-этических и законодательных средств защиты.

СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ

- Esterle A. National and European information security policies// Esterle A., Hanno Raqck and Burkard Schmitt. Information Security: A new Challenge for EU. EU Institute for Security Studies. 2005.

- Аверченков В.И., Рытов М.Ю., Кондрашин Г.В., Рудановский М.В. Системы защиты информации в ведущих зарубежных странах. Учебное пособие для вузов. — Брянск: БГТУ, 2007.

- Алгулиев Р.М. Методы синтеза адаптивных систем обеспечения информационной безопасности корпоративных сетей / Р.М. Алгулиев. — М.: УРСС, 2001.

- Березюк Л.П. Организационное обеспечение информационной безопасности: учеб. пособие / Л.П. Березюк. – Хабаровск: Изд-во ДВГУПС, 2008.

- Герасименко В.А., Малюк А.А. Основы защиты информации / В.А. Герасименко, А.А. Малюк. — М.: Инкомбук, 1997.

- Жук О.Ю. Аудит информационной безопасности в системах электронного документооборота / О.Ю. Жук // Архивы и делопроизводство. — 2008. — № 3.

- Климов В.А. Методологические основы обеспечения информационной безопасности объекта / В.А. Климов // Защита информации. Конфидент. –2000. – № 1.

- Леонов А.П. Безопасность автоматизированных банковских и офисных систем / А.П. Леонов. — Минск: НКПБ, 1996.

- Общесистемные вопросы защиты информации / под ред. Е.М. Сухорева. – М.: Радиотехника, 2003.

- Петренко С.А. Лучшие практики создания корпоративных нормативных документов по безопасности. Информационно-методический журнал «Защита информации. Инсайд», - 2005 - №№ 5,6.

- Семкин С.Н. Основы организационного обеспечения информационной безопасности объектов информатизации: Учебное пособие. / С.Н. Семкин – М.: Гелиос АРВ, 2005.

- Ярочкин В.И. Безопасность информационных систем / В.И. Ярочкин. — М.: Ось-89, 1996.

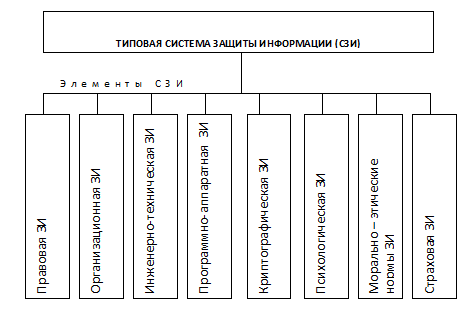

ПРИЛОЖЕНИЕ ТИПОВАЯ СХЕМА СРЕДСТВ ЗАЩИТЫ ИНФОРМАЦИИ

-

Ярочкин В.И. Безопасность информационных систем / В.И. Ярочкин. — М.: Ось-89, 1996. — С. 208. ↑

-

Алгулиев Р.М. Методы синтеза адаптивных систем обеспечения информационной безопасности корпоративных сетей / Р.М. Алгулиев. — М.: УРСС, 2001. — С. 32 — 33. ↑

-

Леонов А.П. Безопасность автоматизированных банковских и офисных систем / А.П. Леонов. — Минск: НКПБ, 1996. — С. 15 — 17. ↑

-

Жук О.Ю. Аудит информационной безопасности в системах электронного документооборота / О.Ю. Жук // Архивы и делопроизводство. — 2008. — № 3. — С.123 — 128. ↑

-

Герасименко В.А., Малюк, А.А. Основы защиты информации / В.А. Герасименко, А.А. Малюк. — М.: Инкомбук, 1997. — С. 375. ↑

-

Леонов А.П. Безопасность автоматизированных банковских и офисных систем / А.П. Леонов. — Минск: НКПБ, 1996. — С. 87 — 88. ↑

-

Климов В.А. Методологические основы обеспечения информационной безопасности объекта / В.А. Климов // Защита информации. Конфидент. – 2000. – № 1. – С. 85. ↑

-

Аверченков В.И., Рытов М.Ю., Кондрашин Г.В., Рудановский М.В. Системы защиты информации в ведущих зарубежных странах. Учебное пособие для вузов. — Брянск: БГТУ, 2007. — С. 17 ↑

-

Аверченков В.И., Рытов М.Ю., Кондрашин Г.В., Рудановский М.В. Системы защиты информации в ведущих зарубежных странах. Учебное пособие для вузов. — Брянск: БГТУ, 2007. — 223 с. ↑

-

Общесистемные вопросы защиты информации / под ред. Е.М. Сухорева. – М.: Радиотехника, 2003 – С. 209. ↑

-

Семкин С.Н. Основы организационного обеспечения информационной безопасности объектов информатизации: Учебное пособие. / С.Н. Семкин – М.: Гелиос АРВ, 2005 – С. 64. ↑

-

Петренко С.А. Лучшие практики создания корпоративных нормативных документов по безопасности. Информационно-методический журнал «Защита информации. Инсайд», - 2005 - №№ 5,6. ↑

-

Аверченков В.И., Рытов М.Ю., Кондрашин Г.В., Рудановский М.В. Системы защиты информации в ведущих зарубежных странах. Учебное пособие для вузов. — Брянск: БГТУ, 2007. — С. 178. ↑

-

Аверченков В.И., Рытов М.Ю., Кондрашин Г.В., Рудановский М.В. Системы защиты информации в ведущих зарубежных странах. Учебное пособие для вузов. — Брянск: БГТУ, 2007. — С. 179. ↑

-

Esterle A. National and European information security policies// Esterle A., Hanno Raqck and Burkard Schmitt. Information Security: A new Challenge for EU. EU Institute for Security Studies. 2005. – P.39. ↑