Файл: Классификация и характеристика видов, методов и средств защиты информации и их соотношение с объектами защиты (Воздействия вредоносных программ и программного обеспечения. Методы и средства защиты информации).pdf

Добавлен: 12.03.2024

Просмотров: 22

Скачиваний: 0

СОДЕРЖАНИЕ

Глава 1. Теоретические основы защиты информации

1.1 Общие сведения об информации и ее свойствах

1.2. Проблемы и особенности защиты информации

1.3. Воздействия вредоносных программ и программного обеспечения

Глава 2. Методы и средства защиты информации

2.1. Классификация мер обеспечения защиты информации

2.2. Классификация средств защиты информации

2.3. Классификация методов защиты информации

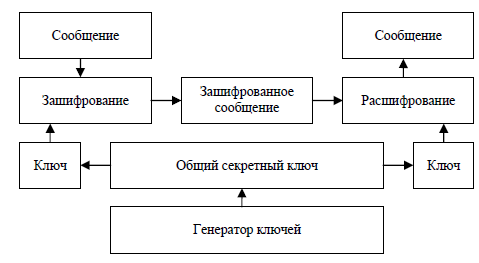

В симметричных методах шифрования один и тот же ключ, который хранится в секрете, применяется и для шифровки, и для расшифровки информации (рис. 5).

Рисунок 5. Использование симметричного метода шифрования

Основной недостаток симметричного шифрования - это то, что секретный ключ должен быть известен и отправителю, и адресату. В одном случае, это ставит новую проблему рассылки ключей. В другом случае, по причине наличия расшифрованной и шифрованной информации адресат не сможет доказать, что он получил данную информацию от конкретного отправителя, так как такое же сообщение он мог сгенерировать и сам.

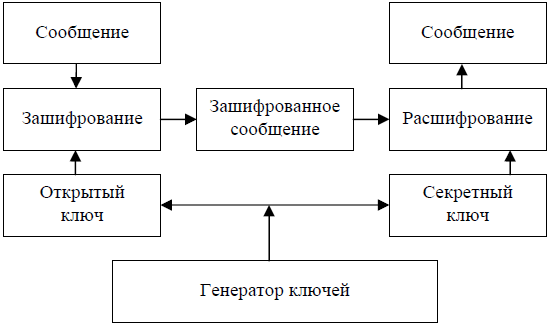

Наиболее перспективными системами криптографической защиты данных считаются системы, которые основаны на асимметричных методах шифрования (рис. 6).

Рисунок 6. Использование асимметричного метода шифрования

В таких системах для зашифрования сообщения применяется один ключ, а для расшифрования другой. Первый ключ не секретный и может быть опубликован для применения всеми пользователями системы, которые зашифровывают информацию. Расшифрование сообщения известным ключом невозможно. Для расшифрования сообщения адресат зашифрованной информации применяет второй ключ, который является секретным. Естественно, ключ расшифрования не может быть определен из ключа зашифрования.

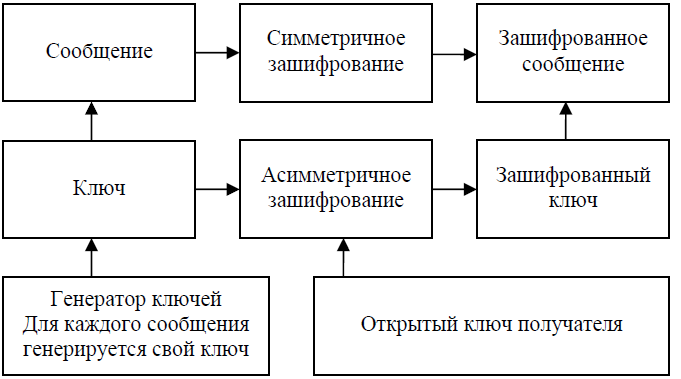

Основной недостаток асимметричных методов - это их низкое быстродействие, а именно они на 3–4 порядка медленнее симметричных[13] [5]. Поэтому эти методы сочетают с симметричными. Так, при рассылки ключей вначале информацию симметрично шифруют случайным ключом, потом этот ключ шифруют открытым асимметричным ключом адресата, после чего информация и ключ отправляются по сети.

Эффективное шифрование, которое реализовано путем сочетания симметричного и асимметричного методов, иллюстрирует рис. 7.

Рисунок 7. Эффективное шифрование сообщения

Таким образом, основными направлениями применения криптографических методов являются передача конфиденциальной информации по каналам связи (к примеру, по электронной почте), хранение информации (баз данных, документов) на носителях в зашифрованном виде, установление подлинности передаваемых сообщений.

Криптография занимается поисками решений четырех важных проблем безопасности - аутентификации, конфиденциальности, контроля участников взаимодействия и целостности. Шифрованием является преобразование данных в нечитабельную форму с помощью ключей шифрования-расшифровки. Шифрование позволяет обеспечить конфиденциальность, сохраняя секретность информацию от тех, кому она не предназначена.

Исходя из вышесказанного, можно сделать вывод о том, что к мерам физической защиты информации относят защиту от огня, от воды, от воровства и кражи, от несанкционированного доступа в помещение и т.д. К аппаратным средствам защиты информации относят электронные и электронно-механические устройства, которые включены в состав технических средств компьютерной сети и выполняют (самостоятельно или в едином комплексе с программными средствами) отдельные функции обеспечения информационной безопасности.

Программные средства защиты - это специальные программы и программные комплексы, предназначенные для защиты информации. По сравнению с программными средствами защиты аппаратные имеют большую производительность, особенно, при использовании их в устройствах криптографической защиты

Подведя итог, можно выделить основные виды защиты информации: традиционные, нетрадиционные и криптографические.

Традиционные меры безопасности подразделяются на организационные и технические. К техническим мерам можно отнести защиту от несанкционированного доступа к системе и др. К организационным мерам можно отнести тщательный подбор персонала и охрану серверов.

К нетрадиционным задачам защиты электронной информации, является аутентификация электронной информации в условиях, когда стороны, обменивающиеся информацией, не доверяют друг другу. Данная проблема связана с созданием систем электронной цифровой подписи.

Криптографические методы защиты информации являются специальными методами шифрования, кодирования в результате которого ее содержание становится недоступным без предъявления ключа криптограммы и обратного преобразования.

ЗАКЛЮЧЕНИЕ

Информация – сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления. Информации имеет следующие свойства: конфиденциальность, ценность, достоверность, своевременность.

Меры обеспечения безопасности компьютерных сетей делятся на: правовые (законодательные), организационные (административные), морально-этические, физические, технические (аппаратно-программные).

К мерам физической защиты информации относят защиту от огня, от воды, от воровства и кражи, от несанкционированного доступа в помещение и т.д. К аппаратным средствам защиты информации относят электронные и электронно-механические устройства, которые включены в состав технических средств компьютерной сети и выполняют (самостоятельно или в едином комплексе с программными средствами) отдельные функции обеспечения информационной безопасности.

Программные средства защиты - это специальные программы и программные комплексы, которые предназначены для защиты информации. По сравнению с программными средствами защиты аппаратные имеют большую производительность, особенно, при использовании их в устройствах криптографической защиты.

Существуют следующие методы обеспечения защиты информации: препятствие, управление доступом, регламентация, маскировка информации, побуждение, принуждение, противодействие вирусам. Эти методы обеспечения информационной безопасности осуществляются на практике применением разных механизмов защиты, для создания которых используются следующие основные средства: морально-этические и законодательные, программные, физические, аппаратные, аппаратно-программные, организационные.

Виды защиты информации могут быть: традиционные, нетрадиционные и криптографические.

Традиционные меры безопасности подразделяются на:

- Технические. Защита от несанкционированного доступа к системе, резервирование особо важных компьютерных подсистем, организацию вычислительных сетей с возможностью перераспределения ресурсов в случае нарушения работоспособности отдельных звеньев и многое другое.

- Организационные. Охрана серверов и тщательный подбор персонала.

К нетрадиционным задачам защиты электронной информации, является аутентификация электронной информации в условиях, когда обменивающиеся информацией стороны не доверяют друг другу. Эта проблема связана с созданием систем электронной цифровой подписи.

Идентификацию и аутентификацию пользователей можно считать основой программно-технических средств безопасности, потому что остальные сервисы рассчитаны на обслуживание именованных субъектов.

Криптографические методы защиты информации – это специальные методы шифрования, кодирования в результате которого ее содержание становится недоступным без предъявления ключа криптограммы и обратного преобразования. Это безусловно наиболее самый надежный метод защиты информации, а не доступ к ней, даже если информацию смогут украсть, ее все равно не возможно открыть.

СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ

- Алферов А. П., Зубов А. Ю., Кузьмин А. С., Черемушкин А. В. Основы криптографии: Учебное пособие — М.: Гелиос АРВ, 2001 г.-480 с.

- Балдин В.К., Уткин В.Б. Информатика: Учеб. для вузов. - М.: Проект, 2003. - 304 с.

- Бармен С. Разработка правил информационной безопасности. - М.: Издательский дом «Вильямс», 2002. - 208 с.

- Безбогов А.А. Методы и средства защиты компьютерной информации: учебное пособие / А.А. Безбогов, А.В. Яковлев, В.Н. Шамкин. – Тамбов: Изд-во Тамб. гос. техн. ун-та, 2006. – 196 с.

- Биячуев Т.А. Безопасность корпоративных сетей. Учебное пособие / под ред. Л.Г.Осовецкого - СПб.: СПбГУ ИТМО, 2004. - 161 с.

- Бэнкс М. Информационная защита ПК/ - Киев: «Век», 2001. - 272 с.

- Журнал «Компьютерра» №2 (766) январь 2009г.

- Информационная безопасность и защита информации: Учебное пособие. - Ростов-на-Дону: Ростовский юридический институт МВД России, 2004. - 82 с.

- Кудинов Ю. И., Пащенко Ф. Ф. Основы современной информатики: Учебное пособие. 2-е изд., испр. — СПб.: Издательство «Лань», 2011. — 256 с.

- Олифер В., Олифер Н. Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 2-е изд. - СПб.: Питер, 2002, - 247 c.

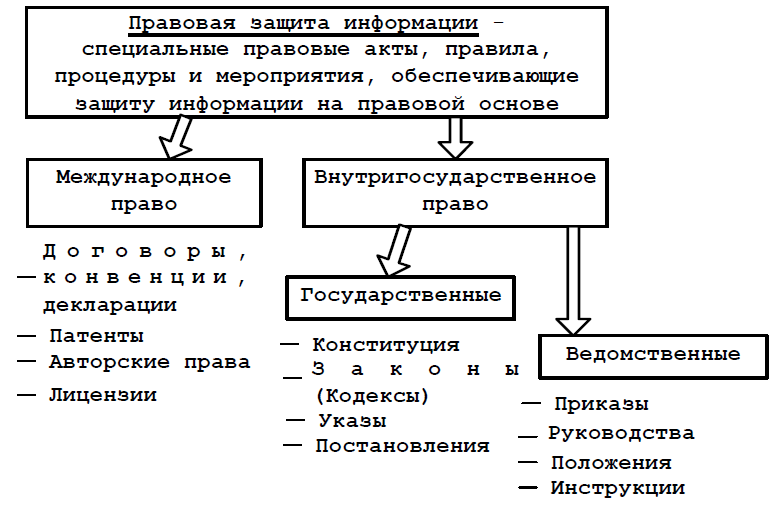

ПРИЛОЖЕНИЕ. СХЕМА ПРАВОВОЙ ЗАЩИТЫ ИНФОРМАЦИИ

-

Безбогов А.А. Методы и средства защиты компьютерной информации: учебное пособие / А.А. Безбогов, А.В. Яковлев, В.Н. Шамкин. – Тамбов: Изд-во Тамб. гос. техн. ун-та, 2006. – 196 с. ↑

-

Кудинов Ю. И., Пащенко Ф. Ф. Основы современной информатики: Учебное пособие. 2-е изд., испр. — СПб.: Издательство «Лань», 2011. — 256 с. ↑

-

Безбогов А.А. Методы и средства защиты компьютерной информации: учебное пособие / А.А. Безбогов, А.В. Яковлев, В.Н. Шамкин. – Тамбов: Изд-во Тамб. гос. техн. ун-та, 2006. – 196 с. ↑

-

Бармен С. Разработка правил информационной безопасности. - М.: Издательский дом «Вильямс», 2002. - 208 с. ↑

-

Информационная безопасность и защита информации: Учебное пособие. - Ростов-на-Дону: Ростовский юридический институт МВД России, 2004. - 82 с. ↑

-

Олифер В., Олифер Н. Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 2-е изд. - СПб.: Питер, 2002, - 247 c. ↑

-

Биячуев Т.А. Безопасность корпоративных сетей. Учебное пособие / под ред. Л.Г.Осовецкого - СПб.: СПбГУ ИТМО, 2004. - 161 с. ↑

-

Журнал «Компьютерра» №2 (766) январь 2009г. ↑

-

Балдин В.К., Уткин В.Б. Информатика: Учеб. для вузов. - М.: Проект, 2003. - 304 с. ↑

-

Биячуев Т.А. Безопасность корпоративных сетей. Учебное пособие / под ред. Л.Г.Осовецкого - СПб.: СПбГУ ИТМО, 2004. - 161 с. ↑

-

Бэнкс М. Информационная защита ПК/ - Киев: «Век», 2001. - 272 с. ↑

-

Алферов А. П., Зубов А. Ю., Кузьмин А. С., Черемушкин А. В. Основы криптографии: Учебное пособие — М.: Гелиос АРВ, 2001 г.-480 с. ↑

-

Безбогов А.А. Методы и средства защиты компьютерной информации: учебное пособие / А.А. Безбогов, А.В. Яковлев, В.Н. Шамкин. – Тамбов: Изд-во Тамб. гос. техн. ун-та, 2006. – 196 с. ↑