Добавлен: 12.03.2024

Просмотров: 15

Скачиваний: 0

ИСО/МЭК 27001 Информационные технологии. Методы защиты. Системы менеджмента защиты информации. Требования. Этот стандарт является правовой основой: разработки; внедрения; функционирования; мониторинга; анализа; поддержки; улучшения системы менеджмента информационной безопасности (СМИБ).

Несомненно, скорость развития информационных технологий очень велика, поэтому в этот стандарт часто вносятся изменения.

Источником обеспечения экономической безопасности организации выступает Закон РФ от 11 марта 1992 г. “О частной детективной и охранной деятельности в Российской Федерации” № 2487-1. Ст. 14 данного правового акта закрепляет, что предприятия, независимо от своих организационно-правовых форм, и располагающиеся на территории Российской Федерации, вправе создавать в составе своих структур подразделения безопасности для осуществления охранно-сыскной деятельности в интересах собственной безопасности учредителя.

Таким образом, данная сфера регулируется рядом документов - нормативно-правовых актов.

2.2. Контроль состояния защиты информации

Организация защиты информации на предприятии была рассмотрена путем проведения опроса. Цель исследования – оценить ситуацию в области обеспечения безопасности электронного документа в организации.

Полученные данные были подвергнуты статанализу. Были опрошены 41 человек (приложение 2).

Что касается отношения пользователей к состоянию информационной защиты организации – вопрос анкеты «Как Вы оцениваете уровень компьютерной безопасности в Вашей организации» отражает субъективную оценку респондентов системы защиты своей организации. Результаты: а) достаточен, но существует риск утечки информации – 29%; слишком высок (нет необходимости столь строгих ограничений) – 8 %; в) недостаточен – 27 %; г) какая бы ни была защита – кто захочет, тот найдет способ ее нарушить – 36 %. Как видим, большинство респондентов справедливо полагают, что защиту можно нарушить.

В 8 случаях из 10 дыры в системе безопасности обусловлены тем, что пользователи пренебрегают базовыми принципами защиты информации. То есть метауровнем контроля над системой. Пренебрегают, потому что считают принципы банальными, очевидными и поэтому не заслуживающими внимания. Рядовой пользователь ошибочно полагает: «если просто, значит, неэффективно». Это стандартное умозаключение, свойственное новичкам в любой области знаний и умений. Они просто не принимают в расчет тот факт, что в основе работы любой системы лежат именно «банальные» принципы.

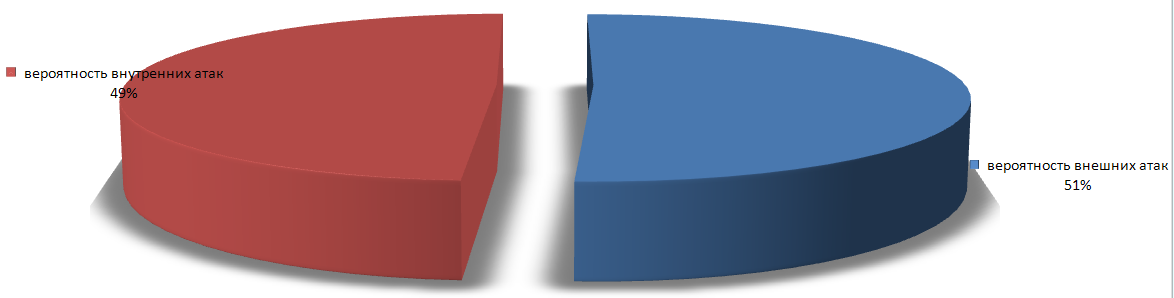

В шестом вопросе анкеты оценивалось доверие респондентов к сотрудникам. Вероятность атак со стороны работников организаций, по мнению респондентов, составила 49 %, вероятность внешних атак – 51 %. Опрос показал, что ненамного, но все же, больше сотрудники опасаются внешних атак.

Рисунок 3 - Наибольшая опасность атак – внешних или внутренних

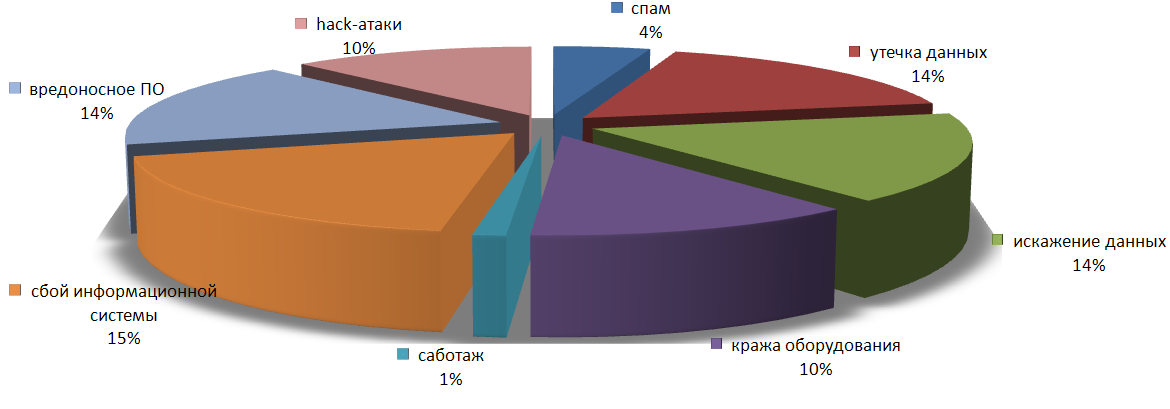

Согласно результатам исследования спама опасаются 4 % респондентов, утечки данных – 14 %, искажения данных – 14 %, кражи оборудования – 10 %, саботажа – 1 %, сбоев информационных систем – 15 %, заражения вредоносным ПО (вирусы, черви) – 14 % опрошенных, за опасность hack-атак было отдано 10 % голосов. Отдельно была отмечена опасность атак на сервер и взлом ISQ, опасность низкоуровневых DDOS-атак, т.е. атак нарушающих работу системы.

Рисунок 4 - Наиболее опасные угрозы внутренней информационной безопасности

Спам (англ. – Spam) – рассылка по электронной почте сообщений какого-либо характера без согласия на это получателя. Периодически повторяющийся спамминг может нарушить работу пользователей из-за перегрузки сервера электронной почты, вызвать переполнение почтовых ящиков, что приведет к невозможности получения и отправки обычных сообщений, увеличит время нахождения получателя «на линии», а это дополнительные расходы времени и трафика.

Hack – класс атак, используемые для исследования операционных систем, приложений или протоколов с целью последующего анализа полученной информации на предмет наличия уязвимостей, например, Ports scan, который можно также отнести к малоэффективной DOS-атаке. Выявленные уязвимости могут быть использованы хакером для осуществления несанкционированного доступа к системе либо для подбора наиболее эффективной DOS-атаки.

Следует помнить, что антивирусные программы, как и любое другое программное обеспечение, не застраховано от ошибок, троянских программ и др. Также не следует преувеличивать надежность защиты с помощью антивирусных программ.

Как и в большинстве других случаев организации защиты, оптимальной стратегией защиты от компьютерных вирусов является многоуровневая. Такую защиту обеспечивают современные профессиональные пакеты антивирусного программного обеспечения. Такие пакеты содержат резидентную программу-страж, выполняющую роль ревизора системы и главную программу-антибиотик для тотальной очистки от вирусов. Характерной чертой этих пакетов является наличие программы оперативного обновления антивирусных баз с использованием локальной или глобальной компьютерной сети. Такой антивирусный пакет должен быть установлен на каждый компьютер локальной сети. Компьютер-сервер же снабжается специализированным антивирусным пакетом для серверов. Такой пакет программ дополнен программным межсетевым экраном, что обеспечивает улучшенную комплексную защиту.

Самой же надежной защитой от известных вирусов для изолированного от сети компьютера следует считать терапию – тотальную проверку на вирусы всех файлов, в том числе архивов, системных и текстовых файлов, на данном компьютере. Программы-антибиотики производят проверку, лечение, а при невозможности лечения – удаление зараженных всеми известными вирусами файлов.

Выполнять тотальную проверку и лечение необходимо часто и систематически, а также перед каждым резервированием и архивированием.

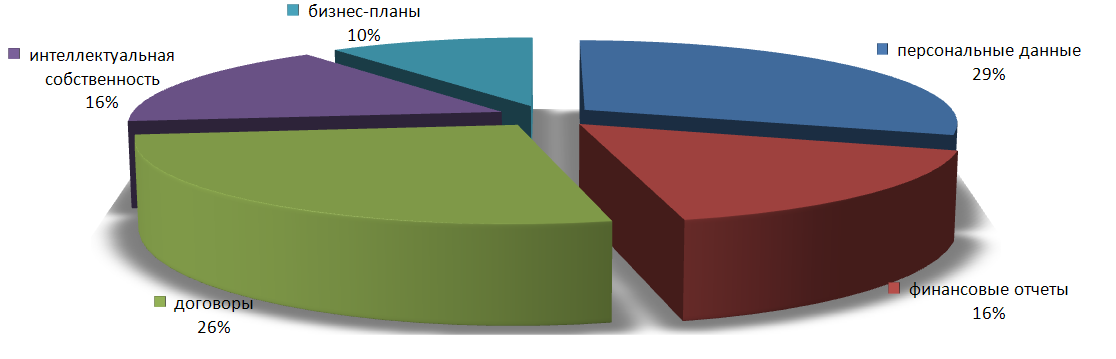

На мнение респондентов о наиболее подверженной утечке информации в организации, несомненно, оказала влияние специфика организации. Финансовые отчеты, согласно ФЗ «О коммерческой тайне», таковой не являются. Здесь респонденты дополнительно выделили информацию о клиентах и поставщиках: а) персональные данные – 29 %; б) финансовые отчеты – 16 %; в) детали конкретных сделок – 26 %; г) интеллектуальная собственность – 16 %; д) бизнес-планы – 10 %.

Рисунок 5 - Наиболее подверженная утечке информация

Как показывает исследование, в качестве наиболее действенных средств защиты информации респонденты отдельно отметили регулярное резервное копирование (бэкап) и организационные средства защиты. За антивирус отдали голоса 22,9% респондентов.

Респондентами отдельно была отмечена опасность низкоуровневых DDOS-атак.

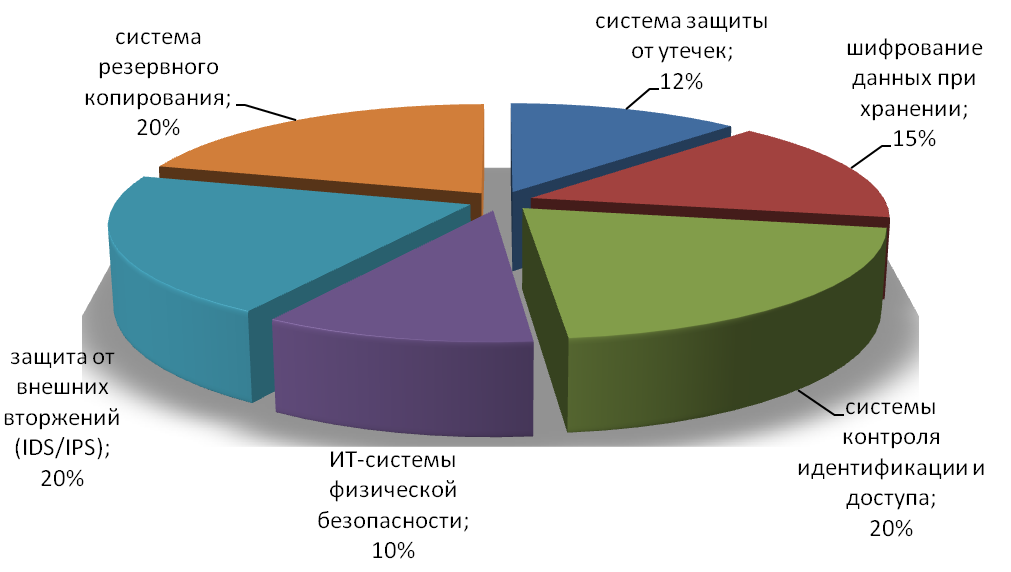

Согласно исследованию, планы организации по наращиванию систем информационной безопасности в ближайшие три года, по мнению различных сотрудников, выглядит следующим образом. Часть респондентов заявила, что у них нет никаких планов, часть, что секретная информация не предвидится и «к тому, что есть, не требуется особых дополнений»: а) система защиты от утечек – 11 %; б) шифрование данных при хранении – 14 %; в) системы контроля идентификации и доступа – 19 %; г) ИТ-системы физической безопасности – 9 %; д) защита от внешних вторжений (IDS/IPS) – 19 %; е) система резервного копирования – 19 %. Интересным показалось предложение поменять бухгалтера.

Рисунок 6 - Планы организации по наращиванию систем информационной безопасности

Российские и международные ГОСТы, предъявляющие требования к управлению документами и построению систем защиты информации, позволяют классифицировать риски электронных систем следующим образом: защита от несанкционированного доступа утечки информации, защита от физической порчи, утраты, защита от изменений, защита от не правильного использования, защита от невозможности использования. Каждый из этих рисков имеет цену. В сумме они могут составить цифру, способную разорить любую организацию.

Возможность пользоваться с работы электронной почтой относится к организационным мерам информационной защиты: а) только корпоративной почтой (внутри организации) – 19 %; б) только корпоративной почтой (в том числе переписываться с внешними абонентами) – 31 %; в) почтовыми ящиками любых сайтов – 44 %; г) внутрикорпоративный ящик и внешняя почта разделены, доступ к внешней почте с отдельного рабочего места – 6 %.

Перлюстрация – тайное вскрытие и просмотр пересылаемой по почте корреспонденции. Фактически – предупреждение различных преступных деяний. В исследуемых организациях перлюстрация – это: а) нормальная практика – 19%; б) нарушение прав человека – 60 %; в) бесполезное занятие – 21 %.

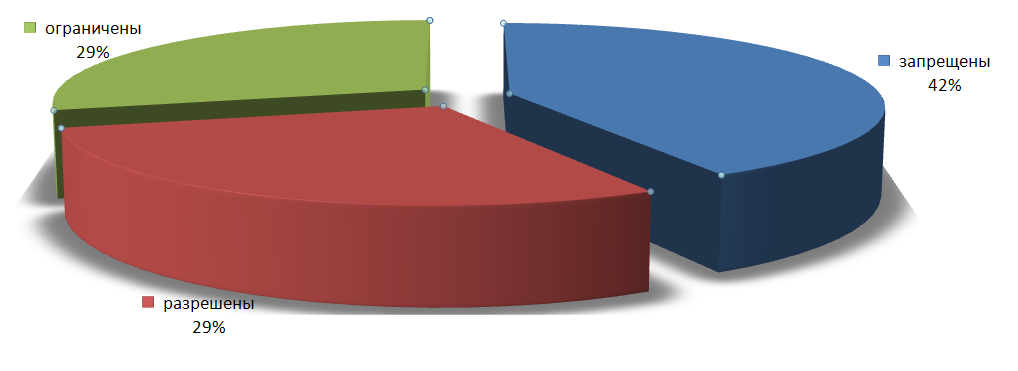

При изучении принципов защиты информации также исследовались права пользователей. Так, доступ в Интернет в организации: а) свободный для всех без ограничений по ресурсам – 29 %; б) свободный за исключением некоторых сайтов – 29 %; в) разрешен только руководителям и некоторым специалистам – 42 %. Дело в том, что путешествие по сети Интернет может привести к заражению компьютера вредоносным программным обеспечением (ПО). Ограничение прав пользователей способно ограничить риск заражения.

Рисунок 7 - Права сотрудников организации на доступ в Интернет

Телефонные разговоры по личным вопросам на работе. Их ограничение сокращает утечку коммерческой информации. Итог: телефонные разговоры а) запрещены и контролируются – 8 %; б) запрещены и не контролируются – 58 %; в) не ограничены – 34 %.

Брать работу на дом (практически означает выносить защищаемую информацию за пределы организации, что, конечно, не способствует повышению уровня безопасности: а) невозможно – 29 %; б) обычная практика – 47 %; в) запрещено формально – 34 %.

Величина организации определяет необходимость образования должности специалиста по информационной безопасности или отдельного структурного подразделения информационной защиты. Возможно, целесообразно обратиться в организацию, занимающуюся вопросами информационной защиты.

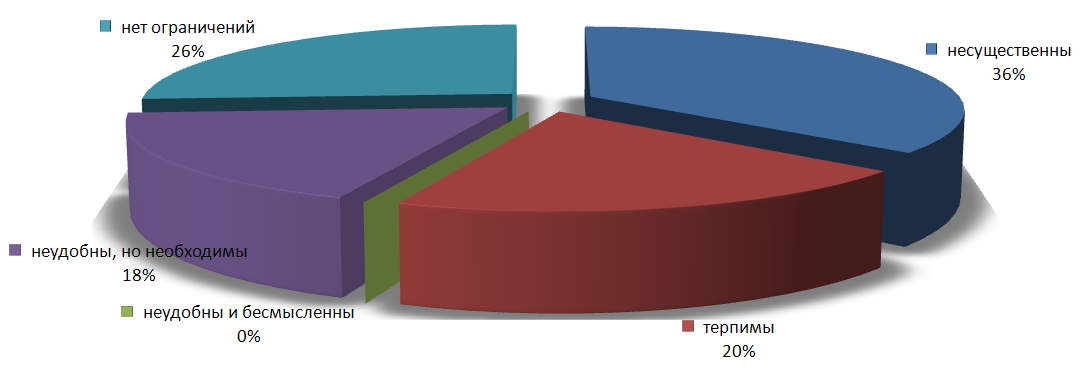

Личное отношение к ограничениям, связанным с обеспечением информационной безопасности – опять же, субъективная оценка, показывающая отношение к защите информации – принятие-непринятие установленных мер, привычка. Личное отношение к ограничениям: а) несущественны – 36 %; б) неприятно, но терпимо – 20 %; в) причиняют значительные неудобства, и при этом часто бессмысленны – 0 %; г) причиняют значительные неудобства, но без этого не обойтись – 18 %; д) у меня нет никаких ограничений – 26 %.

Рисунок 8 - Личное отношение к ограничениям, связанным с обеспечением информационной безопасности

При формировании системы информационной защиты необходимо учитывать специфику каждой отдельной организации. Для каждого случая надо формировать свой комплекс мер по защите от подделки. Стоимость производства документа должна оправдывать экономический эффект от мероприятия. Также как доход от производства подделки должен превышать затраты на его изготовление. Следует ограничивать документы по периодам обращения: новый дизайн бланков, новые логотипы и прочие ротационные изменения могут предупредить часть подделок. В зависимости от применяемых технологий защиты следует определиться, целесообразно ли применения программно-аппаратного комплекса защиты, обеспечивающего диагностику подлинности экземпляра выбранного документа. Новые алгоритмы сравнения изображений в дополнение к комбинации компонентов программного продукта способны определить подлинность документа.

Прежде всего, необходимо разработать и утвердить организационные документы, закрепляющие порядок работы сотрудников с документами, подлежащими защите. Например, инструкцию деятельности специалиста по обеспечению информационной безопасности. Для этого необходимо составить перечень документов, подлежащих защите, идентифицировать угроз безопасности, оценить риски, т.е. провести аудит информационной безопасности.

На основе собранной в процессе аудита безопасности информации разрабатывается проект инструкции деятельности специалиста по обеспечению информационной безопасности. Для этого может быть использован типовой проект инструкции деятельности специалиста по обеспечению информационной безопасности, с адаптацией его к специфическим особенностям организации.

После утверждения документа необходимо внедрить его в организации, а это обычно встречает сопротивление со стороны сотрудников организации, поскольку налагает на них дополнительные обязанности, усложняет работу. Поэтому система безопасности документов должна быть тщательно продумана и целесообразна, не должна создавать значительные трудности в работе.

По итогам проведенного исследования можно сделать следующие выводы:

Наиболее опасные угрозы информационной безопасности: сбой информационной системы, утечка информации, искажение данных.

Документы, представляющие наибольший интерес для злоумышленников – договоры, документы, содержащие персональные данные.